Parmi toutes les plates-formes de système d’exploitation modernes, Linux est souvent considéré comme le meilleur en matière de confidentialité. Bien qu’aucun système d’exploitation ne soit en effet 100% privé, l’idée que Linux est un meilleur choix pour ceux qui cherchent à prendre le contrôle de leur vie privée est très exacte. De nombreux fournisseurs de systèmes d’exploitation Linux (sinon tous) se font un devoir de respecter la confidentialité de l’utilisateur, ainsi que la sécurité. Utiliser n’importe quel système d’exploitation Linux générique par opposition à quelque chose comme Windows est un bon début et protégera certainement votre vie privée. Cependant, si la confidentialité est votre principale préoccupation lors de l’utilisation de votre ordinateur, il est préférable d’utiliser une distribution Linux spécialisée dans le respect de la vie privée de l’utilisateur. Vous ne savez pas par où commencer avec les distributions Linux de confidentialité? Nous avons ce qu’il vous faut! Voici les six meilleurs systèmes d’exploitation Linux pour la confidentialité!

Table des matières

1. Queues

Le Queues La distribution Linux est un système live Debian que les utilisateurs peuvent charger et exécuter à partir de n’importe quelle clé USB ou CD / DVD. Il est livré avec un navigateur sécurisé, un client de messagerie sécurisé et d’autres outils Internet.

Le système d’exploitation travaille très dur pour garantir que tout le trafic Internet quittant le système est totalement anonyme. Il fait un usage intensif d’outils comme Tor pour garantir la confidentialité des utilisateurs.

Caractéristiques notables:

Tails a une intégration étroite avec le réseau anonyme Tor.

Les utilisateurs ont accès à Onion Circuits. Un outil utile qui permet aux utilisateurs de voir comment leur PC traverse le réseau Tor.

Le navigateur Web inclus est pré-configuré pour la sécurité et comprend des modules complémentaires tels que NoScript, Ublock Origin et HTTPS Everywhere.

Tails est fourni avec l’outil d’audit de réseau sans fil Aircrack-NG.

Le système d’exploitation dispose d’un portefeuille Bitcoin intégré pour ceux qui cherchent à effectuer des transactions sécurisées à l’aide de crypto.

Est chiffré et conçu pour fonctionner comme un système d’exploitation entièrement fonctionnel sur une clé USB, sans aucun compromis.

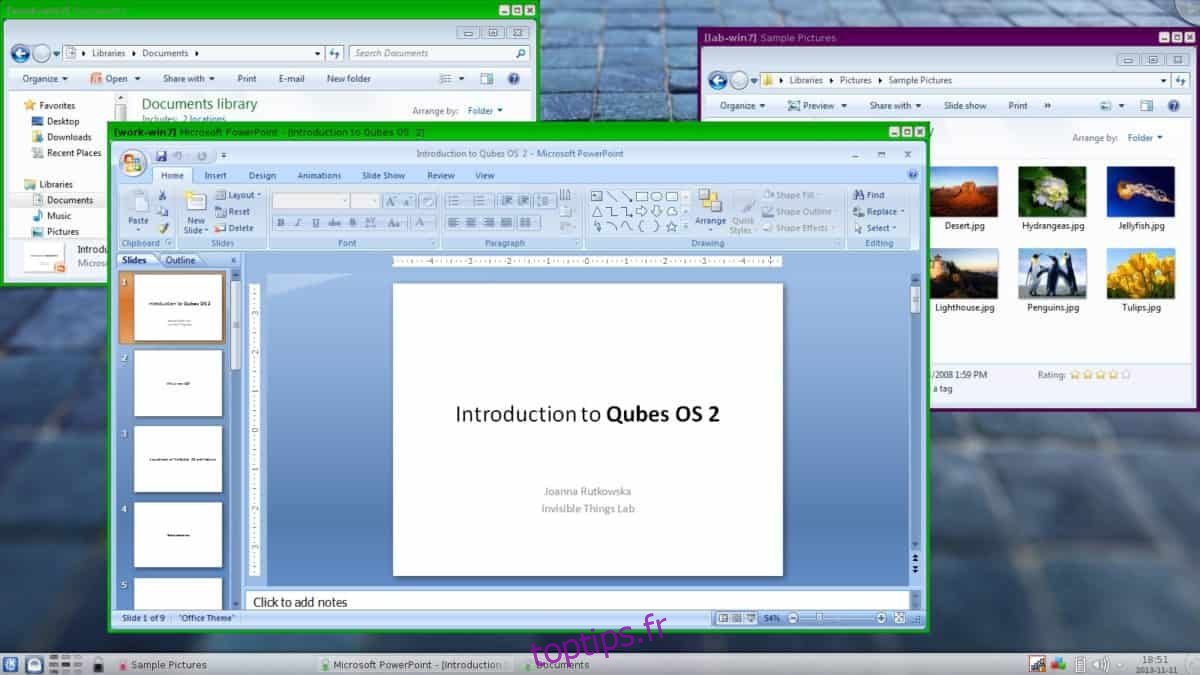

2. Qubes OS

OS Qubes est une distribution Linux qui se concentre sur la confidentialité et la sécurité en compartimentant chaque programme dans un «Qube» ou un conteneur qui ne peut pas interagir avec le reste du système.

Ces «qubes» sont très sécurisés et peuvent offrir une tranquillité d’esprit aux défenseurs de la vie privée dans un monde en ligne de plus en plus invasif.

Caractéristiques notables:

Son utilisation de conteneurs alias «Qubes» est excellente pour la sécurité et permet aux utilisateurs de ne jamais s’inquiéter des programmes compromis.

Chaque programme Qube isolé a ses propres fenêtres à code couleur pour aider les utilisateurs à se souvenir de quelle fenêtre est quoi.

Qubes dispose d’un cryptage complet du disque pour garantir la sécurité de vos fichiers.

Qubes OS a un noyau qui est léger et se concentre sur la sécurité.

3. Whonix

Whonix est un système de confidentialité qui se compose de deux machines virtuelles qui interagissent l’une avec l’autre. Cela fonctionne en configurant une machine hôte et une machine invitée. L’hôte configure un proxy de passerelle Tor et l’invité s’y connecte.

Grâce au système Whonix Host / Guest, tout le trafic Internet est caché derrière le proxy hôte. Suivre cette voie permet à l’utilisateur d’être complètement anonyme.

Caractéristiques notables:

Whonix est livré avec le navigateur Tor, donc parcourir Internet est toujours privé.

Le système d’exploitation utilise un système hôte / invité innovant qui protège les utilisateurs derrière le proxy anonyme.

E-mail PGP prêt à l’emploi configuré dans Mozilla Thunderbird.

Whonix est livré avec l’application de messagerie instantanée Tox Privacy.

Whonix met un point d’honneur à empêcher les fuites d’IP et de DNS. Crypte également le trafic DNS.

4. Linux discret

Discrétion de Linux l’objectif principal est de protéger ses utilisateurs contre l’espionnage et la surveillance malveillants.

Bien que son objectif principal soit de protéger les utilisateurs contre les logiciels de Troie qui volent vos données, il est également livré avec les fonctionnalités de sécurité standard auxquelles vous vous attendez, comme le cryptage, la sécurité réseau avancée, etc.

Caractéristiques notables:

Discreete Linux dissuade explicitement l’utilisateur d’utiliser des disques durs internes, car cela pourrait constituer un risque de sécurité potentiel.

En raison d’attaques contre les systèmes, tous les périphériques multimédias externes ne sont pas exécutables, ce qui signifie qu’aucun programme ne s’exécutera sur le système. Cette fonctionnalité permet aux utilisateurs de s’éloigner des virus, vers et programmes d’espionnage auto-exécutables.

Pour se protéger de l’exploit BadUSB, Discreete Linux ne chargera que les périphériques USB que l’utilisateur charge manuellement.

Malgré son ensemble lourd de fonctionnalités de sécurité, Discreete Linux cible les gens ordinaires et est facile à utiliser et à comprendre.

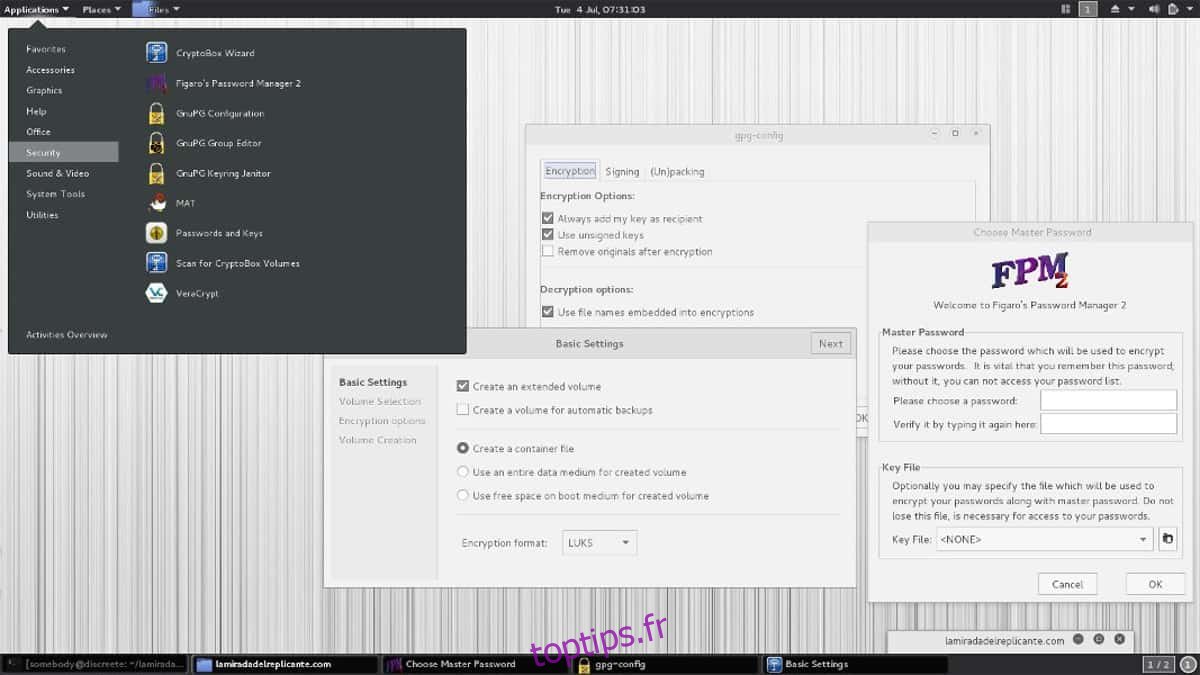

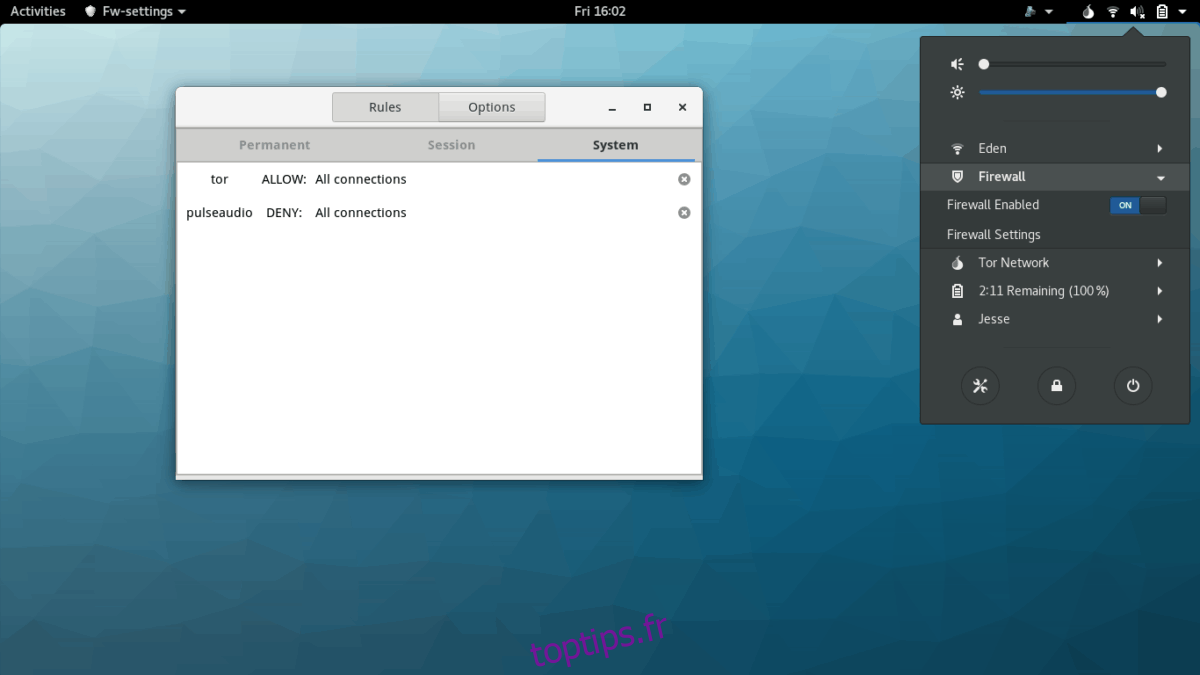

5. Sous-graphique OS

OS de sous-graphe est une distribution Linux qui essaie très fort de combler le fossé entre la protection de votre vie privée et la facilité d’utilisation. La mission du projet est d’aider les utilisateurs à réaliser que se protéger n’a pas besoin d’être difficile.

Subgraph, comme de nombreuses autres distributions Linux axées sur la confidentialité, a des intégrations Tor intégrées, un noyau Linux renforcé, etc.

Caractéristiques notables:

Inclut un noyau renforcé, avec le paquet de correctifs Grsecurity / PaX pour empêcher des dizaines d’exploits système et de problèmes de sécurité.

Les applications s’exécutent dans un bac à sable isolé pour protéger l’utilisateur contre les exploits du programme.

Subgraph OS dispose d’un pare-feu d’application stellaire qui alerte immédiatement l’utilisateur lorsqu’un programme tente d’établir une connexion en dehors du réseau.

Comme beaucoup d’autres distributions centrées sur la confidentialité, Subgraph OS a une intégration étroite avec le réseau Tor et, par défaut, demande à toutes les applications de communiquer uniquement via le protocole Tor.

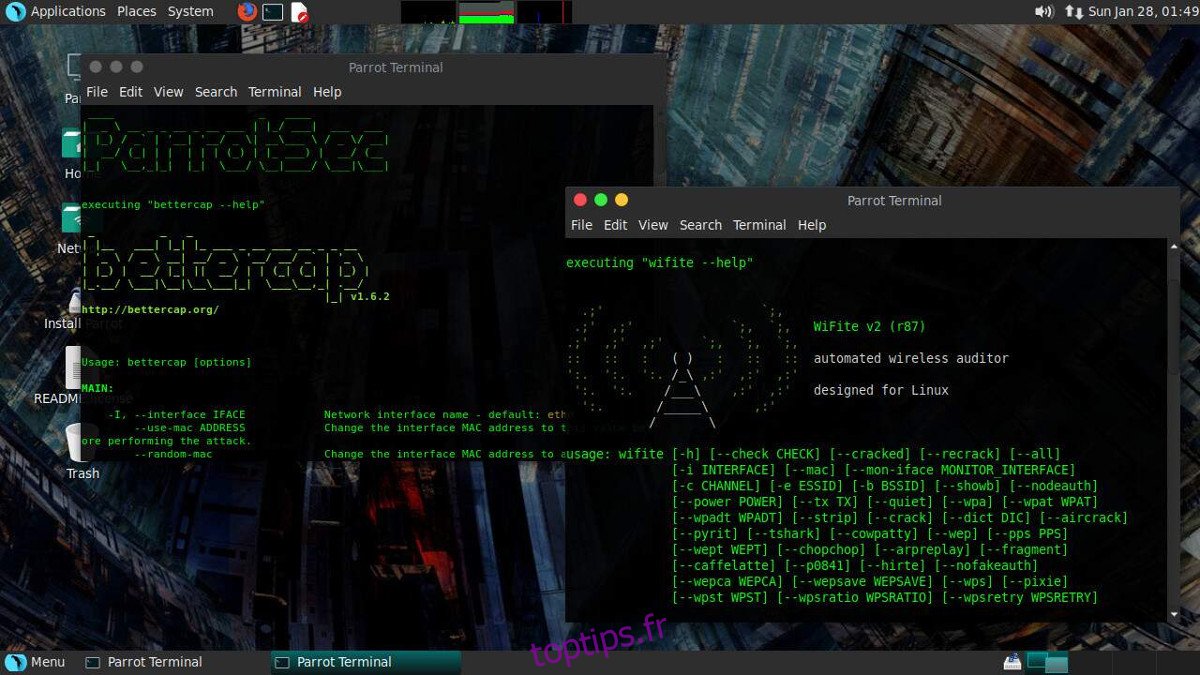

6. Parrot Security OS

Vous recherchez une distribution Linux qui non seulement respecte votre vie privée, mais vous permet également de tester la sécurité? Vérifier Parrot Security OS! C’est un outil de test d’intrusion avec des fonctionnalités de confidentialité et de sécurité de premier ordre!

Caractéristiques notables:

Bien que Parrot Security OS soit un «laboratoire» pour les experts en sécurité et en criminalistique numérique, il est également doté de nombreuses fonctionnalités de confidentialité standard offertes par de nombreuses distributions de cette liste.

Livré avec une suite complète d’outils de test d’intrusion de sécurité que les utilisateurs peuvent utiliser pour tester les limites de leur propre confidentialité et sécurité.

Les applications qui s’exécutent sur Parrot sont «entièrement en bac à sable» et protégées.

Conclusion

Si vous êtes sérieusement préoccupé par la confidentialité, la meilleure action que vous pouvez entreprendre est de sauvegarder vos données et de passer à l’une des distributions Linux de cette liste. Ce sont tous d’excellents systèmes d’exploitation avec des tonnes de fonctionnalités intéressantes et vous aideront à empêcher le vol de vos informations personnelles en ligne.