Vous craignez d’avoir un rootkit sur votre serveur Linux, votre ordinateur de bureau ou votre ordinateur portable? Si vous souhaitez vérifier si des rootkits sont présents ou non sur votre système et vous en débarrasser, vous devez d’abord analyser votre système. L’un des meilleurs outils pour rechercher les rootkits sous Linux est Tiger. Lorsqu’il est exécuté, il établit un rapport de sécurité complet de votre système Linux qui indique où se trouvent les problèmes (y compris les rootkits).

Dans ce guide, nous verrons comment installer l’outil de sécurité Tiger et rechercher les rootkits dangereux.

Table des matières

Installez Tiger

Tiger n’est livré avec aucune distribution Linux prête à l’emploi, donc avant de passer en revue comment utiliser l’outil de sécurité Tiger sous Linux, nous devrons passer en revue comment l’installer. Vous aurez besoin d’Ubuntu, Debian ou Arch Linux pour installer Tiger sans compiler le code source.

Ubuntu

Tiger est depuis longtemps dans les sources du logiciel Ubuntu. Pour l’installer, ouvrez une fenêtre de terminal et exécutez la commande apt suivante.

sudo apt install tiger

Debian

Debian a Tiger, et il peut être installé avec la commande Apt-get install.

sudo apt-get install tiger

Arch Linux

Le logiciel de sécurité Tiger est sur Arch Linux via l’AUR. Suivez les étapes ci-dessous pour installer le logiciel sur votre système.

Étape 1: Installez les packages requis pour installer les packages AUR à la main. Ces packages sont Git et Base-devel.

sudo pacman -S git base-devel

Étape 2: Clonez le snapshot Tiger AUR sur votre Arch PC à l’aide de la commande git clone.

git clone https://aur.archlinux.org/tiger.git

Étape 3: Déplacez la session de terminal de son répertoire par défaut (home) vers le nouveau dossier tiger qui contient le fichier pkgbuild.

cd tiger

Étape 4: Générez un programme d’installation Arch pour Tiger. La construction d’un paquet se fait avec la commande makepkg, mais attention: parfois, la génération de paquet ne fonctionne pas en raison de problèmes de dépendance. Si cela vous arrive, vérifiez le page officielle Tiger AUR pour les dépendances. Assurez-vous également de lire les commentaires, car d’autres utilisateurs peuvent avoir des idées.

makepkg -sri

Fedora et OpenSUSE

Malheureusement, Fedora, OpenSUSE et les autres distributions Linux basées sur RPM / RedHat n’ont pas de paquet binaire facile à installer pour installer Tiger. Pour l’utiliser, envisagez de convertir le package DEB avec alien. Ou suivez les instructions du code source ci-dessous.

Linux générique

Pour créer l’application Tiger à partir des sources, vous devrez cloner le code. Ouvrez un terminal et procédez comme suit:

git clone https://git.savannah.nongnu.org/git/tiger.git

Installez le programme en exécutant le script shell inclus.

sudo ./install.sh

Sinon, si vous souhaitez l’exécuter (plutôt que l’installer), procédez comme suit:

sudo ./tiger

Rechercher les rootkits sous Linux

Tiger est une application automatique. Il n’a pas d’options ou de commutateurs uniques que les utilisateurs peuvent utiliser dans la ligne de commande. L’utilisateur ne peut pas simplement «exécuter le rootkit» pour en rechercher un. Au lieu de cela, l’utilisateur doit utiliser Tiger et exécuter une analyse complète.

Chaque fois que le programme s’exécute, il analyse de nombreux types de menaces de sécurité sur le système. Vous pourrez voir tout ce qu’il scanne. Certaines des choses que Tiger scanne sont:

Fichiers de mots de passe Linux.

Fichiers .rhost.

Fichiers .netrc.

ttytab, securetty et les fichiers de configuration de connexion.

Fichiers de groupe.

Paramètres du chemin Bash.

Vérifications de rootkit.

Entrées de démarrage Cron.

Détection de «cambriolage».

Fichiers de configuration SSH.

Processus d’écoute.

Fichiers de configuration FTP.

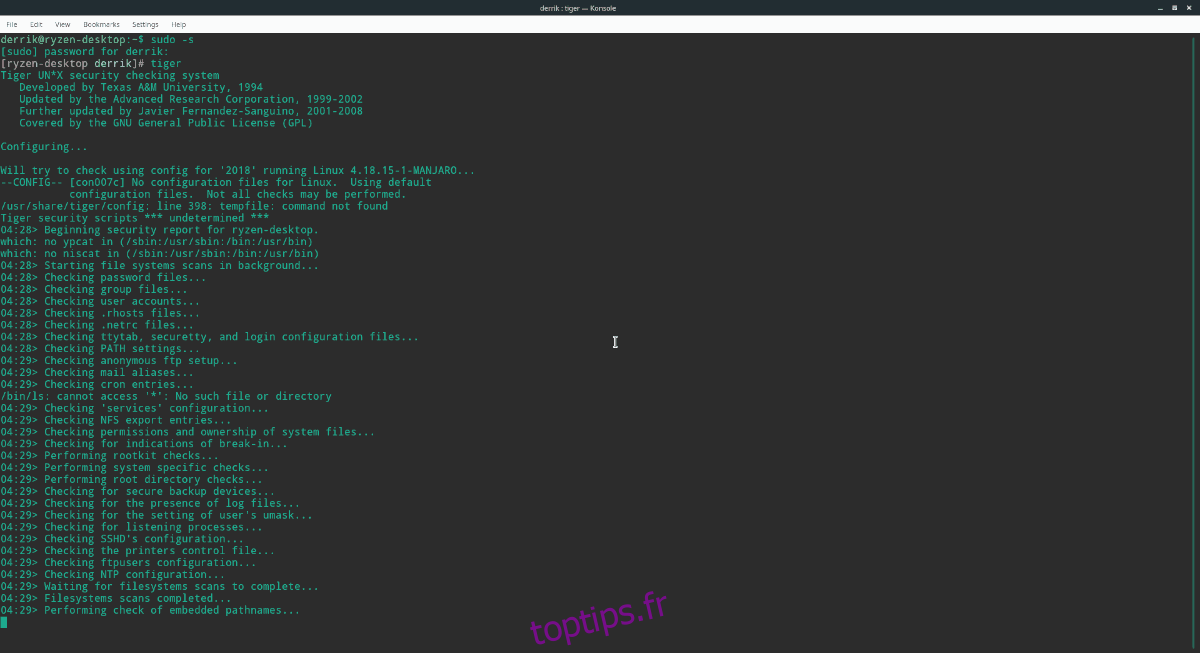

Pour exécuter une analyse de sécurité Tiger sous Linux, obtenez un shell racine à l’aide de la commande su ou sudo -s.

su -

ou

sudo -s

À l’aide des privilèges root, exécutez la commande tiger pour démarrer l’audit de sécurité.

tiger

Laisser la commande tiger s’exécuter et suivre le processus d’audit. Il imprimera ce qu’il scanne et comment il interagit avec votre système Linux. Laissez le processus d’audit de Tiger suivre son cours; il imprimera l’emplacement du rapport de sécurité dans le terminal.

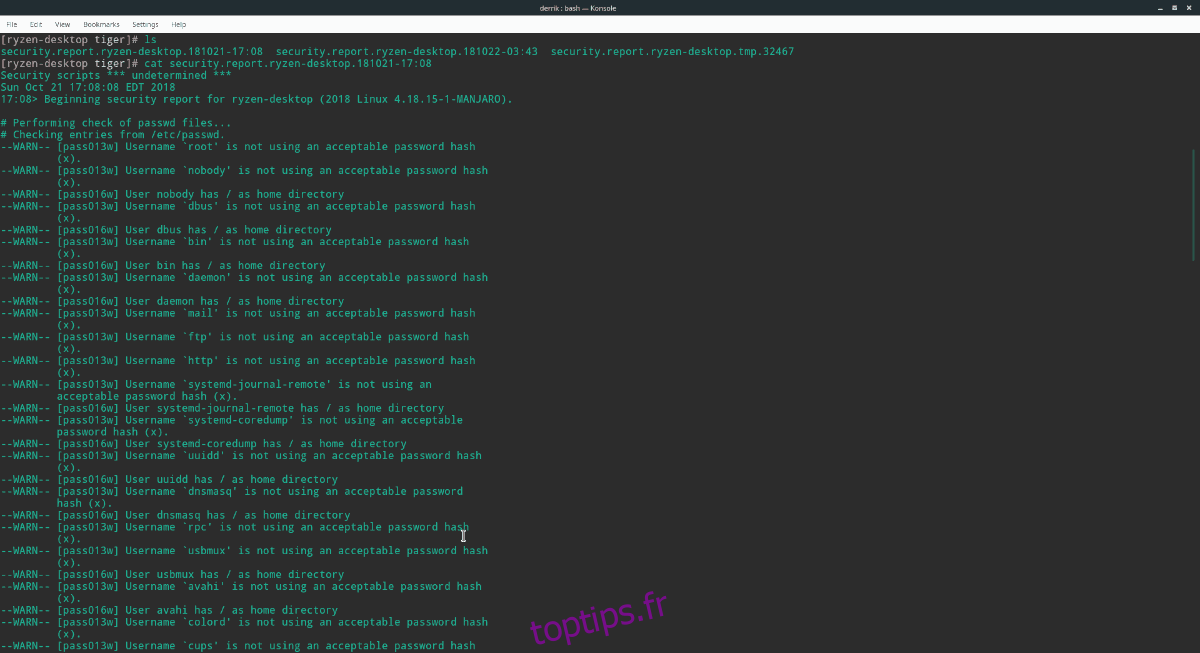

Afficher les journaux Tiger

Pour déterminer si vous disposez d’un rootkit sur votre système Linux, vous devez afficher le rapport de sécurité.

Pour consulter un rapport de sécurité Tiger, ouvrez un terminal et utilisez la commande CD pour vous déplacer dans / var / log / tiger.

Remarque: Linux ne permettra pas aux utilisateurs non root d’accéder à / var / log. Vous devez utiliser su.

su -

ou

sudo -s

Ensuite, accédez au dossier du journal avec:

cd /var/log/tiger

Dans le répertoire des journaux de Tiger, exécutez la commande ls. L’utilisation de cette commande imprime tous les fichiers du répertoire.

ls

Prenez votre souris et mettez en surbrillance le fichier de rapport de sécurité que ls révèle dans le terminal. Ensuite, affichez-le avec la commande cat.

cat security.report.xxx.xxx-xx:xx

Consultez le rapport et déterminez si Tiger a détecté un rootkit sur votre système.

Suppression des rootkits sous Linux

Supprimer les rootkits des systèmes Linux – même avec les meilleurs outils, est difficile et ne réussit pas 100% du temps. S’il est vrai, il existe des programmes qui peuvent aider à se débarrasser de ce genre de problèmes; ils ne fonctionnent pas toujours.

Qu’on le veuille ou non, si Tiger a identifié un ver dangereux sur votre PC Linux, il est préférable de sauvegarder vos fichiers critiques, de créer une nouvelle clé USB active et de réinstaller complètement le système d’exploitation.