Comprendre la conformité HITRUST en termes simples

La certification HITRUST offre aux entreprises un cadre global pour satisfaire aux exigences de conformité de multiples réglementations, telles que HIPAA, NIST, SOC 2, entre autres.

Avec l'augmentation des menaces pesant sur la sécurité des données, il est devenu impératif de se conformer à ces normes pour prévenir les risques de sécurité et échapper aux sanctions.

Cependant, respecter ces exigences peut être complexe et sujet à des changements fréquents, ce qui rend le processus ardu.

Pour surmonter ces défis, l'adhésion aux normes de conformité HITRUST peut être un atout, car elle intègre diverses exigences commerciales et normatives dans un cadre unique, assurant ainsi la protection des données sensibles et la gestion des risques.

Cet article vise à expliquer la conformité HITRUST de manière simple, afin de vous permettre de respecter les exigences et de renforcer la protection des données au sein de votre organisation.

C'est parti !

Qu'est-ce que la conformité HITRUST ?

La Health Information Trust Alliance (HITRUST) est une organisation qui établit des normes de protection des données et des programmes de sécurité pour aider les entreprises à sauvegarder les données sensibles, à gérer les risques liés aux données et à satisfaire aux exigences de conformité.

La conformité HITRUST désigne l'engagement d'une organisation à répondre aux obligations réglementaires en matière de protection des données, de confidentialité et de gestion des risques. Elle s'harmonise avec différentes normes de conformité, telles que HIPAA, ISO, NIST, SOC 2, et se distingue comme la seule entité proposant une plateforme d'évaluation et un cadre pour garantir la conformité.

La conformité HITRUST englobe divers cadres, normes, réglementations, lois régionales, ainsi que des exigences commerciales intégrées dans un système unifié, appelé HITRUST Framework.

Ainsi, au lieu de déployer des efforts pour répondre séparément à chaque exigence réglementaire, une seule évaluation HITRUST permet de déterminer votre niveau de conformité.

Ce cadre englobe de nombreux contrôles de sécurité et aide les organisations à satisfaire aux exigences réglementaires et à protéger les données de santé, telles que PHI et ePHI, ainsi que les dossiers médicaux, contre toute exploitation.

De plus, la certification HITRUST Common Security Framework (CSF) offre une feuille de route vers la conformité pour les organisations de tous les secteurs, notamment celui de la santé. La conformité HITRUST est la référence en matière de cybersécurité, assurant que les entreprises gèrent les problèmes de sécurité des données grâce à divers contrôles de sécurité et de confidentialité.

Bien que HITRUST ait été créée en 2007 et initialement conçue pour le secteur de la santé, d'autres secteurs peuvent également l'utiliser, car ses contrôles de sécurité et de confidentialité sont indépendants du secteur.

Avantages de la conformité HITRUST

De nombreuses organisations, en particulier dans les secteurs de la santé et de la sécurité de l'information, adhèrent à la conformité HITRUST afin de minimiser les risques, les coûts et les complexités liés à la sécurité et à la gestion des données. Voici les bénéfices qu'elle procure :

Conformité simplifiée

L'une des principales raisons pour lesquelles de nombreuses organisations, notamment les établissements de santé, préfèrent la conformité HITRUST est qu'elle simplifie le processus de réponse aux exigences réglementaires. Elle permet également aux organisations de comprendre les contrôles de sécurité qu'elles doivent mettre en place.

Meilleure gestion des risques

L'adhésion à la conformité HITRUST aide les organisations à maintenir les pratiques optimales en matière de protection des données. Elle fournit un cadre solide pour évaluer et gérer les risques liés à la confidentialité et à la sécurité des données, tant en interne qu'en externe (fournisseurs et tiers). Cela réduit le risque de violations de données.

Cybersécurité améliorée

Se conformer à HITRUST permet aux entreprises d'améliorer leur niveau de sécurité global. Pour cela, elle englobe un large éventail de contrôles de sécurité, notamment le chiffrement, les contrôles d'accès et la réponse aux incidents. De plus, HITRUST met régulièrement à jour ses méthodologies et solutions pour vous aider à rester à jour avec l'évolution des normes et des menaces.

Transmission de données sécurisée

HITRUST aide les organisations à envoyer des données sensibles en toute sécurité en intégrant des contrôles de sécurité robustes et un cryptage de bout en bout. Elle n'impose pas de limites en termes de volume de transmission de données ; elle préconise plutôt l'utilisation d'une transmission de données avec un niveau de sécurité adapté.

Avantage concurrentiel

Le respect de la conformité HITRUST permet à une organisation de se démarquer de ses concurrents. Cela démontre que l'organisation applique une politique rigoureuse en matière de sécurité des données. Cela les aide à attirer davantage l'attention des clients, des parties prenantes, des investisseurs, des partenaires et des clients, car tous apprécient de collaborer avec une entreprise qui adopte des pratiques de sécurité.

Conformité intégrée

La conformité HITRUST unifie diverses normes et réglementations telles que GDPR, HIPAA, ISO et PCI-DSS. Ainsi, il devient plus aisé de respecter plusieurs réglementations en matière de cybersécurité sous un même système, plutôt que de se conformer à chacune individuellement.

Importance de la conformité HITRUST dans le secteur de la santé

La conformité HITRUST revêt une grande importance dans la cybersécurité des secteurs de la santé et de la sécurité de l'information. Elle permet à ces industries d'adopter une approche rigoureuse en matière de protection et de gestion des données.

Protection des données sensibles des patients

La conformité HITRUST permet aux organisations de respecter leur engagement envers la protection des données sensibles des patients et des ePHI. L'organisation propose un programme de certification qui permet de démontrer comment vous protégez les données des patients et les mesures de sécurité que vous adoptez.

Cadre de sécurité robuste

HITRUST permet aux établissements de santé de déployer un cadre de sécurité robuste qui les aide à couvrir divers aspects de leur posture de sécurité. En facilitant la mise en œuvre de contrôles de sécurité efficaces et d'une approche solide en matière de sécurité, la conformité HITRUST aide les organisations à gérer facilement les risques et les vulnérabilités potentielles en matière de sécurité.

Gestion des risques

L'approche basée sur les risques de HITRUST aide les organisations à évaluer et à hiérarchiser les menaces et les vulnérabilités susceptibles d'avoir le plus d'impact. Cela permet également aux équipes de sécurité d'utiliser leurs ressources de manière efficace et de résoudre les problèmes plus rapidement.

Répondre à diverses exigences réglementaires

Des secteurs comme la santé sont très réglementés. Ils doivent donc respecter des normes et des réglementations strictes applicables dans la région où opèrent les établissements de santé. La conformité HITRUST fournit un cadre unifié qui aide les organisations de ces secteurs à s'aligner sur diverses exigences réglementaires et à éviter les sanctions.

Proactif contre les menaces

Face à la multiplication des menaces de cybersécurité, il est devenu vital pour les organisations de rester proactives face à tous les types de menaces. Lorsque les entreprises optent pour la conformité HITRUST, cela les aide à adopter une approche proactive contre les menaces émergentes et à rester informées de toutes les solutions nécessaires pour les atténuer.

Atténuer les risques

Les organisations opérant dans les secteurs de la santé et de l'information traitent souvent avec des fournisseurs tiers et des systèmes interconnectés. Cela augmente la surface d'attaque de l'organisation. La conformité HITRUST aide l'organisation à mettre en œuvre les contrôles de sécurité nécessaires et à atténuer les risques associés au sein des infrastructures et des chaînes d'approvisionnement complexes.

HITRUST et autres normes

HITRUST, grâce à son cadre complet, s'intègre aux principales réglementations et normes de l'industrie. Voyons comment HITRUST, les réglementations et les normes s'intègrent.

#1. HIPAA et HITRUST

Source: PierreMouche

Source: PierreMouche

HITRUST est spécifiquement conçu pour répondre aux normes de la Health Insurance Portability and Accountability ACT (HIPAA) en mettant en œuvre des contrôles et des exigences qui correspondent à ses règles. HITRUST a conçu son contrôle d'accès, sa journalisation d'audit, sa notification de violation et son approche basée sur les risques de manière à s'aligner sur les exigences HIPAA.

#2. PCI-DSS et HITRUST

HITRUST inclut également la norme de sécurité des données de l'industrie des cartes de paiement (PCI-DSS) ainsi que des contrôles tels que le cryptage et le contrôle d'accès pour sécuriser les détails de paiement. HITRUST permet aux organisations d'utiliser les contrôles d'accès et le cryptage de CSF pour respecter les exigences de PCI-DSS.

#3. ISO et HITRUST

Étant donné que HITRUST sert de cadre unifié, il aide également votre organisation à satisfaire aux normes fixées par l'Organisation internationale de normalisation (ISO).

HITRUST CSF propose une approche structurée pour la mise en œuvre de contrôles conformes à toutes les normes ISO pour la gestion de la sécurité de l'information. Il convient aux organisations souhaitant adhérer à la réglementation ISO 270001.

#4. RGPD et HITRUST

Contrairement à HIPAA ou PCI-DSS, HITRUST CSF n'est pas exclusivement conçu pour répondre aux exigences du Règlement Général sur la Protection des Données (RGPD).

Cependant, la manière dont ses contrôles de gestion des risques et de confidentialité ont été conçus peut aider les organisations des secteurs de la sécurité de l'information et de la santé à répondre aux exigences du RGPD. Il fournit aux organisations un cadre solide pour sécuriser les données et démontrer leur responsabilité.

#5. NIST et HITRUST

Si votre organisation éprouve des difficultés à répondre aux exigences du National Institute of Standards and Technology (NIST), l'adoption de HITRUST CSF peut vous être utile.

HITRUST a conçu le contrôle de son CSF de telle manière qu'il crée une corrélation entre les contrôles de confidentialité et de sécurité du NIST et ceux de HITRUST CSF. Puisque CSF met en œuvre un large éventail de contrôles, il permet à votre organisation de s'aligner sur les directives de contrôle du NIST.

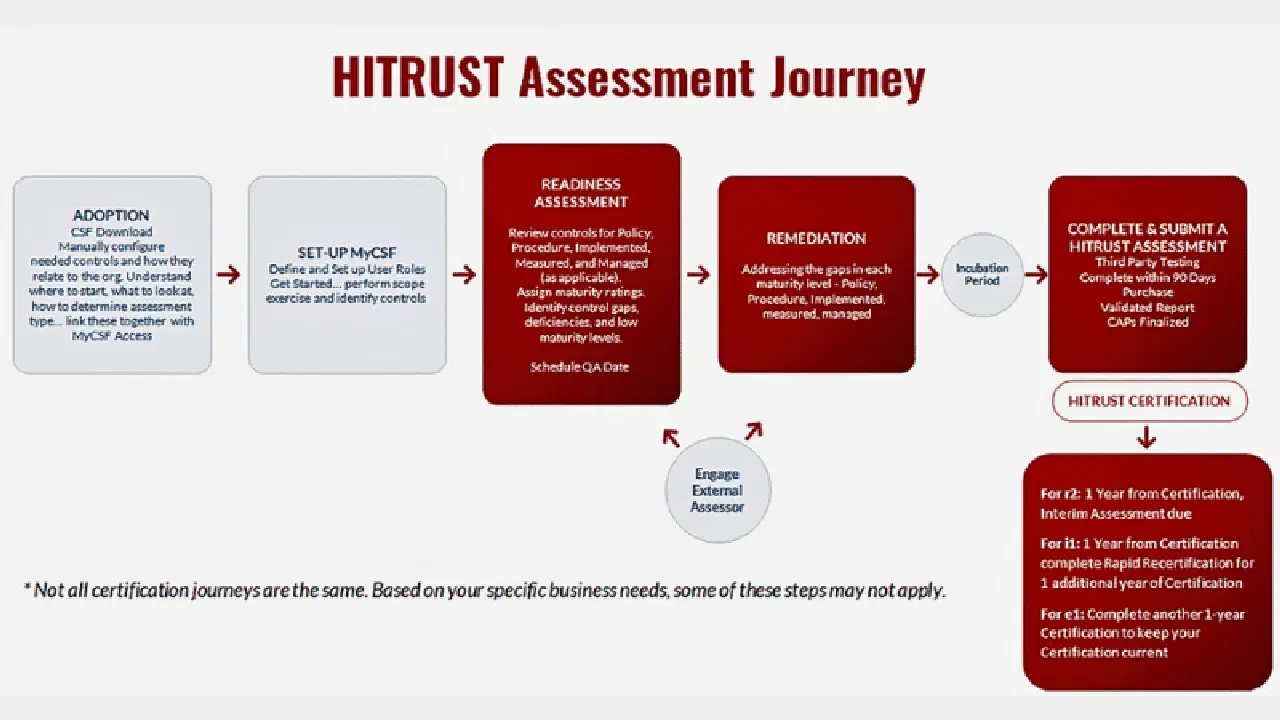

Étapes pour atteindre la conformité HITRUST

HITRUST vous oblige à suivre un processus d'évaluation rigoureux pour obtenir la conformité. Vous pouvez le faire de manière indépendante ou par l'intermédiaire d'évaluateurs HITRUST.

Le processus de conformité est relativement long, mais il dépend de la taille et de la complexité de l'organisation. Voici les étapes pour obtenir la conformité.

Étape 1 : Téléchargez le framework HITRUST CSF

Source: Alliance HITRUST

Source: Alliance HITRUST

La première étape consiste à télécharger la dernière version du framework HITRUST CSF depuis le site officiel HITRUST et à examiner attentivement chaque exigence.

Étape 2 : Choisissez un évaluateur HITRUST

Vous devez ensuite choisir un évaluateur HITRUST agréé qui vous aidera à évaluer vos contrôles de sécurité et votre gestion des risques par rapport au cadre HITRUST CSF. Ce processus est facultatif, car vous pouvez également effectuer vous-même une analyse des écarts.

Étape 3 : Analyser la portée

Dans l'étape suivante, vous devrez déterminer le périmètre en effectuant une analyse des écarts entre le contrôle cible et le contrôle existant. Vous pouvez également effectuer une évaluation de l'état de préparation pour examiner les contrôles, procédures et politiques de sécurité et identifier les domaines où votre organisation nécessite des améliorations.

Étape 4 : Plan de correction des écarts

En fonction de votre analyse de la portée et de votre évaluation de l'état de préparation, l'évaluateur HITRUST élaborera un plan de correction des lacunes afin qu'aucun élément ne puisse impacter le processus de conformité. Ce plan contiendra des directives, des politiques, des procédures et des contrôles pour aborder et résoudre les problèmes.

Après avoir corrigé les lacunes, vous devrez intégrer les contrôles, le cryptage et les politiques pour remédier aux manquements.

Étape 5 : Effectuer l'évaluation HITRUST

Au cours de cette étape, un évaluateur HITRUST agréé mènera le processus d'évaluation HITRUST. Ces professionnels évalueront non seulement les contrôles et les politiques de sécurité de votre organisation, mais aussi les procédures et les intégrations.

Source: Alliance HITRUST

Source: Alliance HITRUST

L'évaluateur agréé interrogera les employés de votre organisation et évaluera leur engagement envers les contrôles et les politiques de sécurité. Pour cela, vous devez fournir toutes les preuves nécessaires qui vous seront demandées afin de démontrer que votre organisation répond aux exigences de HITRUST.

Étape 6 : Résoudre les problèmes

Au cours du processus d'évaluation, des problèmes peuvent survenir. L'évaluateur agréé HITRUST vous fournira un rapport avec des recommandations de correction. Votre équipe devra y répondre rapidement et remettre le rapport final.

Si l'évaluateur est satisfait de votre rapport, votre organisation sera soumise à une période de non-changement de 90 jours. L'évaluateur procédera à un examen complet et soumettra le rapport final à l'organisation HITRUST.

Étape 7 : Obtenez la certification HITRUST

Si HITRUST est satisfait du rapport final, elle délivrera la certification HITRUST, indiquant que vous avez atteint la conformité HITRUST. Cependant, vous devez régulièrement vous aligner sur le framework HITRUST pour maintenir et rester conforme.

Défis liés à la poursuite de la conformité HITRUST

Atteindre la conformité HITRUST est bénéfique pour une organisation à de nombreux égards, mais elle doit également faire face à plusieurs défis pour y parvenir. Voici les principaux défis :

Délai de réalisation élevé

L'un des plus grands obstacles à la mise en conformité HITRUST est le temps considérable nécessaire pour mener à bien l'ensemble du processus. Même les organisations dotées d'une solide posture de sécurité peuvent avoir besoin d'environ 200 heures pour le processus de certification.

Exigences complexes

HITRUST CSF englobe de nombreuses réglementations et normes, donc se conformer à toutes les exigences pour rester conforme à HITRUST CSF peut être complexe. De plus, les organisations doivent s'aligner en permanence sur les contrôles pour maintenir la conformité, ce qui peut être difficile en raison de l'évolution des besoins et du personnel.

Certification coûteuse

L'obtention de la conformité HITRUST peut représenter une dépense importante, car elle nécessite des investissements significatifs. Vous devrez faire appel à un évaluateur HITRUST externe pour vous aider dans le processus de conformité. Il faudra également allouer judicieusement les ressources de vos équipes internes pour minimiser les pertes.

Entretien continu

Pour rester conforme à HITRUST CSF, vous devez maintenir en permanence les exigences de conformité HITRUST.

Ainsi, maintenir la conformité peut être un défi pour de nombreuses organisations à mesure que les besoins évoluent, que de nouveaux produits et services sont ajoutés pour satisfaire des demandes croissantes, et que l'investissement est important.

Gestion des fournisseurs

De nombreuses organisations travaillent avec différents fournisseurs tiers pour divers services, et chaque fournisseur a sa propre stratégie de sécurité. Ainsi, le fournisseur tiers avec lequel vous collaborez doit également se conformer à la conformité HITRUST, ce qui peut être délicat.

Vous devrez affecter correctement les équipes et les ressources et évaluer et surveiller en continu leurs contrôles et pratiques de sécurité. Cela garantira qu'ils suivent également les meilleures pratiques et qu'ils se conforment en continu aux exigences réglementaires.

Comment les organisations ont atteint la conformité HITRUST

Voici quelques exemples de cas d'utilisation illustrant comment différentes organisations ont réussi à se mettre en conformité.

#1. Établissements de santé

Les organismes de santé parviennent à se conformer à HITRUST en évaluant leurs mesures de sécurité existantes et en identifiant les lacunes dans les hôpitaux et les cliniques. Ensuite, ils mènent un processus de correction en améliorant les contrôles d'accès, en mettant en œuvre le cryptage et en renforçant la gestion des risques et la réponse.

Les établissements de santé font appel à des consultants HITRUST qui évaluent tous les contrôles et les valident. Si tous les éléments sont conformes aux exigences, HITRUST délivre la certification.

#2. Organisations financières

Les organisations financières traitant des données sensibles suivent un long processus pour atteindre la conformité HITRUST.

Tout d'abord, elles établissent une correspondance entre les contrôles HITRUST CSF et les contrôles de sécurité existants, puis elles effectuent une analyse des lacunes. En parallèle, les établissements organisent des programmes de formation à la sécurité, mettent en place le cryptage et lancent un processus de surveillance continue.

Ces organisations font également appel à un auditeur tiers agréé par HITRUST qui audite le cadre de sécurité pour vérifier sa conformité avec les contrôles HITRUST. Après vérification, elles reçoivent la certification de l'organisation.

#3. Entreprises de télécommunications

Les entreprises de télécommunications choisissent également la conformité HITRUST pour démontrer leur engagement envers la protection des informations de leurs clients. Elles effectuent une évaluation continue des risques, une gestion des vulnérabilités et un cryptage des données pour réduire la surface d'attaque.

Les entreprises de télécommunications mettent régulièrement à jour leurs contrôles d'accès et déploient des systèmes de détection d'intrusion pour améliorer leur niveau de sécurité global. Elles organisent également des programmes de formation pour aider les équipes à mettre en œuvre les meilleures pratiques de sécurité. En alignant leurs pratiques de sécurité sur les exigences HITRUST, de nombreuses entreprises de télécommunications ont réussi à se conformer.

Conclusion

HITRUST CSF sert de cadre complet en intégrant diverses réglementations et normes. Une fois que votre organisation est conforme à HITRUST, vous pouvez être sûr de satisfaire à toutes les exigences de diverses normes, telles que HIPAA, ISO, PCI-DSS, etc.

Suivez donc les étapes décrites ci-dessus pour obtenir la conformité HITRUST et protéger les données de votre organisation, les gérer facilement et éviter les sanctions.

Vous pouvez également consulter certains des meilleurs logiciels de conformité en matière de cybersécurité pour rester en sécurité.