Un nouveau type de vol de téléphone est en augmentation. Au lieu de vous voler des téléphones directement, les voleurs se font passer pour vous pour obtenir de nouveaux smartphones auprès de votre opérateur de téléphonie mobile et vous factureront la facture. Voici ce qui se passe.

Table des matières

Qu’est-ce que le piratage de compte?

Le vol pur et simple de smartphone est de plus en plus difficile à réaliser et moins lucratif. Nous sommes plus prudents avec nos téléphones qu’auparavant et, à commencer par l’iPhone, de plus en plus de smartphones offrent le cryptage et les outils téléphoniques perdus prêts à l’emploi. Ainsi, certains criminels ont adopté une nouvelle tactique. Au lieu de jouer avec les téléphones volés et de s’inquiéter des problèmes d’activation, ils se font passer pour vous et commandent de nouveaux téléphones sur votre compte.

L’arnaque fonctionne bien pour diverses raisons. Le criminel peut profiter de toutes les offres téléphoniques auxquelles votre compte est éligible, en payant le moins possible à l’avance (peut-être même rien du tout), et vous ne le remarquerez peut-être pas avant qu’il ne soit trop tard. La mise à niveau de vos lignes existantes est la méthode la plus visible car vos téléphones cessent de fonctionner, de sorte que certains criminels ajoutent de nouvelles lignes à la place. Avec cette voie, vous ne réaliserez peut-être pas ce qui s’est passé avant l’arrivée du prochain projet de loi. Et, si votre facture de téléphone est configurée pour le paiement automatique, vous risquez de la rater plus longtemps.

Dans certains cas, il ne s’agit pas de voler des téléphones. Les criminels peuvent mettre à niveau vos lignes afin de récupérer votre numéro via l’échange de carte SIM. Votre numéro de téléphone est transféré sur un téléphone dont ils disposent, qu’ils peuvent ensuite utiliser pour détourner tous les comptes qui dépendent de votre numéro de téléphone comme option de récupération.

Comment les criminels détournent les comptes de téléphone portable

À ce stade, vous vous demandez peut-être comment un criminel peut acheter des smartphones avec le compte de quelqu’un d’autre. Malheureusement, nous avons découvert plus d’une réponse à cette question.

Parfois, l’agresseur vole votre identité, crée une fausse pièce d’identité avec votre nom et sa photo, puis se rend dans un magasin de détail pour acheter les téléphones. Vous pourriez penser que cette méthode ne pourrait se produire que près de l’endroit où vous êtes mais, comme Lorrie Cranor, a découvert un ancien technologue en chef de la FTC, ce n’est pas du tout le cas. Elle a découvert que ses téléphones s’éteignaient après que quelqu’un se faisant passer pour elle, à plusieurs États, ait mis à niveau ses lignes vers de nouveaux iPhones. Vous pouvez trouver des plaintes similaires sur forums des opérateurs de téléphonie ainsi que.

En 2017, La police de Cleveland a arrêté trois hommes après les avoir liés à 65 000 $ de vol de téléphones portables, principalement par l’utilisation de fausses pièces d’identité.

Dans d’autres cas, de simples tactiques de phishing sont en jeu. Début 2019, les clients de Verizon en Floride ont commencé à recevoir des appels concernant des soupçons de fraude. Le représentant a dit aux victimes qu’elles devaient vérifier leur identité et, pour ce faire, Verizon enverrait un code PIN. Ils auraient alors besoin de lire le NIP à la personne au téléphone.

Mais la personne au téléphone n’était pas un employé de Verizon. C’était le fraudeur dont la victime venait d’être alertée. Dans ce cas, le voleur a généré un code PIN Verizon réel, très probablement en utilisant le processus de récupération de compte. Lorsque la victime a reçu le code PIN et l’a remis, elle a donné au criminel les détails mêmes dont il avait besoin pour accéder au compte et commander de nouveaux smartphones. Heureusement, les employés de Verizon ont remarqué d’autres signaux d’alarme et ont appelé la police, mais cela ne se produit pas toujours.

Fin 2018, douze personnes ont été accusées piratage des comptes en ligne des gens, ajout ou mise à niveau de lignes, puis expédition du nouveau matériel ailleurs. Avant que la police ne les rattrape, on pense que les auteurs ont réussi à obtenir plus d’un million de dollars d’appareils. Ils ont utilisé des informations achetées sur le Dark Web à partir de violations de données ou, dans certains cas, ont envoyé des messages de phishing pour voler des informations de compte.

Que faire si votre compte est piraté

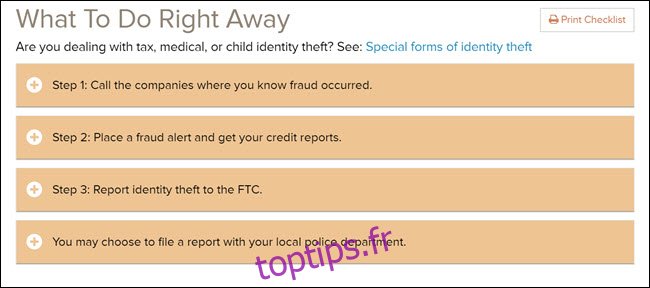

Si vous êtes victime d’un piratage de compte, vous pouvez avoir l’impression que vous ne pouvez rien faire, mais ce n’est pas vrai. Vous ne devriez pas avoir à payer pour un service dont vous ne vouliez pas et des téléphones que vous n’avez pas. Prenez un stylo et du papier et prenez des notes sur le processus. Notez les entreprises que vous avez appelées, la date et l’heure et le nom de toute personne avec qui vous avez parlé. Prenez des notes sur ce que disent les représentants de l’entreprise, surtout s’ils promettent de prendre des mesures ou vous demandent de faire un suivi avec plus d’informations ou de paperasse. La FTC a mis en place un liste de contrôle utile à suivre, et nous couvrirons également certaines de ces étapes.

Tout d’abord, appelez votre opérateur téléphonique et expliquez la situation. Demandez-leur s’ils ont un service de fraude. Si c’est le cas, demandez à être transféré. Expliquez la situation et demandez de l’aide pour résoudre le problème. Découvrez précisément la preuve dont ils ont besoin de votre part et notez tout. Vous devriez également demander si votre compte peut être gelé et si vous pouvez ajouter une validation PIN (ou d’autres mesures de sécurité) pour empêcher quiconque d’ajouter plus de lignes à votre compte.

Ensuite, placez un alerte à la fraude sur tous vos comptes de crédit. Vous pourriez également envisager de geler votre crédit. Un gel du crédit devrait empêcher quiconque d’ouvrir un tout nouveau compte à votre nom, mais, malheureusement, il pourrait ne pas empêcher la mise à niveau et la fraude par ajout de ligne. De nombreux opérateurs de téléphonie contournent une vérification de crédit en faveur de la vérification de l’historique de facturation des clients existants. Pourtant, un gel du crédit pourrait empêcher d’autres types de fraude, donc cela en vaut la peine.

Avec un gel du crédit en place, il est temps de signaler la fraude à votre service de police local. Appelez-les ou rendez-leur visite et demandez-leur comment signaler la situation. Assurez-vous d’avoir une preuve en main, comme les factures des lignes ajoutées. Expliquez ce qui s’est passé et obtenez une copie de tous les documents.

Maintenant, contactez à nouveau votre opérateur téléphonique avec tous les documents demandés (y compris le rapport de police) et demandez comment annuler toutes les accusations si cela n’a pas déjà été fait.

Soyez prêt à ce que ce processus prenne un certain temps, parfois des jours ou des semaines. Gardez un journal de toutes les personnes que vous contactez et de chaque étape que vous faites. Cela vous évite de répéter des étapes inutiles et vous donne un semblant de contrôle sur le processus.

Comment empêcher le piratage de compte

Vous pouvez prendre des mesures pour empêcher le piratage de compte de se produire en premier lieu (ou à nouveau). Compte tenu de la facilité avec laquelle le vol d’identité est, l’objectif principal est de mettre en place des barrières supplémentaires. Heureusement, les quatre principaux transporteurs ont des options. Malheureusement, alors que Sprint et Verizon font de cette sécurité supplémentaire une exigence pour tous les nouveaux clients, AT&T et T-Mobile ne le font pas.

Si vous êtes un client Verizon, vous devez avoir configuré un code PIN de compte à quatre chiffres lorsque vous avez démarré le service. Si vous ne l’avez pas fait ou si vous avez oublié votre code PIN, accédez à la société Page FAQ sur le code PIN, et cliquez sur le lien «Modifier le code PIN du compte». Connectez-vous avec votre compte Verizon lorsque vous y êtes invité.

Sprint aussi nécessite un code PIN dans le cadre de la configuration du compte d’un client, donc si vous êtes avec Sprint, vous devriez déjà en avoir un. Sprint nécessite également une question de sécurité comme sauvegarde et vous permet de choisir dans une liste. Essayez de choisir une question qui ne peut pas être trouvée facilement dans une recherche Google. Si vous avez oublié votre code PIN, vous pouvez vous connecter à votre compte en ligne et le modifier dans la section Sécurité et préférences.

Clients AT&T ne sont pas tenus de définir un code PIN, mais tu devrais. Vous devrez vous connecter au portail en ligne d’AT & T. Recherchez deux options: obtenir un nouveau mot de passe et gérer une sécurité supplémentaire. Vous devez suivre ces deux processus. Gérer une sécurité supplémentaire indique simplement à AT&T de demander votre mot de passe dans plus de situations, comme la gestion de votre compte dans un magasin de détail.

Par défaut, T-Mobile demande questions de vérification de compte pour déterminer l’identité. Vous pouvez configurer un code PIN à utiliser à la place, mais la seule façon de le faire est de les appeler. À partir d’un téléphone T-Mobile, vous pouvez utiliser 611. T-Mobile a deux options: un code PIN de sécurité de compte et un code PIN de sortie. Ils protègent différentes choses, vous pouvez donc définir les deux.

Si vous utilisez un service autre que les quatre principaux opérateurs, vous devez consulter son site d’assistance ou appeler le service client pour savoir quelles options de sécurité vous pouvez configurer et comment les ajouter.

Une fois que vous avez défini vos codes PIN, il ne ferait pas de mal de rappeler dans un jour ou deux et de vérifier qu’ils le demandent. Le processus est simple et vous ne rencontrerez probablement aucun problème. La tranquillité d’esprit et un peu d’entraînement à l’utilisation de votre nouveau NIP valent le temps passé, surtout si vous découvrez que quelque chose s’est mal passé et que votre opérateur n’a pas défini correctement votre NIP.