Votre iPhone peut-il être piraté?

L'iPhone jouit d'une solide réputation en matière de sécurité, notamment grâce au contrôle rigoureux qu'Apple exerce sur son écosystème. Toutefois, aucun appareil n'est infaillible. Alors, un iPhone peut-il vraiment être piraté ? Quels sont les risques potentiels ?

Déchiffrer le Concept de "Piratage" d'un iPhone

Le terme "piratage" est souvent employé de façon imprécise. Traditionnellement, il désigne l'accès illégal à un système informatique. Appliqué à un iPhone, le piratage peut revêtir différentes formes :

- L'accès non autorisé à des informations privées stockées sur l'appareil.

- La surveillance ou l'utilisation d'un iPhone à distance, à l'insu du propriétaire ou sans son consentement.

- La modification du fonctionnement d'un iPhone au moyen de logiciels ou de matériel additionnel.

Techniquement, le fait qu'une personne découvre votre mot de passe peut être considéré comme du piratage. L'installation d'un logiciel espion pour suivre vos activités relève également de cette catégorie.

Le "jailbreak", qui consiste à installer un firmware personnalisé sur un appareil, est une autre forme de piratage. Beaucoup d'utilisateurs ont "piraté" leurs propres iPhones en installant une version modifiée d'iOS pour contourner les restrictions imposées par Apple.

Les logiciels malveillants constituent une autre menace pour les iPhones. Des applications disponibles sur l'App Store se sont révélées malveillantes et des failles "zero-day" ont été découvertes dans le navigateur Safari. Ces failles ont permis à des pirates d'installer des logiciels espions capables de contourner les mesures de sécurité d'Apple pour dérober des données personnelles.

L'univers du jailbreak évolue rapidement. C'est une lutte constante entre Apple et ceux qui cherchent à modifier le système. Si vous maintenez votre appareil à jour, vous êtes généralement protégé contre les piratages basés sur le jailbreak.

Cependant, il ne faut pas baisser la garde. Les groupes de pirates, les gouvernements et les forces de l'ordre sont toujours à la recherche de failles dans les protections d'Apple. N'importe lequel d'entre eux peut découvrir une vulnérabilité à tout moment et choisir de ne pas en informer Apple ni le public.

Le Contrôle à Distance d'un iPhone : Une Fausse Idée Reçue

Apple interdit le contrôle à distance d'un iPhone via des applications d'accès distant, comme TeamViewer. Si macOS intègre un serveur VNC (Virtual Network Computing) qui permet de contrôler un Mac à distance si activé, ce n'est pas le cas d'iOS.

Cela signifie qu'il est impossible de contrôler l'iPhone de quelqu'un sans le "jailbreaker" au préalable. Des serveurs VNC existent pour les iPhones "jailbreakés", mais pas pour la version standard d'iOS.

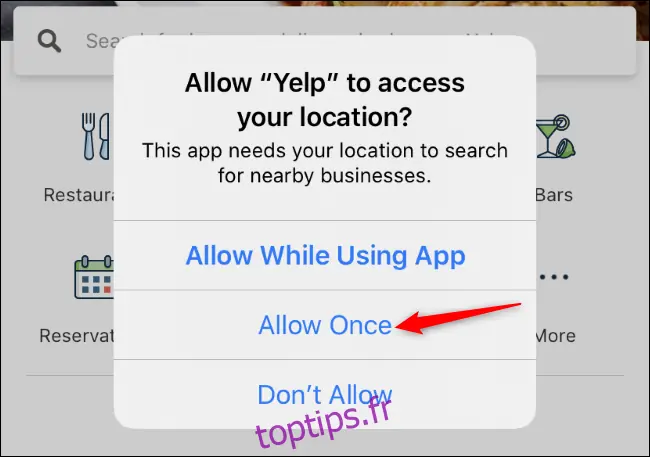

iOS utilise un système de permissions robuste qui accorde aux applications un accès explicite à certains services et informations. Lors de l'installation d'une nouvelle application, vous êtes généralement invité à autoriser l'accès à la localisation ou à la caméra. Les applications ne peuvent pas accéder à ces données sans votre autorisation explicite.

Il n'existe pas de niveau de permission dans iOS qui donne un accès complet au système. Chaque application est "sandboxed", c'est-à-dire isolée du reste du système dans un environnement sécurisé. Cela empêche les applications potentiellement dangereuses d'affecter le reste du système, notamment en limitant l'accès aux informations personnelles.

Soyez toujours vigilant quant aux permissions que vous accordez aux applications. Par exemple, une application comme Facebook demande l'accès à vos contacts, même si elle n'en a pas besoin pour fonctionner. Une fois l'accès accordé, l'application peut faire ce qu'elle veut avec ces informations, notamment les télécharger sur un serveur privé et les stocker indéfiniment. Cela peut enfreindre l'accord des développeurs avec Apple et l'App Store, mais reste techniquement possible.

Bien qu'il soit normal de se préoccuper des attaques externes, vous courez probablement un plus grand risque de confier vos informations à une application "sûre" qui vous les demande poliment. Vérifiez régulièrement les autorisations de vos applications et réfléchissez toujours à deux fois avant d'accepter les demandes d'une application.

Identifiant Apple et Sécurité iCloud

Votre identifiant Apple (votre compte iCloud) est probablement plus vulnérable aux interférences externes que votre iPhone lui-même. Comme tout compte en ligne, vos informations d'identification peuvent être compromises.

Vous avez probablement déjà activé l'authentification à deux facteurs (2FA) pour votre identifiant Apple. Vérifiez-le en allant dans Réglages > [Votre Nom] > Mot de passe et sécurité sur votre iPhone. Activez l'authentification à deux facteurs si ce n'est pas déjà fait.

Désormais, à chaque connexion à votre identifiant Apple ou à votre compte iCloud, vous devrez saisir un code envoyé à votre appareil ou votre numéro de téléphone. Cela empêche quelqu'un d'accéder à votre compte même s'il connaît votre mot de passe.

Cependant, même la 2FA est vulnérable aux attaques d'ingénierie sociale. Il est possible de transférer un numéro de téléphone d'une carte SIM à une autre. Cela pourrait donner à un pirate potentiel la clé de toute votre vie en ligne s'il connaît déjà votre mot de passe principal.

Il ne s'agit pas de vous effrayer, mais de souligner que tout peut être piraté avec suffisamment de temps et d'ingéniosité. Ne vous inquiétez pas excessivement, mais soyez conscient des risques et restez vigilant.

Quid des Logiciels "Espions" pour iPhone ?

L'une des formes les plus proches du piratage pour les propriétaires d'iPhone est l'utilisation de logiciels espions. Ces applications jouent sur la paranoïa en incitant les utilisateurs à installer un logiciel de surveillance. Elles sont vendues aux parents inquiets et aux conjoints suspicieux pour suivre l'activité d'un autre utilisateur d'iPhone.

Ces applications ne peuvent pas fonctionner sur un iOS standard. Elles nécessitent donc un "jailbreak" préalable de l'appareil. Cela ouvre l'iPhone à d'autres manipulations, à des failles de sécurité et à des problèmes potentiels de compatibilité avec certaines applications.

Une fois l'appareil "jailbreaké" et le logiciel espion installé, les utilisateurs peuvent surveiller un appareil via des tableaux de bord en ligne. Ils peuvent voir les messages envoyés, les détails des appels passés et reçus, et même les nouvelles photos ou vidéos prises avec l'appareil photo.

Ces applications ne fonctionnent pas sur les derniers iPhones (XS, XR, 11 et le dernier SE). De plus, seul un jailbreak "tethered" (nécessitant une connexion à un ordinateur à chaque redémarrage) est disponible pour certains appareils sous iOS 13. Les jailbreaks sont devenus plus difficiles à réaliser, ce qui limite l'étendue de la menace sous iOS 13.

Cependant, cette situation n'est pas figée. À chaque avancée significative dans le domaine du jailbreak, ces entreprises reprennent leurs activités. L'espionnage d'un proche est non seulement discutable (et illégal), mais "jailbreaker" l'appareil de quelqu'un l'expose également au risque de logiciels malveillants et annule toute garantie.

Le Wi-Fi : Une Porte d'Entrée Potentielle

Quel que soit l'appareil que vous utilisez, les réseaux sans fil non sécurisés représentent toujours une menace importante pour la sécurité des appareils mobiles. Les pirates peuvent utiliser des attaques de type "man-in-the-middle" pour créer de faux réseaux Wi-Fi non sécurisés afin de capturer votre trafic.

En analysant ce trafic (par reniflement de paquets), un pirate peut voir les informations que vous envoyez et recevez. Si ces informations ne sont pas chiffrées, il peut intercepter vos mots de passe, vos informations de connexion et d'autres données sensibles.

Soyez vigilant et évitez d'utiliser des réseaux sans fil non sécurisés, en particulier les réseaux publics. Pour une sécurité optimale, cryptez le trafic de votre iPhone en utilisant un VPN (Virtual Private Network).