Qu'est-ce qu'un VPN SoftEther ? Contournez l'accès VPN bloqué avec cet outil pratique

Avec les avancées constantes dans le domaine technologique, la nécessité de communications sécurisées s'accroît de façon exponentielle. Les VPN, ou « réseaux privés virtuels », sont devenus des instruments essentiels pour assurer la sécurité en ligne.

Cependant, les fournisseurs d'accès réseau et diverses institutions sont en mesure de bloquer les connexions VPN par diverses méthodes. Vous avez la possibilité de contourner ces obstacles en configurant votre propre VPN via HTTPS en utilisant SoftEther.

Voici une description du fonctionnement de SoftEther, ses distinctions par rapport aux services VPN populaires, ainsi que le processus d'installation de votre propre VPN SoftEther sur un serveur Ubuntu Linux.

Qu'est-ce que SoftEther et un VPN via HTTPS ?

La plupart des fournisseurs de services VPN emploient un ensemble standardisé de ports et de protocoles. Ces connexions peuvent être aisément bloquées au niveau du pare-feu ou en forçant le trafic à passer par un serveur proxy web.

Si le pare-feu de votre réseau local fait obstacle aux connexions VPN, comment pouvez-vous résoudre ce problème ? La solution réside dans le routage du tunnel VPN via HTTPS. Un VPN SoftEther utilise le protocole de transfert hypertexte sécurisé (HTTPS) comme protocole de transport. SoftEther établit un VPN sécurisé qui peut franchir presque tous les pare-feu ou serveurs proxy.

Ceci est possible car le trafic HTTPS, qui est fondamentalement du trafic web, n'est généralement pas bloqué par les pare-feu. Cela garantit une liaison stable et ininterrompue.

SoftEther, dont le nom signifie « Software Ethernet », est une solution VPN open source, multiplateforme et multiprotocole. Cette plateforme moins connue a été conçue par l'Université de Tsukuba et se distingue par sa souplesse et sa robustesse.

Vous pouvez installer des clients SoftEther en utilisant un VPN via HTTPS sous Windows et Linux.

Comment installer et configurer SoftEther sur Ubuntu Linux

Il est bien connu que SoftEther fonctionne de manière optimale sous CentOS Linux, mais il peut être adapté pour un fonctionnement sans faille sous Ubuntu. La communauté de support en ligne pour Ubuntu est vaste, ce qui en fait un excellent choix pour héberger votre VPN SoftEther.

Bien que ce guide soit relativement simple, une certaine familiarité avec les systèmes Linux est requise pour sa mise en œuvre. Quelques prérequis doivent également être satisfaits avant de commencer.

Prérequis du VPN SoftEther

- Serveur Ubuntu (22.04.x LTS), idéalement un serveur privé virtuel.

- Une adresse IPv4 ou v6 routable publiquement.

- Accès à l'administration root.

- Une partition /var/ avec au moins 10 Go d'espace libre.

- SSH

- Une configuration réseau correcte. Voici comment établir un réseau sur un serveur Ubuntu, si vous avez besoin d'un rappel.

Installation de SoftEther sur un serveur Ubuntu

Démarrez votre serveur Ubuntu et connectez-vous en tant que root.

La première étape consiste à mettre à jour votre logiciel et vos dépôts.

apt-get update -y

Nous devons à présent installer les dépendances indispensables pour le logiciel SoftEther.

apt-get install build-essential gnupg2 gcc make -y

Ensuite, téléchargez le serveur SoftEther. Il vous faudra rechercher la dernière version du logiciel en utilisant le navigateur basé sur le terminal Lynx.

Pour ce faire, commencez par installer lynx.

apt-get install lynx -y

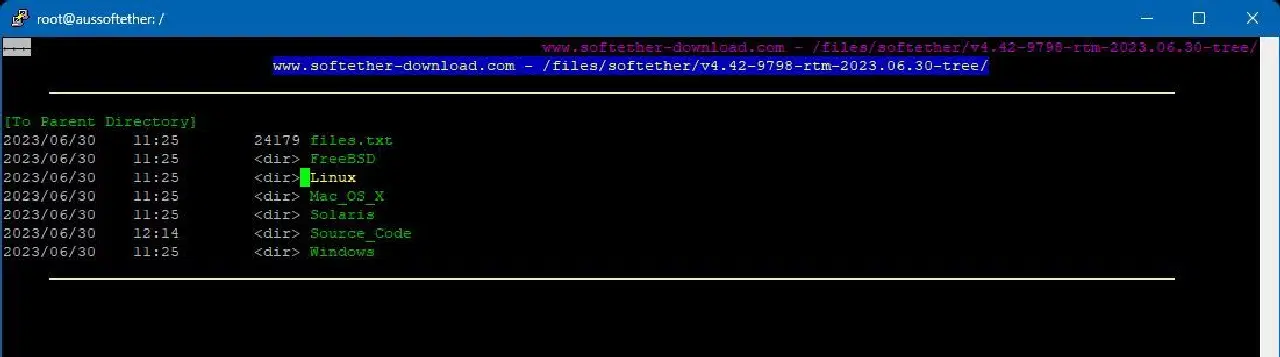

Ouvrez maintenant la page de téléchargement de SoftEther dans le navigateur.

lynx http:

Utilisez les touches fléchées pour repérer la dernière version. Mettez en surbrillance la dernière version et appuyez sur Entrée.

Sélectionnez « Linux » et appuyez sur Entrée.

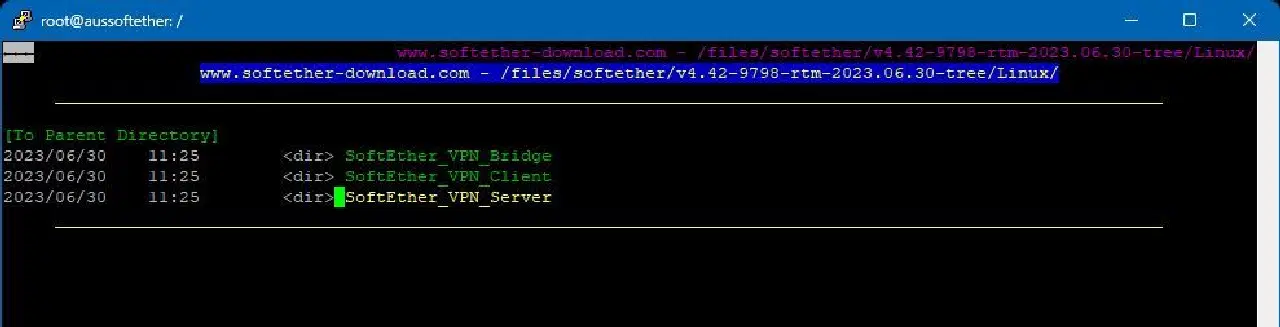

Mettez ensuite en surbrillance « SoftEther_VPN_Server » et appuyez sur Entrée.

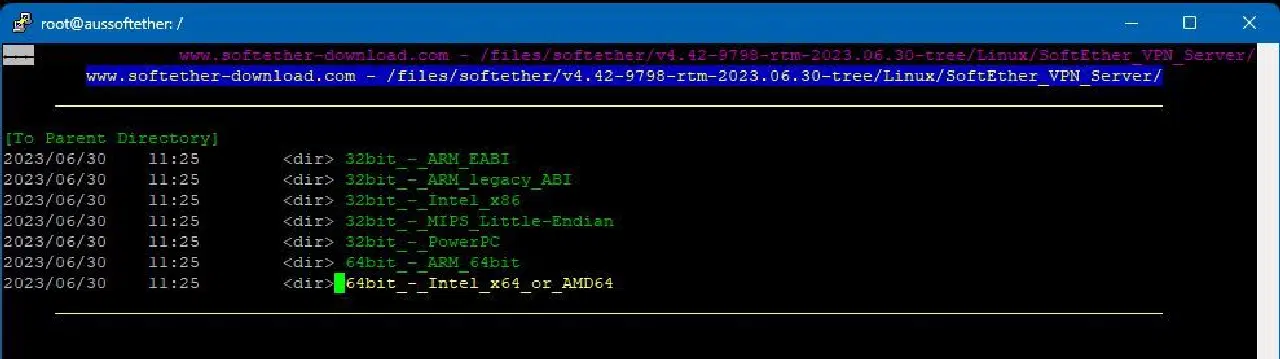

Enfin, choisissez la version compatible avec votre architecture (très probablement 64bit_-_Intel_x64) et appuyez à nouveau sur Entrée.

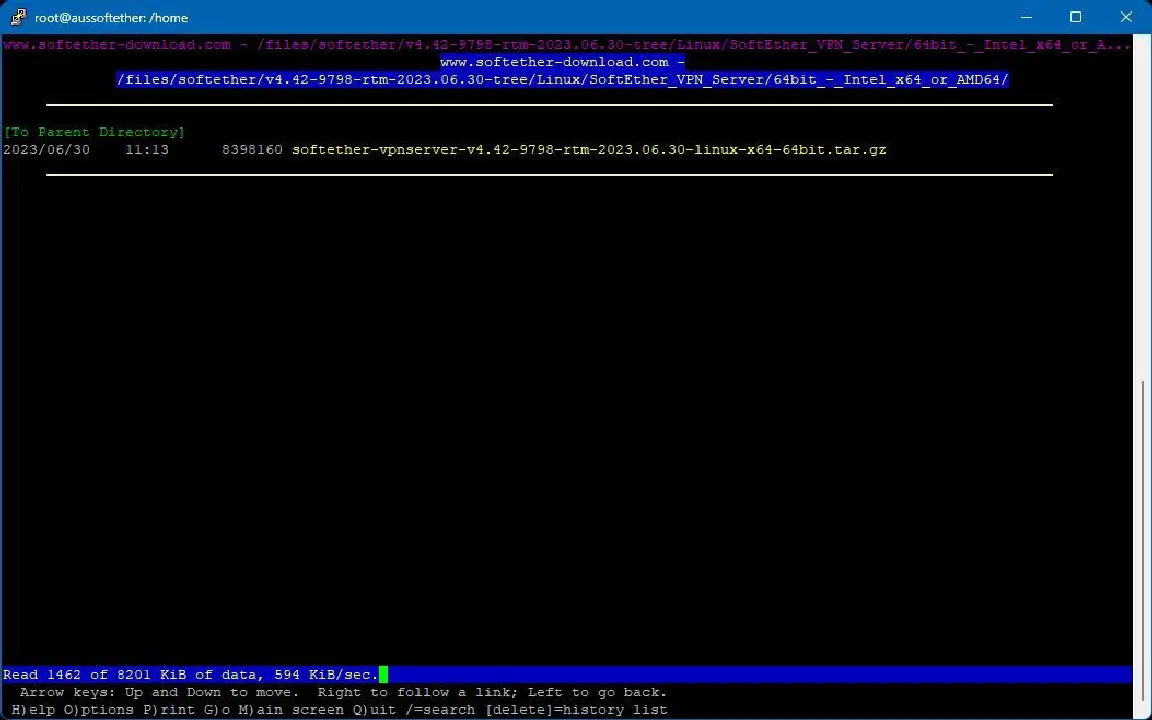

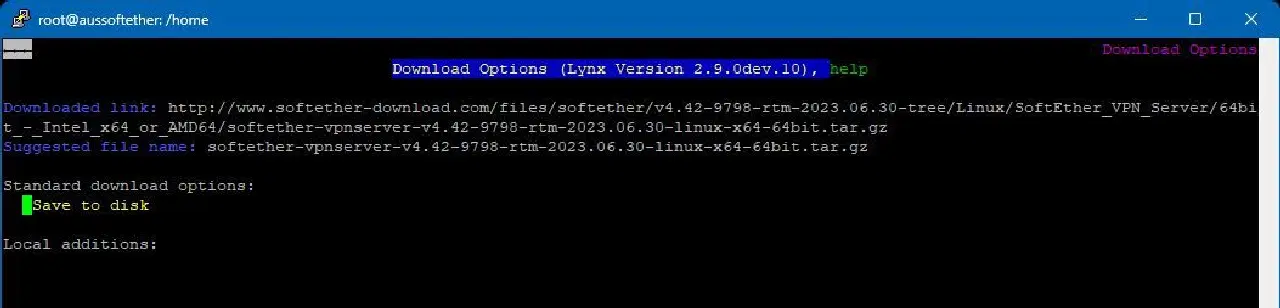

Sélectionnez maintenant le fichier .tar.gz et appuyez sur « d ». Le téléchargement du fichier va commencer.

Enfin, choisissez « Enregistrer sur le disque », puis appuyez sur « q » pour fermer le navigateur Lynx.

L'étape suivante est d'extraire l'archive. Notez que le nom de votre fichier pourrait différer si vous avez téléchargé une version plus récente.

tar -xvzf softether-vpnserver-v4.42-9798-rtm-2023.06.30-linux-x64-64bit.tar.gz

Accédez au répertoire vpnserver nouvellement créé.

cd vpnserver

Ensuite, exécutez la commande make pour compiler le logiciel.

make

Vous devriez voir le résultat suivant à la fin du processus :

*** PacketiX VPN Server HTML5 Web Administration Console (NEW) ***

This VPN Server / Bridge has the built-in HTML5 Web Administration Console.After you start the server daemon, you can open the HTML5 Web Administration Console is available at

https:

or

https:This HTML5 page is obviously under construction, and your HTML5 development contribution is very appreciated.

make[1]: Leaving directory '/root/vpnserver'

L'étape suivante consiste à déplacer le logiciel et le répertoire nouvellement compilés vers /usr/local.

cd ..

mv vpnserver /usr/local/

À présent, définissez les bonnes permissions sur le répertoire vpnserver.

cd /usr/local/vpnuser

chmod 600 *

chmod 700 vpnserver

chmod 700 vpncmd

Ensuite, nous devons créer des fichiers pour garantir que le serveur SoftEther fonctionne au redémarrage du serveur Ubuntu. L'éditeur de fichiers texte nano intégré peut être utilisé pour créer et modifier les fichiers.

nano /etc/init.d/vpnserver

Maintenant, copiez et collez ce qui suit dans le fichier et enregistrez-le (ctrl-o, ctrl-x) :

#!/bin/sh

DAEMON=/usr/local/vpnserver/vpnserver

LOCK=/var/lock/subsys/vpnserver

test -x $DAEMON || exit 0

case "$1" in

start)

$DAEMON start

touch $LOCK

;;

stop)

$DAEMON stop

rm $LOCK

;;

restart)

$DAEMON stop

sleep 3

$DAEMON start

;;

*)

echo "Usage: $0 {start|stop|restart}"

exit 1

esac

exit 0

Créez un nouveau répertoire et définissez les permissions sur le service nouvellement créé.

mkdir /var/lock/subsys

chmod 755 /etc/init.d/vpnserver

Par la suite, créez un nouveau fichier nommé « vpnserver.service » dans le répertoire « /lib/systemd/system ».

nano /lib/systemd/system/vpnserver.service

Copiez et collez le contenu suivant dans le fichier, sauvegardez et fermez-le.

Description=SoftEther VPN Server

After=network.target[Service]

Type=forking

ExecStart=/usr/local/vpnserver/vpnserver start

ExecStop=/usr/local/vpnserver/vpnserver stop[Install]

WantedBy=multi-user.target

Activez le service SoftEther pour qu'il démarre au redémarrage.

systemctl enable vpnserver.service

Démarrez maintenant le service VPN SoftEther.

/etc/init.d/vpnserver start

Vous devriez observer le résultat suivant :

The SoftEther VPN Server service has been started.Let's get started by accessing to the following URL from your PC:

https:

or

https:Note: IP address may vary. Specify your server's IP address.

Ensuite, activez le script du serveur pour qu'il démarre au redémarrage.

update-rc.d vpnserver defaults

Configuration du serveur SoftEther

SoftEther est doté d'un script de configuration intégré, très pratique, pour simplifier la configuration. Pour démarrer le script, nous modifions le répertoire de travail et exécutons le script.

cd /usr/local/vpnserver

./vpncmd

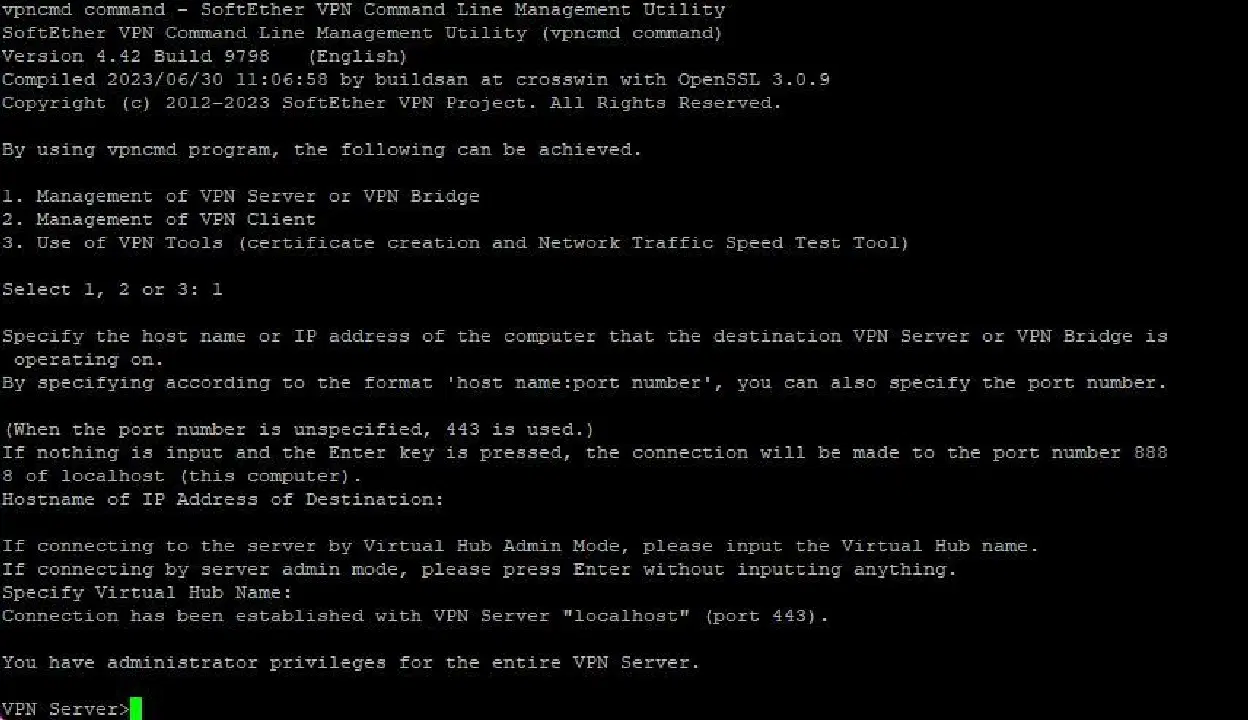

Vous observerez les options suivantes :

By using vpncmd program, the following can be achieved.

1. Management of VPN Server or VPN Bridge

2. Management of VPN Client

3. Use of VPN Tools

Select 1, 2 or 3: 1

Sélectionnez 1 et appuyez deux fois sur Entrée, et vous devriez voir le résultat suivant :

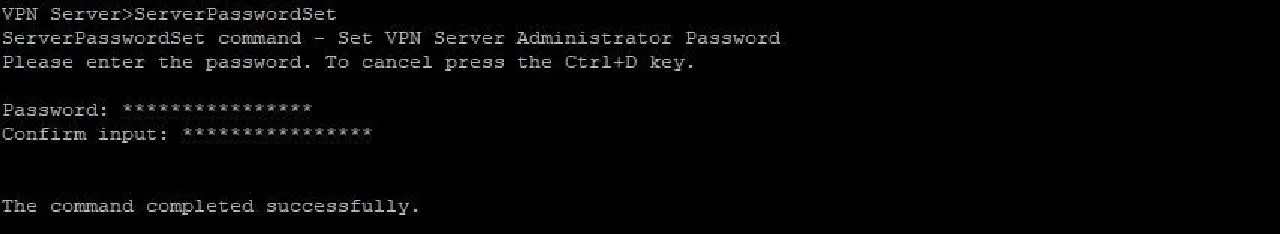

Avant de poursuivre, nous devons établir un mot de passe administrateur.

ServerPasswordSet

C'est ici que le mot de passe administrateur d'EtherSoft est défini, saisissez votre (nouveau) mot de passe et confirmez.

L'étape suivante consiste à créer un hub et à établir un mot de passe (différent du mot de passe administrateur). Vous pouvez nommer le hub à votre convenance, dans cet exemple nous avons utilisé « VPN ».

HubCreate VPN

À présent, nous configurons le hub « VPN » qui vient d'être créé.

Hub VPN

Votre invite devrait afficher :

VPN Server/VPN>

Nous créons maintenant le réseau local virtuel, qui attribue des adresses IP aux clients distants.

SecureNatEnable

La sortie devrait maintenant afficher :

SecureNatEnable command - Enable the Virtual NAT and DHCP Server Function (SecureNat Function)

The command completed successfully.

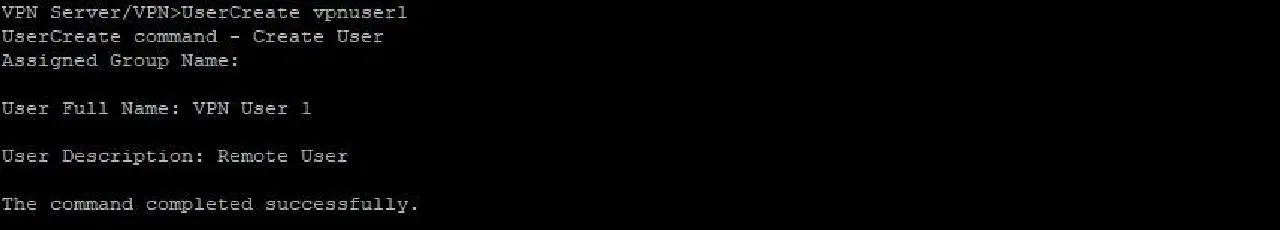

Ensuite, nous créons le premier utilisateur pour le VPN.

UserCreate vpnuser1

Vous devriez observer le résultat suivant :

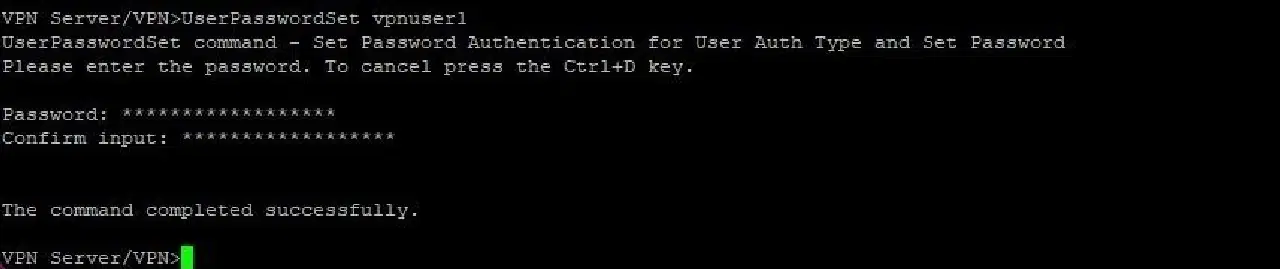

Ensuite, définissez un mot de passe pour l'utilisateur VPN.

UserPasswordSet vpnuser1

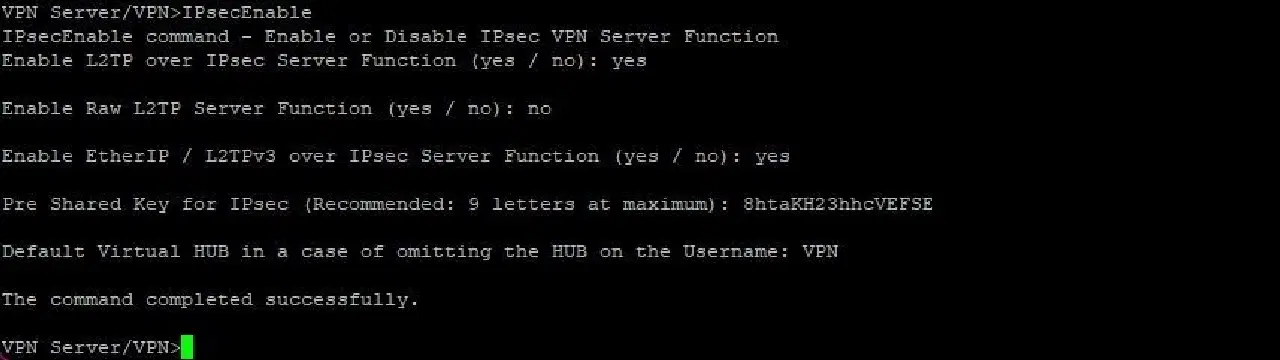

À l'étape suivante, la plateforme multiprotocole SoftEther est configurée.

IPsecEnable

Plusieurs questions vous seront posées à propos des services à activer. Vous pouvez utiliser les réponses ci-dessous :

Veuillez noter que la clé IPSec sera employée pour les connexions L2TP, il est donc important qu'elle soit la plus complexe possible.

Félicitations, la configuration est terminée. Tapez « exit » pour fermer.

exit

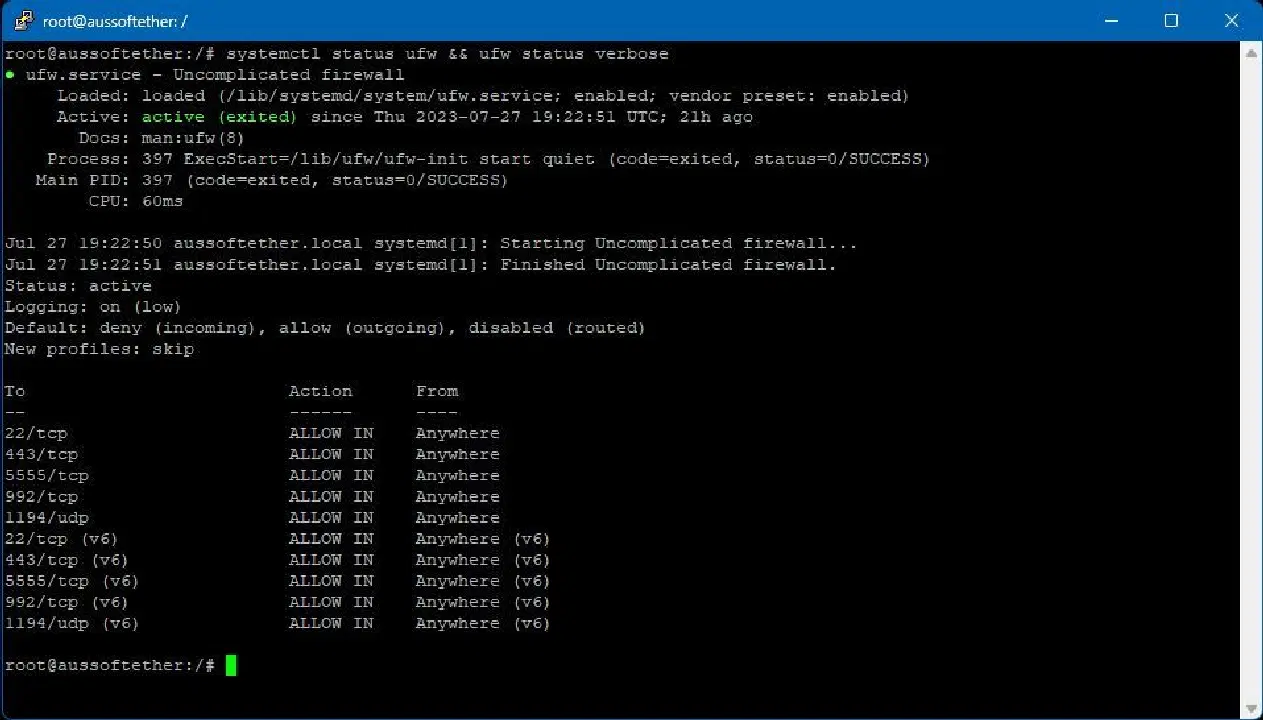

Activation et configuration du pare-feu UFW pour SoftEther

Si votre serveur Ubuntu était récent avant de commencer, vous devrez activer et configurer le pare-feu UFW intégré.

Commencez par établir la politique par défaut.

ufw default allow outgoing

ufw default deny incoming

À présent, exécutez les commandes suivantes pour ouvrir les ports requis pour SoftEther.

ufw allow 443/tcp

ufw allow 5555/tcp

ufw allow 992/tcp

ufw allow 1194/udp

ufw allow SSH

Activez et lancez le pare-feu.

ufw enable

Paramétrez UFW pour qu'il démarre au redémarrage.

systemctl enable ufw

Touches finales et ressources

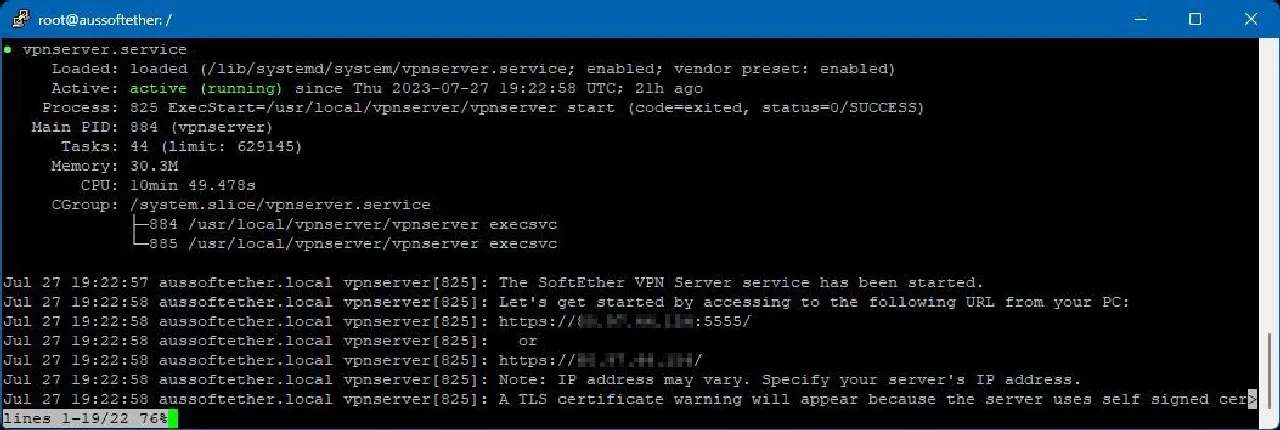

Félicitations, votre VPN SoftEther est maintenant opérationnel. À ce stade, il est recommandé de redémarrer le serveur et de vous assurer que tous les services fonctionnent avant d'essayer une connexion client.

Pour vérifier le statut du serveur SoftEther VPN, utilisez la commande :

systemctl status vpnserver.service

Pour vérifier le statut du pare-feu UFW, utilisez la commande :

systemctl status ufw && ufw status verbose

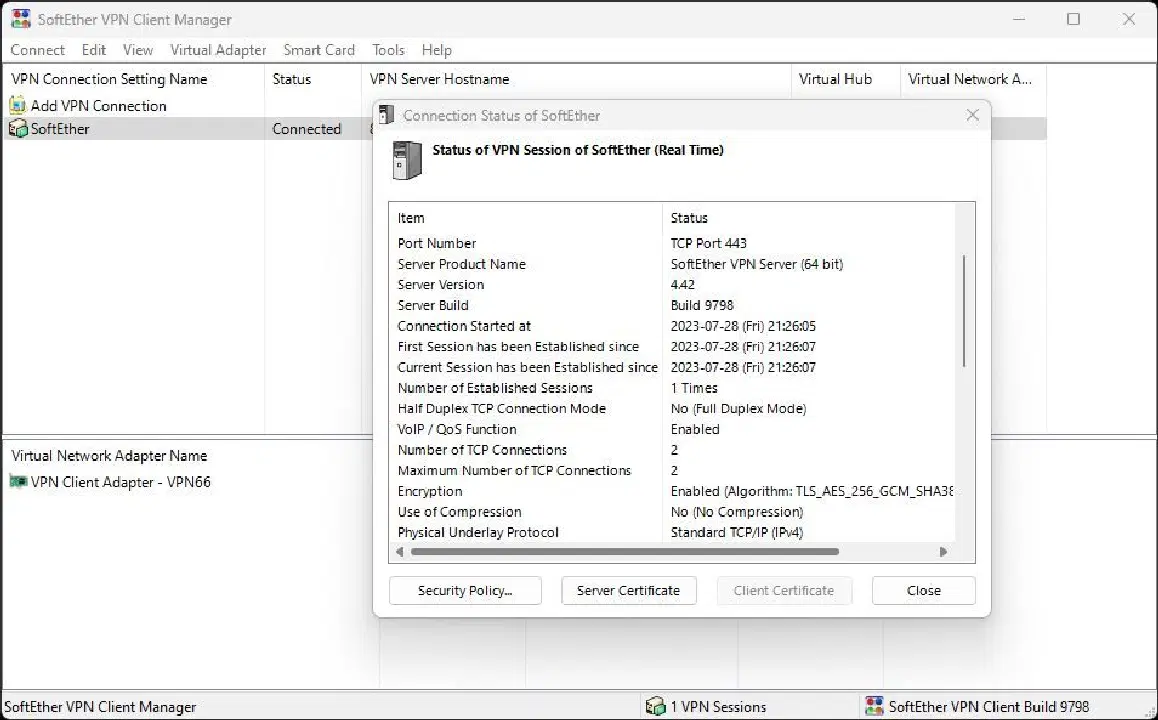

Pour connecter votre PC Windows à votre VPN HTTPS SoftEther, le client peut être téléchargé depuis le Site Web SoftEther. Vous y trouverez également les Instructions de SoftEther sur la façon d'installer et de connecter le logiciel.

Des informations supplémentaires concernant la connexion d'autres systèmes d'exploitation peuvent également être trouvées dans la section tutoriel du site SoftEther.

Conclusion

Un VPN SoftEther installé sur votre propre serveur Ubuntu offre de multiples avantages, notamment en termes de flexibilité et de sécurité du réseau.

Cette solution logicielle VPN peu connue peut être déployée et utilisée partout dans le monde et peut contourner même les techniques de blocage VPN les plus sophistiquées. Alors partagez cette information et bénéficiez de cette solution VPN adaptable et polyvalente.

FAQ

Q : Le VPN SoftEther est-il sûr ?

SoftEther utilise le cryptage SSL (Secure Sockets Layer) pour protéger vos données en ligne, les rendant illisibles et sécurisées. De plus, SoftEther est open source, permettant à toute personne d'examiner son code et de signaler d'éventuels bogues ou faiblesses de sécurité. Vous avez également la possibilité d'utiliser le protocole VPN de votre choix avec SoftEther, ce qui signifie que vous pouvez sélectionner l'option qui vous semble la plus sûre.

Q : SoftEther VPN est-il rapide ?

La vitesse de SoftEther VPN est souvent tributaire du protocole que vous utilisez et de la qualité de votre connexion internet, que ce soit à domicile ou au bureau. Certains utilisateurs constatent que SoftEther VPN est lent, tandis que d'autres n'ont aucun souci de vitesse de connexion. Il vous faudra probablement faire des tests avec SoftEther VPN, éventuellement avec différents protocoles, pour voir si vous pouvez obtenir une bonne vitesse.