La segmentation du réseau joue un rôle important dans la gestion et la sécurisation des infrastructures informatiques modernes.

VXLAN et VLAN sont deux technologies populaires pour une segmentation efficace du réseau.

Plongeons-nous et comprenons les caractéristiques de VXLAN et VLAN et comment elles peuvent façonner votre architecture réseau.

Table des matières

Qu’est-ce qu’un VLAN ?

Source de l’image : Wikipédia

VLAN est synonyme de réseau local virtuel.

Il s’agit d’une technologie utilisée dans les réseaux informatiques pour diviser un seul réseau physique en plusieurs réseaux logiques.

Prenons un exemple pour comprendre facilement le concept.

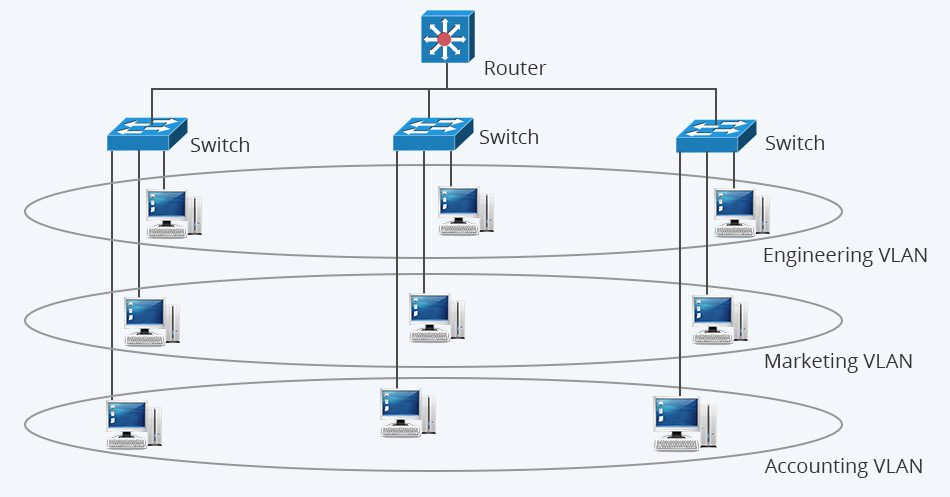

Imaginez que vous travaillez dans un grand immeuble de bureaux avec plusieurs départements : ingénierie, marketing et comptabilité.

Chaque service possède son propre ensemble d’ordinateurs, d’imprimantes et d’autres périphériques réseau.

Cependant, l’immeuble de bureaux ne dispose que d’une seule infrastructure de réseau physique.

Sans VLAN, tous les appareils de l’immeuble de bureaux feraient partie d’un seul domaine de diffusion. Cela signifie qu’ils recevraient tout le trafic réseau. Cela pourrait entraîner des problèmes de sécurité et une gestion inefficace du trafic réseau.

Des VLAN sont implémentés pour surmonter ces problèmes. Chaque VLAN agit comme un domaine de diffusion distinct, ce qui permet une meilleure gestion et performance du réseau.

Source de l’image – partage de fibre optique

Source de l’image – partage de fibre optique

Disons que vous créez trois VLAN pour correspondre aux différents départements.

VLAN 1 : ingénierie

VLAN 2 : commercialisation

VLAN 3 : comptabilité

Lorsqu’un ordinateur ou tout autre périphérique réseau est connecté au réseau, il peut être affecté à l’un de ces VLAN.

Par exemple – Tous les ordinateurs et périphériques du service d’ingénierie sont affectés au VLAN 1.

Si un ordinateur du service d’ingénierie souhaite envoyer un message à un autre ordinateur au sein du même VLAN, le message restera dans le VLAN 1 et ne sera pas diffusé vers les périphériques d’autres VLAN comme Marketing ou Comptabilité.

Cette séparation garantit que les informations sensibles ne sont accessibles qu’aux périphériques autorisés au sein du même VLAN.

Qu’est-ce que le VXLAN ?

VXLAN signifie Virtual Extensible LAN.

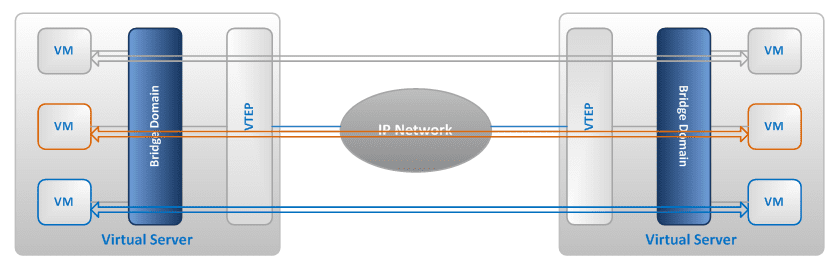

Il s’agit d’une technologie de virtualisation de réseau utilisée pour étendre les segments de réseau de couche 2 (couche de liaison de données) sur un réseau IP. Il a été introduit pour répondre aux limites des VLAN traditionnels dans les environnements de centres de données à grande échelle.

Source de l’image – partage de fibre optique

Source de l’image – partage de fibre optique

Il est couramment utilisé dans les centres de données et les environnements cloud pour créer des superpositions de réseau logiques pouvant s’étendre sur plusieurs segments de réseau physique.

VXLAN encapsule des trames Ethernet de couche 2 dans des paquets UDP de couche 3, ce qui leur permet d’être transmis sur un réseau IP.

Comment fonctionne VXLAN ?

Imaginez que vous ayez un grand centre de données avec plusieurs serveurs physiques et machines virtuelles (VM) fonctionnant sur ces serveurs.

Dans un réseau VLAN traditionnel, chaque machine virtuelle serait affectée à un VLAN spécifique. Et la communication entre les machines virtuelles dans différents VLAN nécessiterait un routage au niveau de la couche 3.

Cette approche peut devenir complexe et peut souffrir de problèmes d’évolutivité en raison du nombre limité d’ID de VLAN disponibles.

Source de l’image – juniper.net

Source de l’image – juniper.net

Considérons un scénario pour comprendre le fonctionnement de ce VXLAN.

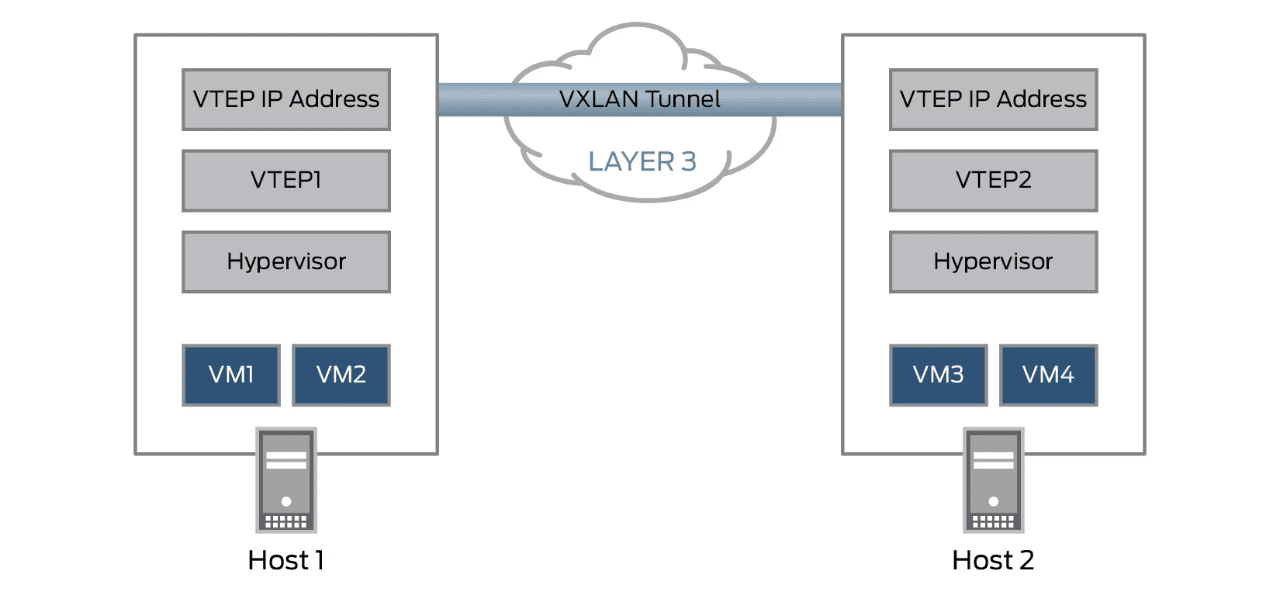

Il y a 2 hôtes physiques. Dans l’hôte 1, il y a VM1 et VM2, et dans l’hôte 2, il y a VM3 et VM4.

Supposons que l’hôte 1 et l’hôte 2 font partie d’un réseau compatible VXLAN et que VM1 souhaite communiquer avec VM3.

Configuration VXLAN

L’hôte 1 et l’hôte 2 sont configurés en tant que points de terminaison de tunnel VXLAN (VTEP). Cela signifie qu’ils disposent des composants logiciels ou matériels nécessaires pour gérer l’encapsulation et la désencapsulation VXLAN.

Identificateur de réseau VXLAN (VNI)

Un VNI unique est attribué au réseau virtuel. Disons que le VNI pour ce réseau est 1001.

Encapsulation

VM1, résidant sur l’Hôte 1 – veut communiquer avec VM3, qui se trouve sur l’Hôte 2.

Lorsque VM1 envoie un paquet à VM3, il est encapsulé avec un en-tête VXLAN.

L’en-tête VXLAN inclut les adresses VTEP source et de destination (adresses IP de l’hôte 1 et de l’hôte 2) et le VNI (1001).

Réseau IP sous-jacent

Le paquet encapsulé est transmis sur le réseau IP sous-jacent – Il peut s’agir d’IPv4 ou d’IPv6. Le réseau IP sert d’infrastructure de transport pour les paquets VXLAN.

Décapsulation

Lors de la réception du paquet, le VTEP sur l’hôte 2 désencapsule l’en-tête VXLAN, ce qui révèle la trame Ethernet de couche 2 d’origine.

Livraison à VM3

Après décapsulation, le VTEP fournit la trame Ethernet de couche 2 à VM3 sur l’hôte 2.

La VM1 sur l’hôte 1 peut communiquer avec la VM3 sur l’hôte 2 comme si elles étaient connectées au même réseau Ethernet de couche 2, même si elles se trouvent sur des hôtes physiques différents.

VXLAN permet cette communication en encapsulant et tunnellisant le trafic de la couche 2 sur les réseaux de la couche 3, ce qui permet l’extension de la connectivité de la couche 2 au-delà des limites du réseau.

Avantages du VLAN

Contrôle de diffusion

Le trafic de diffusion est contenu dans chaque VLAN, ce qui réduit la taille globale du domaine de diffusion et atténue l’impact du trafic qui peut dégrader les performances du réseau.

Sécurité

Il permet l’isolation du réseau et améliore la sécurité en séparant différents groupes d’utilisateurs ou d’appareils dans des domaines de diffusion distincts. Cet isolement limite la portée des failles de sécurité potentielles ou des accès non autorisés, ce qui améliore la sécurité globale du réseau.

Qualité de service (QoS)

Les VLAN peuvent être utilisés pour mettre en œuvre des mécanismes de qualité de service qui permettent aux administrateurs réseau de hiérarchiser certains types de trafic ou d’appliquer des politiques spécifiques.

Ils peuvent définir la limite à laquelle l’application doit recevoir une bande passante élevée.

Gestion de réseau simplifiée

Simplifie la gestion du réseau en divisant logiquement un grand réseau physique en réseaux virtuels plus petits. Cette segmentation aide à organiser les appareils et simplifie les tâches d’administration du réseau.

Avantages du VXLAN

Évolutivité

VXLAN répond aux limites des VLAN traditionnels en permettant la création de jusqu’à 16 millions de réseaux virtuels – par rapport aux 4 096 VLAN limités. Cette évolutivité est obtenue grâce à l’identificateur de réseau VXLAN 24 bits (VNI).

Segmentation du réseau

Il permet une segmentation efficace du réseau en encapsulant des trames Ethernet de couche 2 dans des paquets UDP. Cela permet la création de réseaux virtuels isolés qui peuvent s’étendre au-delà des frontières physiques, telles que les centres de données ou les environnements cloud.

Locations multiples

Il prend en charge le modèle multi-tenant, qui permet à différentes organisations de partager la même infrastructure physique tout en maintenant leurs propres réseaux virtuels isolés.

Extension de couche 2 sur des réseaux de couche 3

VXLAN facilite l’extension de la connectivité de couche 2 sur les réseaux de couche 3.

Ceci est important pour la construction de centres de données géographiquement distribués et permet la mobilité des machines virtuelles sur différents sites sans avoir besoin de technologies d’extension de couche 2 complexes telles que le service de réseau local privé virtuel (VPLS).

Tableau de comparaison

Et voici un tableau comparatif entre le VXLAN et le VLAN.

CaractéristiquesVXLANVLANEncapsulationUtilise UDP pour l’encapsulation et le transport des paquetsPas d’encapsulation – repose sur le marquage 802.1QÉvolutivitéPrend en charge jusqu’à 16 millions de réseaux virtuelsLimité à 4 096 VLANIsolation du réseauPermet d’isoler les réseaux de couche 2 au-delà des limites de la couche 3Fournit une isolation au sein d’un réseau de couche 2Gestion du trafic de diffusionUtilise la réplication basée sur la multidiffusion ou la monodiffusion pour optimiser le trafic de diffusionDiffusion le trafic est propagé à tous les ports du VLANS’étendant sur plusieurs sitesPermet l’extension des réseaux de couche 2 sur des emplacements géographiquement dispersésLimité à un seul domaine de diffusionGestionNécessite une passerelle VXLAN pour interconnecter les réseaux virtuels et physiquesPeut être géré via des commutateurs compatibles VLAN

Une mise en œuvre correcte de VXLAN nécessite des périphériques compatibles VXLAN qui prennent en charge les protocoles et les techniques d’encapsulation nécessaires.

Les réseaux VXLAN peuvent être créés et gérés à l’aide de ces appareils.

D’autre part, les VLAN sont plus largement utilisés et simples à mettre en œuvre dans les infrastructures réseau actuelles car la majorité des périphériques réseau les prennent en charge sans nécessiter de matériel supplémentaire ou de support spécialisé.

Cas d’utilisation du VLAN

Virtualisation de serveur

Les VLAN permettent une gestion efficace du réseau en fournissant une isolation entre les machines virtuelles résidant sur le même serveur physique dans des environnements virtualisés.

Centres de données

Utilisé dans les fermes de serveurs et les centres de données pour gérer un grand nombre de serveurs. Il permet aux administrateurs de regrouper les serveurs en fonction de leur rôle ou de leur application.

Réseaux invités

Ils créent des réseaux d’invités séparés dans des environnements tels que des hôtels ou des bureaux d’entreprise, qui peuvent fournir un accès Internet aux visiteurs tout en les gardant isolés du réseau interne de l’organisation.

Réseaux privés virtuels

Les VLAN sont associés aux VPN pour créer des connexions sécurisées entre des sites géographiquement dispersés. Les organisations peuvent étendre leur réseau privé sur plusieurs sites tout en maintenant une séparation logique.

Test et développement

Fournir un environnement isolé à des fins de test et de développement. Les développeurs peuvent créer des VLAN dédiés au test de nouvelles applications ou de nouveaux services sans affecter le réseau de production.

Cas d’utilisation de VXLAN

Interconnexion du centre de données

VXLAN est utilisé pour interconnecter plusieurs centres de données sur un WAN. Il étend la connectivité de couche 2 entre les centres de données, ce qui permet aux machines virtuelles et aux charges de travail d’être migrées entre les sites tout en conservant leur configuration réseau.

Infrastructure infonuagique

Il est couramment utilisé dans les environnements cloud pour fournir une virtualisation de réseau pour les services et applications basés sur le cloud. Il permet une répartition efficace de la charge de travail sur l’infrastructure cloud.

Réseaux superposés

VXLAN sert de base aux réseaux superposés, ce qui permet aux ingénieurs réseau d’allouer dynamiquement des ressources et de s’adapter à l’évolution des demandes de charge de travail.

reprise après sinistre

Utilisé dans les scénarios de reprise après sinistre pour fournir une connectivité réseau et un basculement (mode opérationnel de sauvegarde) entre les centres de données primaires et secondaires.

Note de l’auteur✍️

Le choix entre VXLAN et VLAN dépend des besoins spécifiques de votre infrastructure réseau. Les deux technologies ont leurs avantages et considérations qui doivent être pris en compte.

Si vous avez besoin d’une solution évolutive capable de gérer un grand nombre de machines virtuelles ou de segments de réseau, VXLAN est le choix recommandé. Il fournit un plus grand espace d’adressage et facilite la mobilité de la charge de travail.

Si votre réseau a une échelle plus petite et des exigences plus simples, le VLAN peut être la meilleure option. Les VLAN sont bien établis et largement pris en charge dans la plupart des équipements réseau. Ils sont faciles à configurer et à gérer.

J’espère que vous avez trouvé cet article utile pour comprendre la différence entre VXLAN et VLAN. Vous pouvez également être intéressé à en savoir plus sur le contrôle d’accès au réseau et comment l’implémenter.