Table des matières

Points clés à retenir

- Canary Tokens est un outil de cybersécurité gratuit qui vous alerte lorsqu’un pirate informatique ouvre vos fichiers.

- Intégrez un jeton dans un fichier, comme un dossier, et recevez une notification par e-mail lorsqu’il est ouvert.

- Les jetons Canary peuvent être utilisés sur de nombreux fichiers et services, et fonctionnent sur différents appareils et systèmes d’exploitation.

Craignez-vous que vos fichiers personnels soient volés par des pirates informatiques ? Canary Tokens est un outil gratuit et facile à utiliser que vous pouvez déployer rapidement pour être averti lorsqu’un pirate informatique ouvre vos fichiers.

Qu’est-ce que les jetons Canary ?

Canary Tokens est un outil de cybersécurité de Thinkst Canary utilisé pour suivre les pirates informatiques lorsqu’ils accèdent à vos données personnelles. Il fonctionne en intégrant votre fichier avec une URL de suivi spéciale qui vous alerte par e-mail lors de son ouverture. Tout comme le fonctionnement des pots de miel, l’idée est de placer un tracker déguisé en fichier ordinaire sur votre appareil. Lorsqu’un pirate ouvre le fichier, un lien caché s’ouvre, vous alertant de la violation.

Comment utiliser les jetons Canary pour protéger vos données

Je vais vous montrer comment intégrer une URL de suivi Canary Tokens dans un dossier Windows. Cependant, vous pouvez utiliser les jetons Canary pour protéger toutes sortes de fichiers et de services, allant des documents Word et Excel aux URL spécifiques, en passant par les services en ligne comme Azure et Microsoft SQL Server, et bien plus encore.

Commençons par visiter Jetons Canaries.

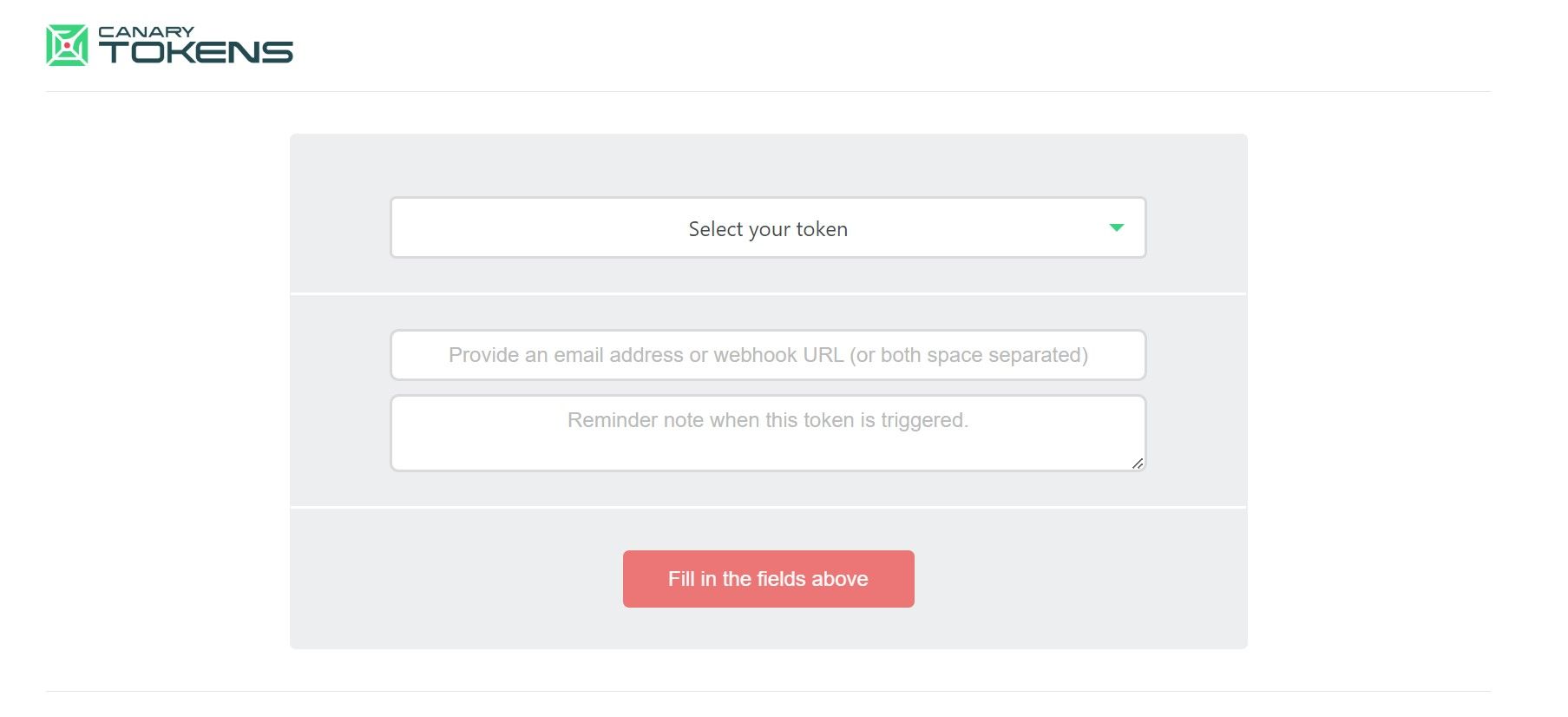

Lors de votre visite sur le site, vous serez accueilli par le générateur Canary Token. Le générateur vous demande de configurer trois champs :

- Le premier consiste à sélectionner le jeton approprié pour votre type de fichier.

- La seconde concerne votre adresse e-mail.

- Le dernier concerne tout ce dont vous souhaitez vous rappeler lorsque l’alerte a été déclenchée.

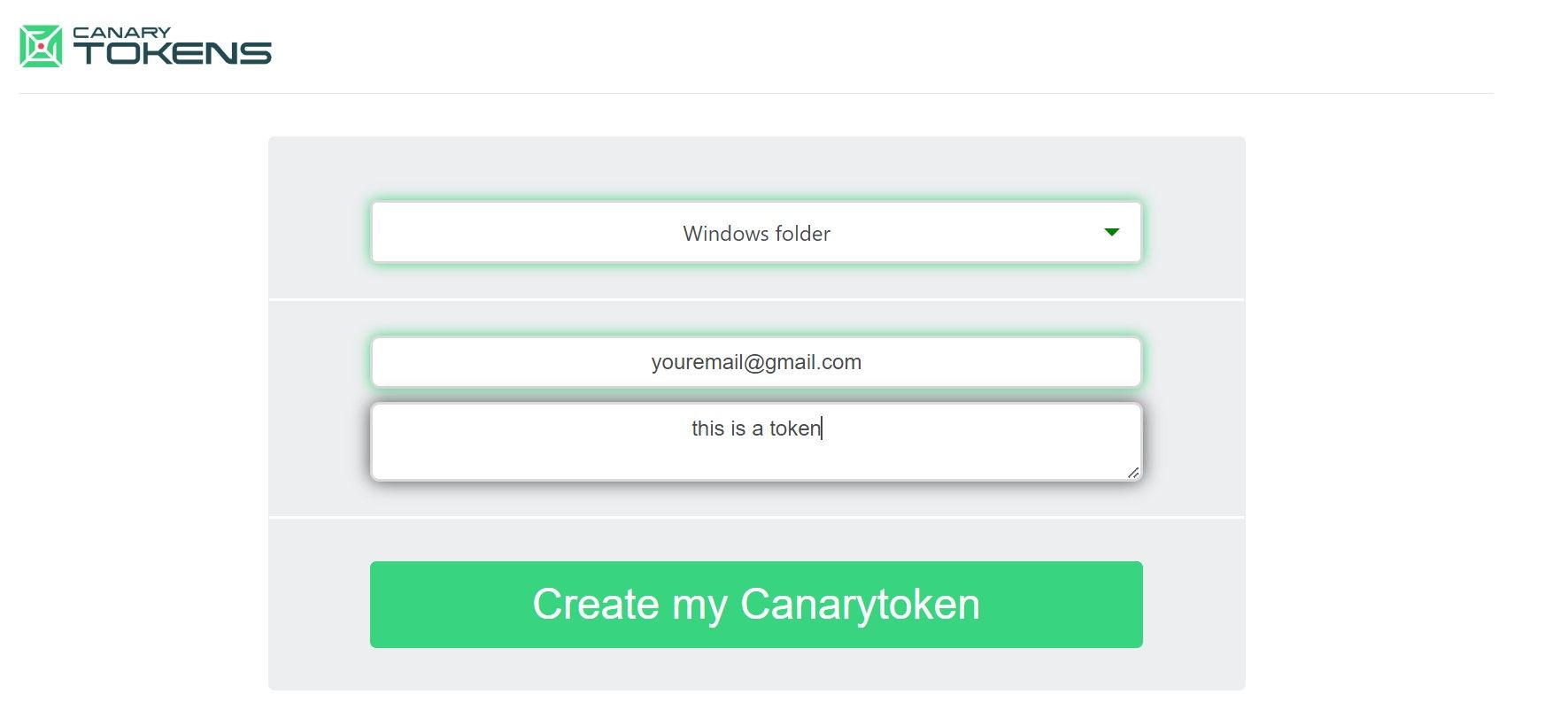

Puisque nous intégrons le jeton dans un dossier, j’ai sélectionné le dossier Windows dans le menu déroulant Sélectionnez votre jeton.

J’ai également fourni un e-mail pour recevoir une alerte et une note textuelle pour me rappeler à quoi sert le jeton.

Après avoir rempli le formulaire, cliquez sur Créer mon Canarytoken et téléchargez le fichier ZIP intégré avec un jeton spécial.

Maintenant, décompressez le fichier ZIP en cliquant dessus avec le bouton droit et en sélectionnant Extraire tout, puis en saisissant le répertoire dans lequel vous souhaitez que le fichier se trouve. Idéalement, il devrait se trouver dans un endroit facilement localisé pour que le pirate informatique puisse le trouver. Par exemple, si vous souhaitez que le fichier soit sur votre bureau, vous saisirez C:\Users\YourUserName\Desktop (en remplaçant YourUserName). Vous pouvez ensuite ajouter des fichiers au dossier et le renommer en quelque chose qu’un pirate informatique potentiel pourrait vouloir ouvrir.

Maintenant que notre piège est posé, essayez d’ouvrir le dossier et vérifiez si une alerte a été déclenchée.

Comment vérifier si un pirate informatique a accédé à vos fichiers

Vérifier si votre fichier spécial a été ouvert est aussi simple que d’ouvrir votre compte de messagerie (celui auquel vous avez lié précédemment) et de rechercher Canarytoken Mailer dans votre boîte de réception.

Autoriser les notifications par e-mail sur Chrome ou votre navigateur Web préféré vous alertera immédiatement lorsque le fichier sera ouvert. Vous souhaiterez peut-être également vérifier votre dossier spam au cas où Canarytoken Mailer aurait été identifié comme spam.

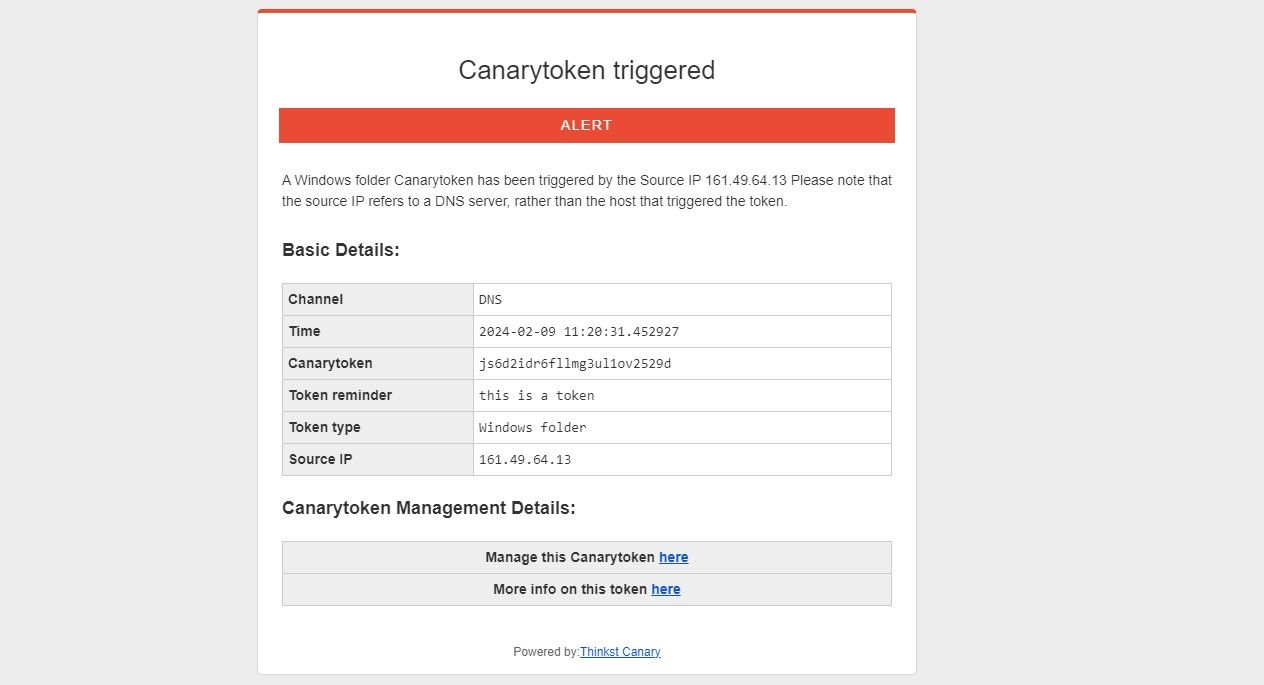

Le déclenchement du jeton devrait vous alerter avec un e-mail qui ressemblera à ceci :

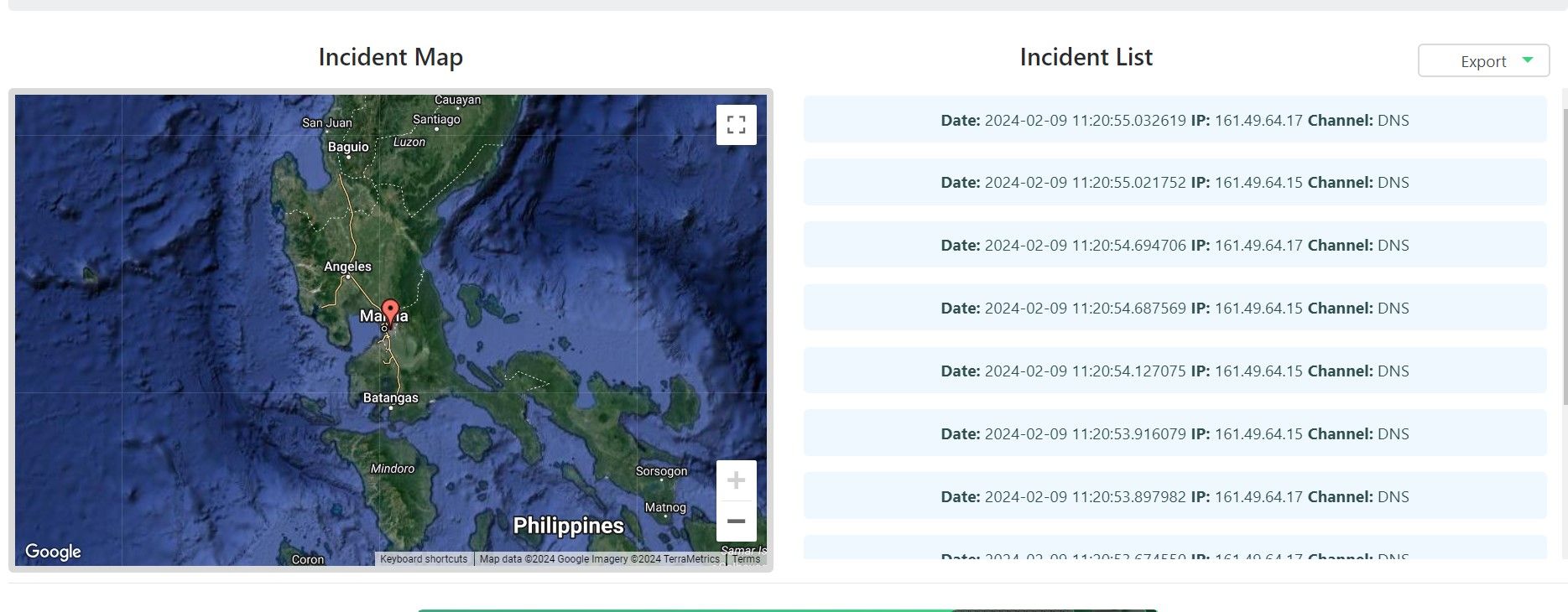

Comme vous pouvez le voir, il contient des informations telles que la date et l’heure, le rappel de note textuelle et l’adresse IP source, qui peuvent être utilisées pour diverses choses. Vous pouvez utiliser un tracker IP pour trouver l’emplacement général de l’endroit où votre fichier a été ouvert. Vous pouvez également sélectionner Plus d’informations sur ce jeton ici pour afficher la carte des incidents.

La spécificité de l’emplacement fourni par Canary Tokens variera en fonction du fonctionnement du FAI de la personne ouvrant votre fichier et de l’utilisation ou non d’un VPN pour protéger ses données de localisation.

Comment dépanner les jetons Canary

Si vous avez essayé d’ouvrir le dossier mais que vous ne recevez toujours aucune alerte, essayez de suivre les étapes de dépannage.

Les jetons Canary ne se déclenchent pas sur un dossier Windows

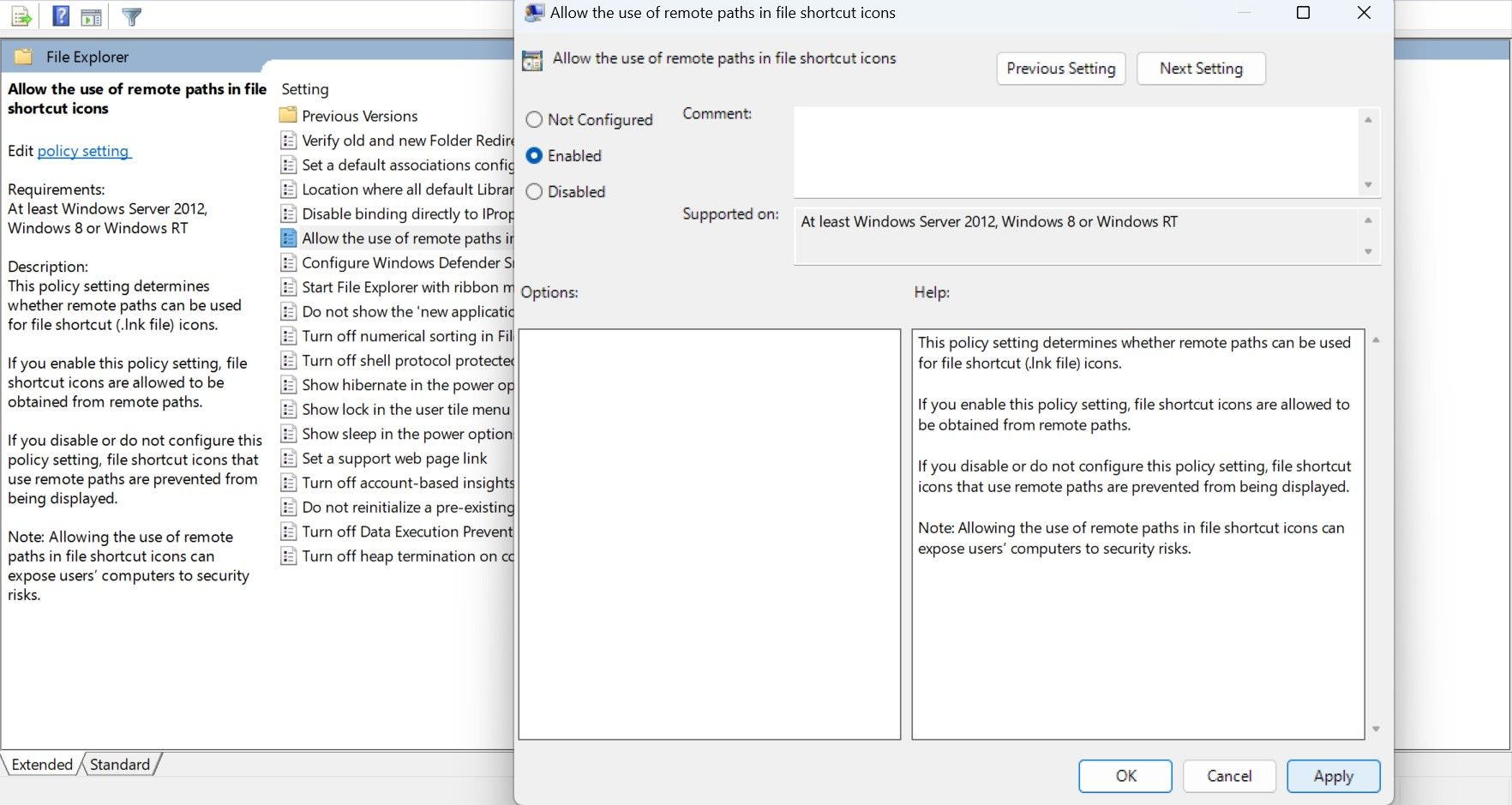

Si vous utilisez Windows 11 et que le dossier Windows ne déclenche pas d’alerte, il est probable que le chemin d’accès à distance soit désactivé. Pour résoudre le problème :

Attribut du système de fichiers perdu

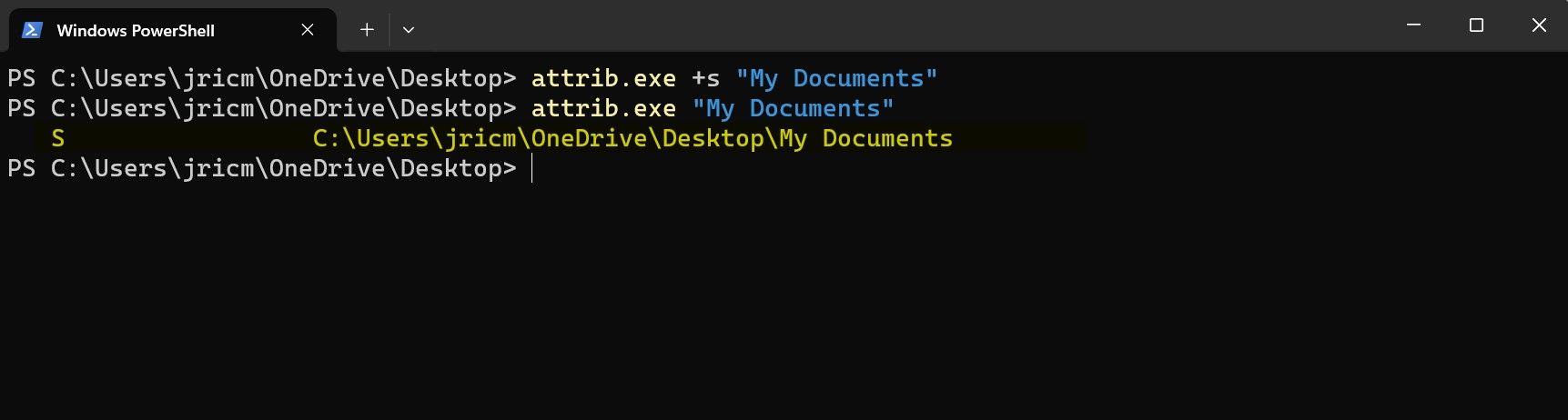

Cela devrait résoudre le problème, mais si cela ne fonctionne toujours pas, cela peut être dû à la perte de l’attribut du système de fichiers du dossier lors de l’extraction.

- attrib.exe +s « nom du dossier intégré »

- attrib.exe « nom du dossier intégré »

Les jetons Canary continuent de se déclencher

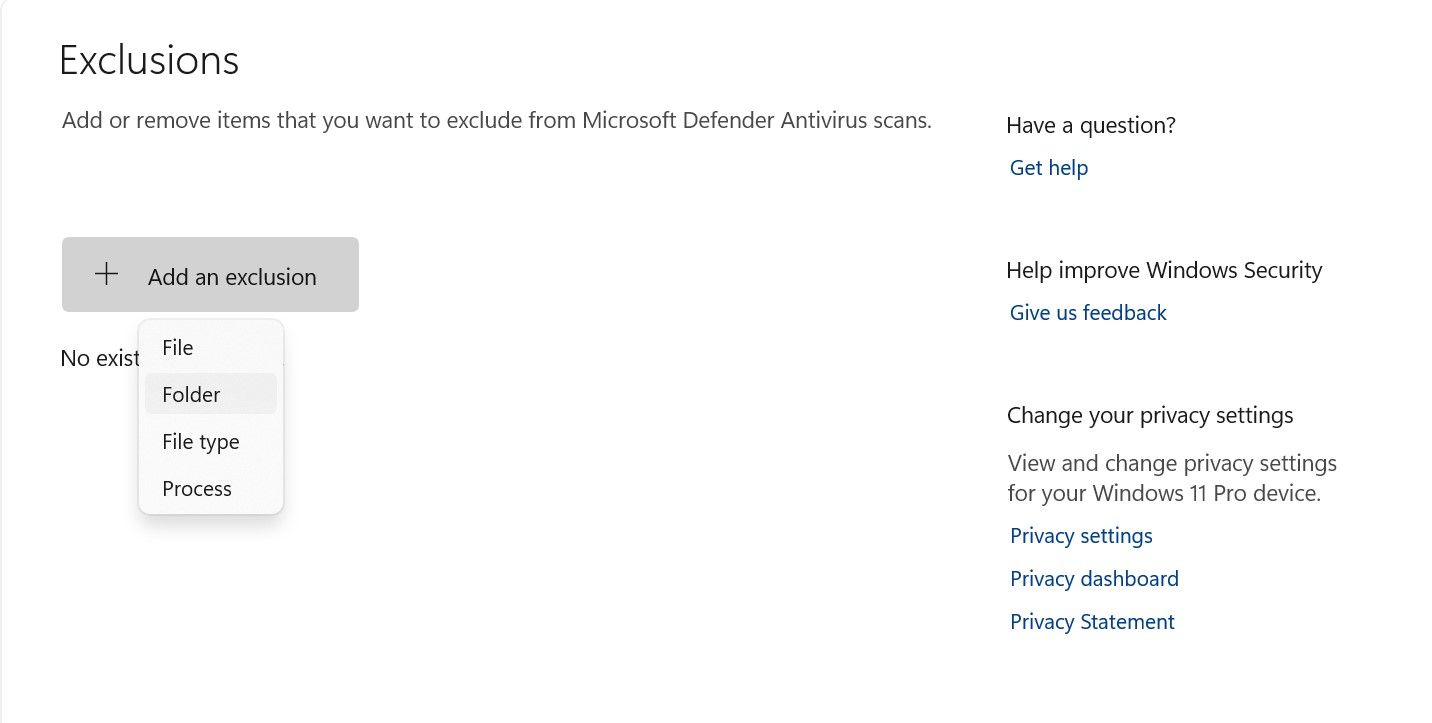

Si vous continuez à recevoir des alertes de Canary Mailer et que vous êtes sûr qu’il s’agit de faux positifs provenant de votre dossier Windows intégré, il est probable que votre logiciel antivirus ait analysé le dossier à l’origine de l’alerte.

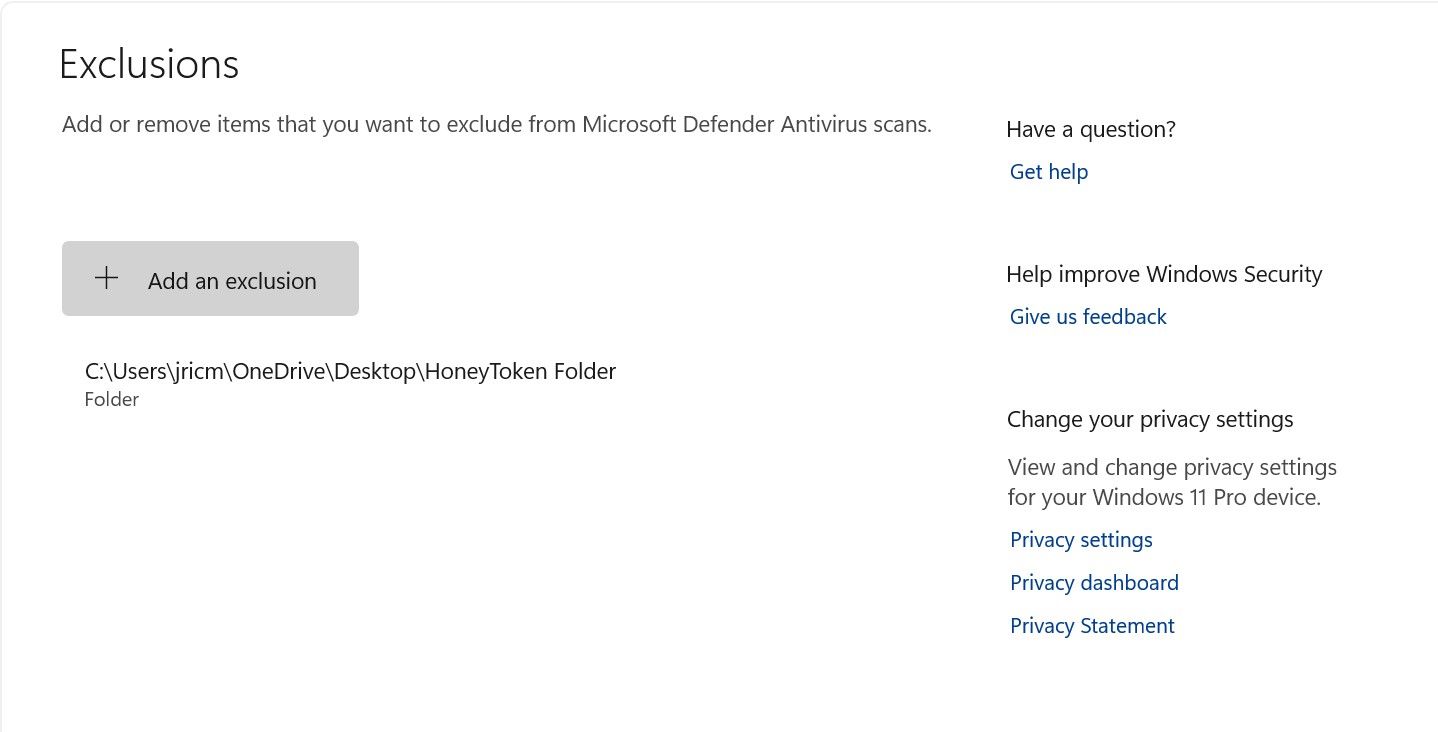

Pour résoudre ce problème, vous souhaiterez exclure le dossier intégré de vos analyses antivirus régulières. Si vous utilisez Windows Defender, voici comment exclure un fichier ou un dossier :

Cela devrait empêcher l’analyse de votre fichier et empêcher les faux positifs que vous recevez constamment de Canary Mailer.

Les jetons Canary fonctionneront-ils si le fichier est transféré vers un autre appareil ?

Oui, tant que l’URL de suivi a été visitée, vous serez alerté de l’incident. Pour la majorité des jetons fournis, peu importe que la personne ouvrant le fichier utilise Windows, Linux, macOS, iOS ou un appareil Android. Tant que l’appareil est capable de naviguer sur le Web, les jetons Canary devraient fonctionner.

Bien que ce guide se concentre davantage sur l’utilisation des jetons Honey sur les dossiers Windows, les jetons Canary peuvent faire bien plus ! Vous pouvez également intégrer des jetons Honey sur d’autres fichiers (Word, Excel, PDF), des services en ligne (Azure, Microsoft SQL Server, WireGuard, AWS), des e-mails, une URL spécifique ou même sur des cartes de crédit. Il existe même une version premium du service offrant encore plus de fonctionnalités qui peuvent vous aider à sécuriser des réseaux entiers.