Récemment, certains propriétaires de Synology ont découvert que tous les fichiers de leur système NAS étaient chiffrés. Malheureusement, certains ransomwares avaient infecté le NAS et exigé un paiement pour restaurer les données. Voici ce que vous pouvez faire pour sécuriser votre NAS.

Table des matières

Comment éviter l’attaque de ransomware

Synology est avertir les propriétaires de NAS de plusieurs attaques de ransomware qui ont frappé certains utilisateurs récemment. Les attaquants utilisent des méthodes de force brute pour deviner le mot de passe par défaut – essentiellement, ils essaient tous les mots de passe possibles jusqu’à ce qu’ils obtiennent une correspondance. Une fois qu’ils ont trouvé le bon mot de passe et ont accès au périphérique de stockage connecté au réseau, les pirates informatiques chiffrent tous les fichiers et demandent une rançon.

Vous avez le choix entre plusieurs options pour empêcher de telles attaques. Vous pouvez désactiver complètement l’accès à distance, autorisant uniquement les connexions locales. Si vous avez besoin d’un accès à distance, vous pouvez configurer un VPN pour restreindre l’accès à votre NAS. Et si un VPN n’est pas une bonne option (en raison de la lenteur des réseaux, par exemple), vous pouvez renforcer vos options d’accès à distance.

Option 1: désactiver l’accès à distance

L’option la plus sûre que vous pouvez choisir est de désactiver complètement les fonctionnalités de connexion à distance. Si vous ne pouvez pas accéder à votre NAS à distance, un pirate informatique non plus. Vous perdrez une certaine commodité lors de vos déplacements, mais si vous ne travaillez qu’avec votre NAS à la maison, pour regarder des films, par exemple, vous ne manquerez peut-être pas du tout les fonctionnalités de la télécommande.

Les unités NAS Synology les plus récentes incluent une fonction QuickConnect. QuickConnect s’occupe du travail acharné pour activer les fonctionnalités à distance. Avec la fonction activée, vous n’avez pas à configurer la redirection de port du routeur.

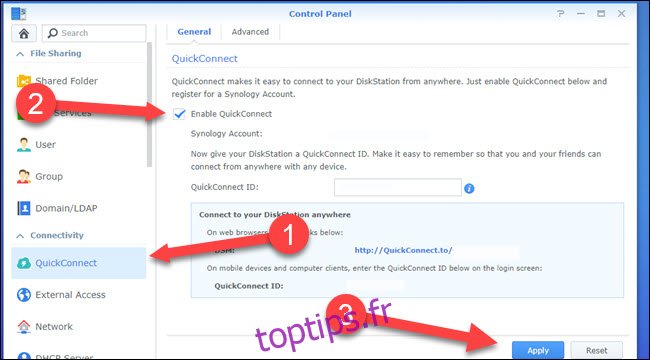

Pour supprimer l’accès à distance via QuickConnect, connectez-vous à votre interface NAS. Ouvrez le panneau de contrôle et cliquez sur l’option «QuickConnect» sous Connectivité dans la barre latérale. Décochez «Activer la connexion rapide» puis cliquez sur Appliquer.

Si, cependant, vous avez activé la redirection de port sur votre routeur pour obtenir un accès à distance, vous devrez désactiver cette règle de redirection de port. Pour désactiver la redirection de port, vous devez rechercher l’adresse IP de votre routeur et l’utiliser pour vous connecter.

Consultez ensuite le manuel de votre routeur pour trouver la page de redirection de port (chaque modèle de routeur est différent). Si vous ne disposez pas du manuel de votre routeur, vous pouvez essayer une recherche sur le Web pour le numéro de modèle de votre routeur et le mot «manuel». Le manuel vous montrera où chercher les règles de transfert de port existantes. Désactivez toutes les règles de transfert de port pour l’unité NAS.

Option 2: utiliser un VPN pour l’accès à distance

Nous vous recommandons de ne pas exposer votre Synology NAS à Internet. Mais si vous devez vous connecter à distance, nous vous recommandons de mettre en place un réseau privé virtuel (VPN). Avec un serveur VPN installé, vous n’accéderez pas directement à l’unité NAS. Au lieu de cela, vous vous connecterez au routeur. Le routeur, à son tour, vous traitera comme si vous étiez sur le même réseau que le NAS (toujours à la maison, par exemple).

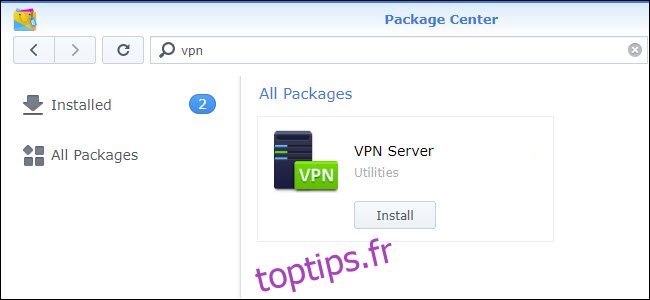

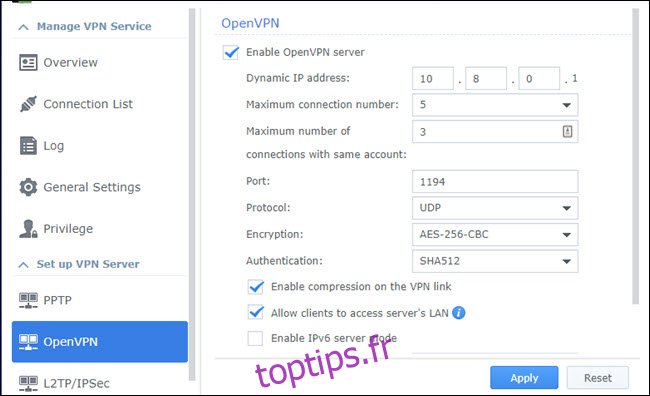

Vous pouvez télécharger un serveur VPN sur votre Synology NAS à partir du Centre de packages. Recherchez simplement «vpn» et choisissez l’option d’installation sous VPN Server. Lorsque vous ouvrez le serveur VPN pour la première fois, vous verrez un choix de protocoles PPTP, L2TP / IPSec et OpenVPN. Nous recommandons OpenVPN, car c’est l’option la plus sûre des trois.

Vous pouvez vous en tenir à toutes les valeurs par défaut d’OpenVPN, bien que si vous souhaitez accéder à d’autres appareils sur le réseau lorsque vous êtes connecté via VPN, vous devrez cocher «Autoriser les clients à accéder au réseau local du serveur», puis cliquer sur «Appliquer».

Vous devrez ensuite configurer la redirection de port sur votre routeur vers le port utilisé par OpenVPN (par défaut 1194).

Si vous utilisez OpenVPN pour votre VPN, vous aurez besoin d’un client VPN compatible pour y accéder. Nous suggestons OpenVPN Connect, disponible pour les fenêtres, macOS, iOS, Android, et même Linux.

Option 3: sécuriser l’accès à distance autant que possible

Si vous avez besoin d’un accès à distance et que VPN n’est pas une solution viable (peut-être en raison de vitesses Internet plus lentes), vous devez sécuriser l’accès à distance autant que possible.

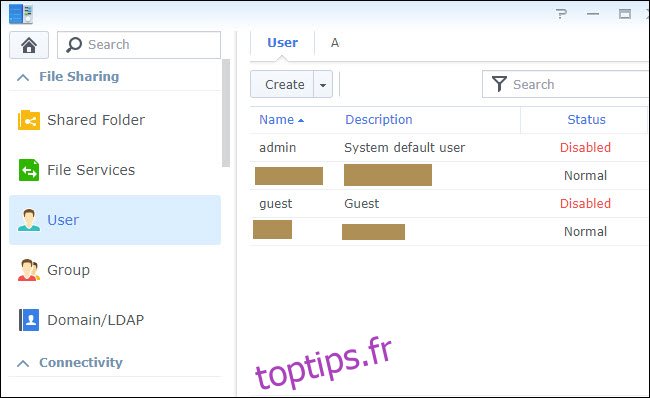

Pour sécuriser l’accès à distance, vous devez vous connecter au NAS, ouvrir le Panneau de configuration, puis sélectionner Utilisateurs. Si l’administrateur par défaut est activé, créez un nouveau compte utilisateur administrateur (si vous n’en avez pas déjà un) et désactivez l’utilisateur administrateur par défaut. Le compte administrateur par défaut est le premier compte que le ransomware attaque généralement. L’utilisateur invité est généralement désactivé par défaut et vous devez le laisser ainsi sauf si vous en avez un besoin spécifique.

Vous devez vous assurer que tous les utilisateurs que vous avez créés pour le NAS ont des mots de passe compliqués. Nous vous recommandons d’utiliser un gestionnaire de mots de passe pour vous aider. Si vous partagez le NAS et autorisez d’autres personnes à créer des comptes utilisateur, veillez à appliquer des mots de passe forts.

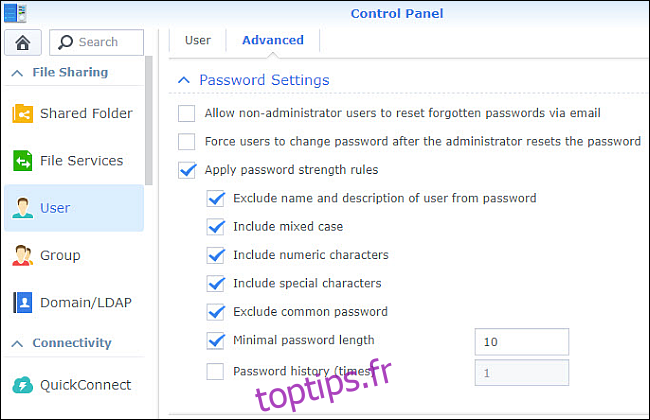

Vous trouverez les paramètres de mot de passe dans l’onglet Avancé des profils utilisateur du Panneau de configuration. Vous devez cocher la case Inclure les majuscules, inclure des caractères numériques, inclure des caractères spéciaux et exclure les options de mot de passe courantes. Pour un mot de passe plus fort, augmentez la longueur minimale du mot de passe à au moins huit caractères, bien que plus long soit mieux.

Pour éviter les attaques par dictionnaire, une méthode permettant à un attaquant de deviner autant de mots de passe que possible, activez le blocage automatique. Cette option bloque automatiquement les adresses IP lorsqu’elles ont deviné un certain nombre de mots de passe et échouent dans un court laps de temps. Le blocage automatique est activé par défaut sur les unités Synology les plus récentes et vous le trouverez dans Panneau de configuration> Sécurité> Compte. Les paramètres par défaut empêcheront une adresse IP d’effectuer une autre tentative de connexion après dix échecs en cinq minutes.

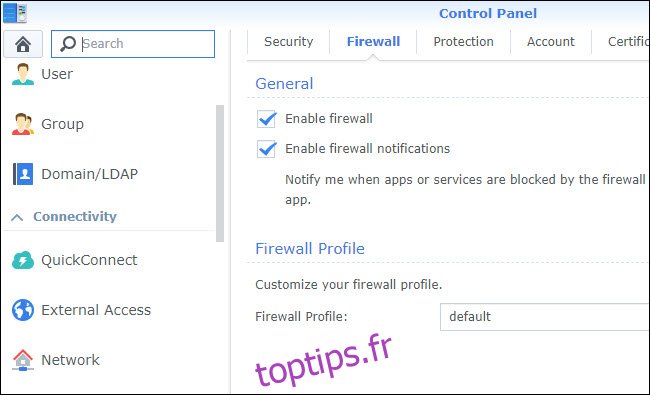

Enfin, envisagez d’activer votre pare-feu Synology. Avec un pare-feu activé, seuls les services que vous spécifiez comme autorisés dans le pare-feu seront accessibles à partir d’Internet. Gardez simplement à l’esprit qu’avec le pare-feu activé, vous devrez faire des exceptions pour certaines applications comme Plex et ajouter des règles de transfert de port si vous utilisez un VPN. Vous trouverez les paramètres du pare-feu dans Panneau de configuration> Pare-feu de sécurité.

La perte de données et le cryptage des ransomwares sont toujours une possibilité avec une unité NAS, même si vous prenez des précautions. En fin de compte, un NAS n’est pas un système de sauvegarde, et la meilleure chose que vous puissiez faire est de faire des sauvegardes hors site des données. De cette façon, si le pire devait arriver (qu’il s’agisse d’un ransomware ou d’une panne de plusieurs disques durs), vous pouvez restaurer vos données avec une perte minimale.