Chiffrement symétrique expliqué en 5 minutes ou moins

Le chiffrement symétrique représente une méthode de cryptographie efficace et rapide, caractérisée par l'usage d'une unique clé pour les opérations de codage et de décodage des données.

Le cryptage, en général, est l'action de transformer des informations lisibles en une forme codée, illisible, appelée texte chiffré. Cette transformation a pour but de préserver la confidentialité des informations en les rendant inaccessibles aux personnes non autorisées.

Pour réaliser ce cryptage, des suites aléatoires de bits sont employées par des algorithmes spécifiques. Ces suites, les clés de chiffrement, sont utilisées pour rendre les données incompréhensibles.

En février 2009, un individu nommé Dave Crouse a détecté des opérations bancaires inhabituelles sur son compte. Initialement, il a remarqué de petites transactions inférieures à 40 dollars, qui n'ont pas immédiatement suscité d'inquiétude. Cependant, environ six mois plus tard, la situation a rapidement dégénéré. Les montants retirés ont grimpé jusqu'à 500, 600 dollars, voire atteignant un total de 2 800 à 3 200 dollars certains jours.

En l'espace de quelques mois, Crouse a subi des pertes financières considérables, s'élevant à 900 000 dollars à cause d'activités frauduleuses, et a dépensé 100 000 dollars supplémentaires pour tenter de réparer les dégâts causés.

Plus inquiétant encore, son numéro de sécurité sociale, son adresse et son numéro de téléphone ont été utilisés à maintes reprises pour ouvrir de nouveaux comptes bancaires. Ces informations avaient été volées via un logiciel malveillant qui avait infecté son ordinateur.

L'expérience de Crouse n'est malheureusement pas unique. De nombreuses personnes et organisations ont été victimes de failles de sécurité coûteuses, qui ont entraîné des pertes de données sensibles, des interruptions de service et des préjudices financiers importants.

Il est donc primordial d'assurer la protection des informations confidentielles contre les intrusions malveillantes. L'une des manières les plus efficaces pour cela est l'utilisation du chiffrement symétrique.

Le Chiffrement Symétrique

Le cryptage assure que les informations sensibles, même si elles tombent entre de mauvaises mains, restent incompréhensibles pour les individus non autorisés. On distingue deux formes principales de cryptage : le cryptage asymétrique et le cryptage symétrique.

La distinction fondamentale entre ces deux approches réside dans les clés utilisées pour le chiffrement et le déchiffrement. Dans le chiffrement asymétrique, aussi appelé chiffrement à clé publique, deux clés distinctes sont nécessaires, l'une pour le cryptage et l'autre pour le décryptage.

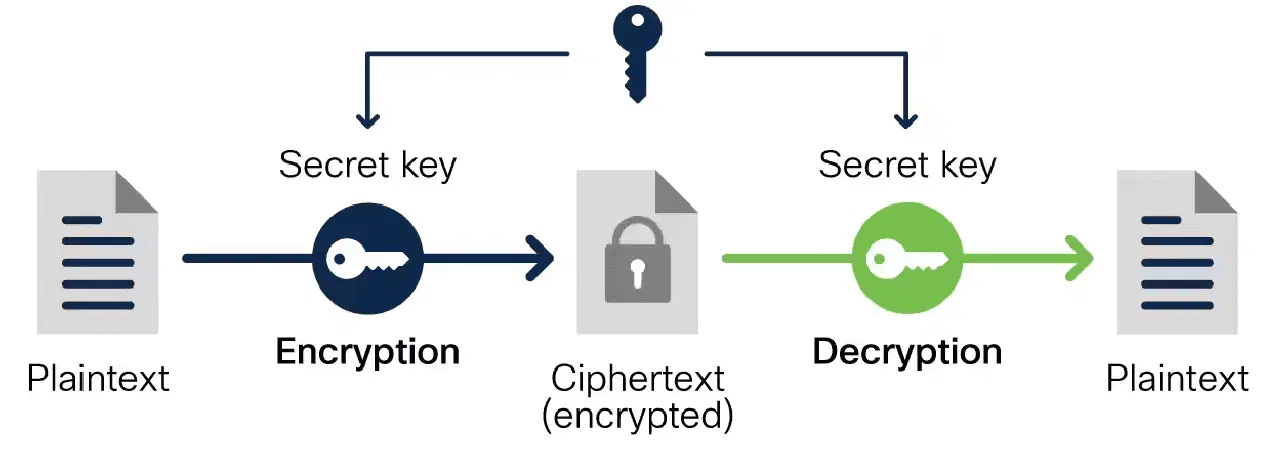

À l'inverse, dans le chiffrement symétrique, une seule et même clé est employée pour les deux opérations de chiffrement et de déchiffrement. Lorsque deux entités communiquent en utilisant le chiffrement symétrique, elles partagent cette unique clé. C'est pourquoi cette méthode est également désignée comme chiffrement à clé partagée.

Toute personne ayant accès à cette clé peut à la fois coder des données et les décoder pour retrouver leur forme initiale. Il est donc crucial de préserver le secret de cette clé pour éviter tout accès non autorisé. C'est également pour cette raison que le chiffrement symétrique est également connu sous le nom de chiffrement à clé secrète. La sécurité de ce système repose entièrement sur la confidentialité de la clé.

Fonctionnement du Chiffrement Symétrique

Le chiffrement symétrique fonctionne selon deux modes principaux : le mode flux et le mode bloc. En mode flux, chaque bit de données est crypté individuellement et transmis en continu. En mode bloc, les données à chiffrer sont d'abord divisées en blocs de taille fixe, par exemple 56, 128, 192 ou 256 bits. Ces blocs sont ensuite cryptés séparément et transmis.

Source de l'image : Cisco

Lorsqu'un échange de données sécurisé via chiffrement symétrique est initié, une clé symétrique est générée à l'aide d'un algorithme spécifique, comme l'Advanced Encryption Standard (AES). Cette clé est ensuite partagée entre les parties concernées.

Le partage de cette clé peut être réalisé via un protocole d'accord de clé tel que la courbe elliptique Diffie-Hellman Ephemeral (ECDH), ou via un mécanisme d'encapsulation où la clé est cryptée à l'aide d'une clé publique puis transmise.

Une autre méthode consiste à utiliser des canaux de communication alternatifs, tels que des échanges postaux, téléphoniques, ou des rencontres en personne.

Une fois la clé reçue par les parties autorisées, la transmission sécurisée des données peut commencer. L'expéditeur choisit d'abord un mode de cryptage, flux ou bloc, puis transforme les données en texte chiffré. Le mode bloc est aujourd'hui le plus couramment utilisé et préféré pour le chiffrement symétrique.

Les données cryptées sont transmises au destinataire prévu. Celui-ci utilise la clé partagée pour décrypter le texte chiffré et le ramener à sa forme lisible d'origine. C'est le processus de déchiffrement.

Algorithmes de Chiffrement Symétrique

Voici quelques-uns des algorithmes de chiffrement symétrique les plus répandus :

#1. Norme de Chiffrement des Données (DES)

Le DES a été mis au point par IBM au début des années 1970 avec l'objectif de fournir une méthode de cryptage facile à utiliser et à mettre en œuvre pour les données.

Le DES traite les données par blocs de 64 bits et utilise une clé de 56 bits pour les chiffrer. Cependant, le DES est maintenant considéré comme moins sûr et a été retiré des normes de chiffrement par le NIST.

Conçu dans les années 1970, à une époque où la puissance de calcul était limitée, une clé de 56 bits était jugée suffisante. Avec les capacités de calcul actuelles, le forçage d'une telle clé est devenu relativement aisé. C'est pour cette raison que son utilisation n'est plus recommandée par le National Institute of Standards and Technology (NIST).

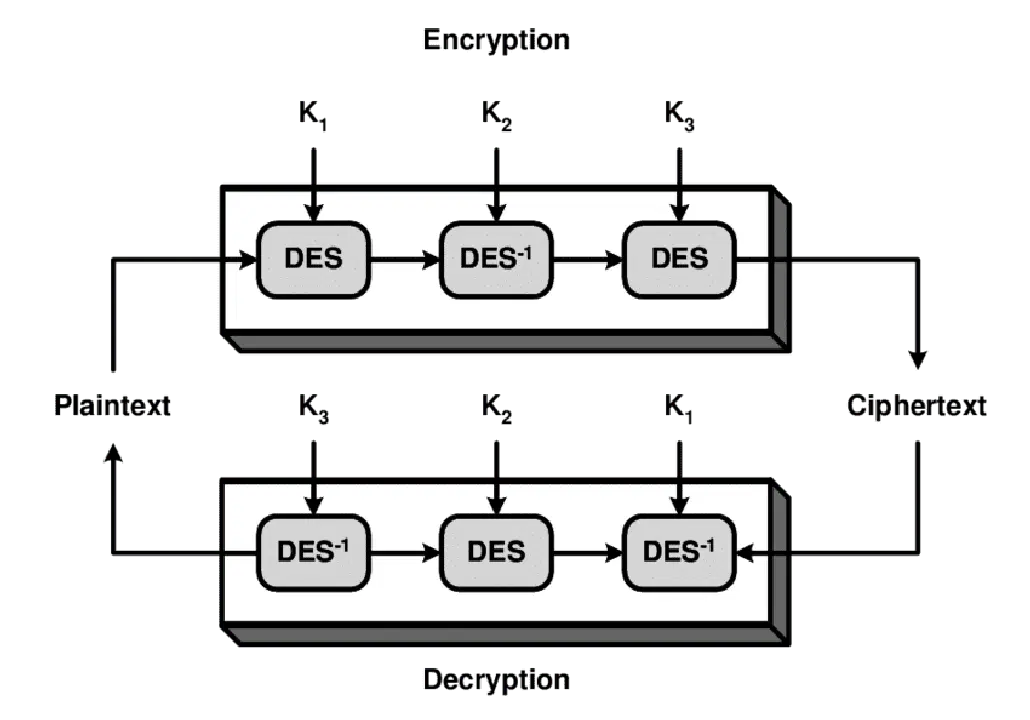

#2. Triple Norme de Cryptage des Données (3DES, TDES)

Crédit d'image: Philip Leong

Crédit d'image: Philip Leong

Le TDES s'appuie sur le DES et a été conçu pour pallier la faiblesse de la courte longueur de clé du DES. Le TDES divise les données en blocs de 64 bits et applique le DES sur ces blocs trois fois de suite. Cela a pour effet de tripler la longueur de la clé, la portant de 56 bits à 168 bits.

Bien que cet algorithme soit toujours utilisé, le NIST a interdit son utilisation après le 31 décembre 2023 en raison de problèmes de sécurité, le TDES étant vulnérable aux attaques par force brute.

#3. Norme de Chiffrement Avancé (AES)

C'est l'algorithme symétrique le plus couramment utilisé sur Internet. Il est considéré plus sûr que les autres algorithmes de chiffrement symétrique. L'AES a été développé pour remplacer le DES.

L'AES fonctionne sur le principe du réseau de substitution-permutation et utilise le mode de chiffrement par blocs. Les données sont divisées en blocs de 128 bits, qui sont chiffrés un par un.

L'AES utilise des longueurs de clé de 128, 192 ou 256 bits. Il est considéré comme suffisamment sûr pour protéger les informations sensibles d'organisations telles que les agences militaires, les banques, les hôpitaux et les gouvernements.

En 2001, le NIST a annoncé que l'AES était la nouvelle norme de cryptage à utiliser par le gouvernement américain. Depuis, l'AES est devenu l'algorithme symétrique le plus populaire et le plus utilisé.

Chiffrement Symétrique : Éléments à Considérer

Lors de l'utilisation du chiffrement symétrique, plusieurs points importants doivent être pris en compte. Notamment :

Gestion des Clés

Un point faible du chiffrement symétrique réside dans la façon dont les clés sont générées, distribuées aux parties autorisées et stockées de manière sécurisée. Il est donc essentiel de mettre en place des stratégies efficaces de gestion des clés pour assurer leur sécurité, leur renouvellement régulier et éviter leur utilisation excessive.

Conformité Réglementaire

L'algorithme symétrique utilisé doit être conforme aux réglementations en vigueur. Par exemple, bien que le TDES soit encore utilisé, son application après le 31 décembre 2023 n'est plus conforme. De même, l'utilisation du DES est une violation flagrante des réglementations. L'AES, quant à lui, est conforme.

Longueur de Clé

La sécurité du chiffrement symétrique est directement liée à la longueur de la clé utilisée. Une clé de faible longueur peut être vulnérable aux attaques par force brute, menant à des violations de données.

Type d'Algorithme Utilisé

Chaque algorithme symétrique présente des forces et des faiblesses, et est prévu pour un usage spécifique. Lors de l'utilisation du chiffrement symétrique, il est important de prendre en compte l'algorithme utilisé afin de garantir un niveau maximal de sécurité aux données chiffrées.

En considérant tous ces éléments, un utilisateur peut faire un choix éclairé en matière d'algorithmes et de pratiques de gestion des clés, afin d'assurer que le chiffrement symétrique répond à ses besoins de sécurité.

Chiffrement Symétrique vs Asymétrique

Voici un tableau récapitulatif des principales différences entre ces deux méthodes de chiffrement :

| Chiffrement Symétrique | Chiffrement Asymétrique |

| Utilise la même clé pour le chiffrement et le déchiffrement | Utilise deux clés différentes, une publique pour le chiffrement et une privée pour le déchiffrement |

| Rapide et peu gourmand en ressources | Plus lent et gourmand en ressources |

| La clé de chiffrement doit être échangée de manière sécurisée avant la communication | La clé publique peut être partagée ouvertement sans compromettre la sécurité |

| Moins sécurisé en raison de l'utilisation d'une clé unique pour le chiffrement et le déchiffrement | Plus sécurisé car il utilise deux clés différentes pour le chiffrement et le déchiffrement |

| Idéal pour transmettre de grandes quantités de données | Idéal pour la transmission de petits volumes de données |

Le cryptage symétrique et asymétrique sont utilisés dans les appareils modernes car ils ont des cas où l'un est une meilleure option que l'autre.

Avantages du Chiffrement Symétrique

L'utilisation du chiffrement symétrique présente plusieurs avantages. Ils incluent :

Sécurité

Le chiffrement symétrique offre un haut niveau de sécurité. Par exemple, en utilisant l'algorithme de chiffrement AES recommandé par le NIST, même avec les ordinateurs modernes, il faudrait des milliards d'années pour forcer la clé par une attaque de force brute. Ainsi, correctement appliqué, le chiffrement symétrique est extrêmement sécurisé.

Vitesse

Les algorithmes de chiffrement symétrique ne nécessitent pas de nombreux calculs et sont faciles à mettre en œuvre. Cela rend le chiffrement symétrique très rapide, ce qui est idéal pour sécuriser de grands volumes de données.

Conformité Réglementaire

La sécurité étant un aspect essentiel de toute activité, il est important de respecter les réglementations en vigueur. Les algorithmes de chiffrement symétrique comme l'AES sont reconnus par des organismes de normalisation tels que le NIST, permettant aux organisations utilisant cette méthode de se conformer aux réglementations de sécurité.

Besoins en Calcul Réduits

Le chiffrement symétrique nécessite peu de ressources de calcul, et peut donc être utilisé même sur des appareils avec des capacités de traitement limitées.

Si la rapidité, la sécurité, la conformité réglementaire et les besoins réduits en ressources de calcul sont des facteurs importants dans votre choix de méthode de cryptage, le chiffrement symétrique est une excellente option.

Inconvénients du Chiffrement Symétrique

L'un des principaux inconvénients du chiffrement symétrique est la nécessité de partager la clé de chiffrement de manière sécurisée. La sécurité du système repose sur la capacité des utilisateurs à préserver la confidentialité de cette clé. La moindre divulgation partielle de la clé peut permettre à des acteurs malveillants de reconstituer la clé entière.

Si la clé de chiffrement tombe entre de mauvaises mains, les conséquences peuvent être catastrophiques, car les données cryptées avec cette clé deviennent accessibles à des personnes non autorisées. Cela expose les utilisateurs à des risques considérables si leur clé est compromise.

Malgré ces inconvénients, le chiffrement symétrique reste une méthode efficace pour sécuriser les données, en particulier lorsqu'elles sont au repos.

Ressources d'Apprentissage sur le Cryptage

Pour approfondir vos connaissances sur le chiffrement symétrique, vous pouvez consulter les ressources suivantes :

#1. Algorithme de Chiffrement Symétrique, Analyse et Applications

Cet ouvrage, destiné aux étudiants diplômés, chercheurs et professionnels, aborde diverses techniques de cryptage symétrique ayant une importance cruciale pour la sécurité des données et des systèmes informatiques.

Le livre commence par les définitions de base du cryptage symétrique, avant d'explorer et d'analyser différentes techniques et leur mise en œuvre.

Grâce à de nombreux exemples, ce livre est un excellent support pour quiconque souhaite approfondir sa connaissance du chiffrement symétrique et en maîtriser les concepts complexes.

#2. Algorithmes de Clé Symétrique

Ce livre est une lecture intéressante pour les débutants souhaitant découvrir les algorithmes de chiffrement symétrique de manière simple et accessible.

Il couvre le vocabulaire de base de la cryptographie et fournit des exemples pour étayer les explications. Il aborde ensuite les éléments fondamentaux du chiffrement symétrique, avec des illustrations claires et concises.

Ce livre est vivement recommandé aux lecteurs souhaitant s'initier à la cryptographie sans pour autant approfondir les concepts les plus techniques.

#3. Cryptographie : Découvrez Tous les Algorithmes de Chiffrement

Ce cours Udemy est une bonne option pour quiconque souhaite étudier la cryptographie, notamment le chiffrement symétrique et asymétrique. Il propose une brève introduction à la cryptographie et familiarise les apprenants avec le vocabulaire de base.

Le cours explore les différentes attaques possibles contre les données cryptées, et présente les techniques de cryptographie permettant d'éviter ces attaques. Enfin, le formateur examine en détail les différentes méthodes de chiffrement utilisées dans ce domaine.

#4. Cryptage et Cryptographie pour les Professionnels

Pour ceux qui souhaitent approfondir leurs connaissances en cryptage et en cryptographie, ce cours Udemy est d'un excellent rapport qualité-prix. Le cours suppose que les apprenants sont complètement novices dans ces domaines. Il commence par une introduction à la cryptographie, à la théorie de l'information et aux éléments constitutifs du cryptage.

Il aborde ensuite des sujets plus avancés, tels que les algorithmes de chiffrement symétriques et asymétriques, ainsi que les fonctions et algorithmes de hachage. Il traite également de concepts plus complexes tels que la cryptographie post-quantique, les signatures en anneau, le calcul multipartite sécurisé et les preuves à connaissance nulle.

Conclusion

Le chiffrement symétrique est une méthode très efficace pour sécuriser les données, que ce soit lors de leur transmission ou lorsqu'elles sont stockées. Pour vous prémunir contre les failles de sécurité coûteuses, envisagez de chiffrer vos données en utilisant le chiffrement symétrique, qui n'affectera pas la vitesse de vos dispositifs de stockage et ne nécessitera pas une puissance de traitement accrue. Pour en savoir davantage sur le chiffrement symétrique, nous vous recommandons de consulter les ouvrages ou de suivre les cours proposés.

Vous pouvez également vous renseigner sur le cloud cryptographique, ses variantes et le déploiement de Google Cloud.