L’authentification multifacteur est l’une des méthodes les plus sécurisées pour protéger les données contre le vol et les pirates.

Table des matières

Qu’est-ce que l’authentification multifacteur (MFA) ?

Avez-vous déjà rencontré un scénario dans lequel vous avez été invité à fournir des informations supplémentaires après avoir saisi votre nom d’utilisateur et votre mot de passe pour accéder à un site Web, à une application bancaire ou à un autre appareil ou système ? Le nom de ce système est « authentification multi-facteurs » (MFA).

L’authentification multifacteur (MFA) confirme l’identité d’un utilisateur en utilisant deux ou plusieurs facteurs, tels qu’un code, un jeton, un code PIN, des données biométriques ou une combinaison de ceux-ci, avant de fournir l’accès aux données ou à un système.

Crédit image : Microsoft

L’authentification simple nécessite une seule donnée, telle qu’un mot de passe. L’authentification multifacteur utilise plusieurs facteurs pour accéder à une ressource afin d’augmenter la sécurité.

Compte tenu du monde Web d’aujourd’hui et de l’incidence croissante du vol de données, MFA est un composant crucial de tout système de sécurité pour protéger les informations privées de l’utilisateur contre tout accès non autorisé.

De nos jours, la plupart des comptes Internet, y compris les comptes bancaires et de médias sociaux, et les gadgets tels que les téléphones et les ordinateurs portables sont sécurisés avec MFA.

MFA ajoute une couche de sécurité supplémentaire en exigeant l’accès à l’un des facteurs supplémentaires, même si le mot de passe de l’utilisateur a été compromis. Cela signifie que même si quelqu’un apprenait le mot de passe de l’utilisateur, il aurait toujours besoin d’accéder à l’un des facteurs supplémentaires pour y accéder.

Il est beaucoup plus difficile pour les pirates d’accéder aux comptes lorsque plusieurs facteurs d’authentification sont utilisés, car ils ont besoin de connaître de nombreuses informations.

Les particuliers et les organisations gouvernementales utilisent fréquemment la MFA et d’autres entreprises pour protéger les données sensibles et s’assurer que seules les personnes autorisées peuvent accéder à leurs systèmes ou à leurs données pour renforcer la sécurité.

La MFA gagne en popularité, d’autant plus que les entreprises passent de l’utilisation de mots de passe standard à des techniques de vérification d’identité plus robustes. L’authentification multifacteur (MFA) est un outil puissant pour empêcher l’accès illégal aux réseaux et aux données des utilisateurs en utilisant plusieurs étapes de vérification d’identité.

La MFA est essentielle pour protéger les informations des utilisateurs dans les réseaux interconnectés d’aujourd’hui et les cas de vol de données en augmentation. Cela aidera à réduire le risque de vol d’identité, de violation de données et d’autres cyberattaques.

Cet article examinera d’autres aspects de MFA, y compris certaines plates-formes offrant des services MFA.

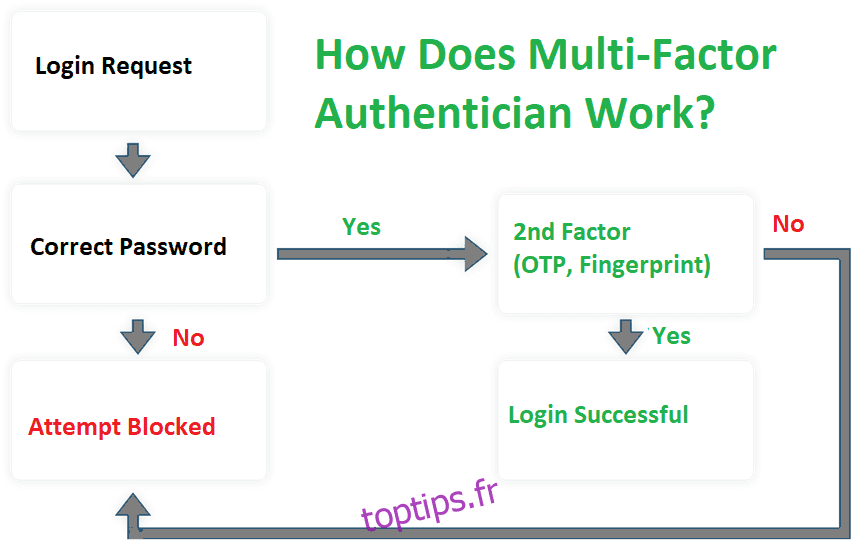

Comment fonctionne l’AMF ?

Avant de permettre à quelqu’un d’accéder à un système ou à un compte, une mesure de sécurité appelée MFA vérifie l’identité de la personne à l’aide de diverses méthodes d’authentification. Il est destiné à rendre beaucoup plus difficile pour les attaquants l’accès aux informations ou ressources sensibles.

MFA combine un élément physique, tel qu’un code envoyé sur votre téléphone, avec quelque chose que vous connaissez, tel qu’un mot de passe. Il peut également utiliser des données biométriques, telles que les empreintes digitales, pour établir l’identité.

Les utilisateurs finaux saisissent généralement leur nom d’utilisateur et leur mot de passe lorsqu’ils se connectent à un compte à l’aide de l’authentification multifacteur. Après cela, il leur sera demandé d’authentifier leur identité, généralement avec quelques choix supplémentaires.

Les mots de passe à usage unique (OTP) délivrés par SMS ou les codes saisis via les applications d’authentification sont d’autres alternatives.

Vous pouvez également utiliser une application d’authentification pour soumettre des informations biométriques comme une empreinte digitale ou un scan facial. Certaines entreprises peuvent demander aux utilisateurs de s’authentifier via un jeton physique, tel qu’une clé ou une carte magnétique.

Les applications d’authentification tierces (TPA) telles que Google, qui affichent généralement un code d’authentification changeant fréquemment et produit de manière aléatoire, fournissent une authentification multifacteur.

Facteurs dans une configuration MFA

L’authentification se produit lorsqu’une personne souhaite accéder à une ressource telle qu’un réseau, un périphérique ou une application. Pour utiliser le produit final (système ou service), l’utilisateur doit fournir une aide pour son identification et la vérification de sa prétention à cette identité.

Les organisations et les particuliers peuvent mettre en œuvre une authentification multifacteur à l’aide des facteurs d’authentification répertoriés ci-dessous :

Les facteurs MFA peuvent être regroupés en trois aspects :

- Facteur de connaissances : quelque chose que vous connaissez, comme un mot de passe ou un code PIN

- Facteur de possession : Quelque chose que vous avez, comme un jeton matériel ou un dongle USB

- Facteur inhérent : Quelque chose que vous avez, comme une empreinte digitale, un œil ou un scan facial

Codes e-mail : l’utilisateur qui demande l’accès par e-mail recevra ces codes. L’une des formes les plus courantes de MFA consiste à recevoir un code par e-mail.

Jetons de texte : l’un des facteurs MFA les plus populaires est le jeton de texte. Un mot de passe à usage unique (OTP) sous la forme d’un code PIN sera envoyé à votre téléphone lorsque vous entrez votre nom d’utilisateur et votre mot de passe.

Jetons virtuels : les applications d’authentification mobile avec authentification multi-facteurs augmentent la sécurité de la connexion aux comptes et sites Web en ligne. L’application Authenticator de Microsoft propose un code généré de manière aléatoire et fréquemment modifié, similaire à celui de Google. Le code généré par l’authentificateur mobile doit être saisi après le nom d’utilisateur et le mot de passe de l’utilisateur pour accéder au système ou au service souhaité.

Vérification à l’aide de la biométrie : la vérification à l’aide de la biométrie peut impliquer n’importe quoi, de la reconnaissance faciale à l’identification des empreintes digitales. Les utilisateurs de PC ou d’appareils intelligents peuvent bénéficier de cette technologie pour améliorer leur sécurité en ligne.

Jetons matériels : cette technique produit des codes à l’aide d’un minuscule gadget. L’une des techniques MFA les plus sécurisées est celle-ci. Il est largement utilisé dans les entreprises, les banques et d’autres applications hautement certaines.

Si vous souhaitez accéder aux informations sur un appareil mobile, vous pouvez utiliser un « dongle » USB ou USB-C.

Questions de sécurité : des questions bien connues peuvent parfois être posées dans le cadre de l’authentification multifacteur. Lors de la création de votre compte, vous serez peut-être invité à choisir une question de sécurité telle que :

- Quel était le nom de votre premier animal de compagnie?

- Dans quelle rue as-tu grandi?

- Quel est le nom de jeune fille de ta mère?

- Quel était ton surnom d’enfance?

Vous devez d’abord entrer votre nom d’utilisateur et votre mot de passe pour accéder à votre compte et répondre à une question de sécurité. Mais comme des informations similaires peuvent être facilement collectées à partir d’autres outils de médias sociaux, les AMF de ce type doivent être mises à jour.

La MFA sera sûre et sécurisée si les jetons, le code d’accès, les codes PIN, l’analyse biométrique, etc., sont mis en œuvre de manière dynamique.

AMF contre. 2FA

Examinons comment MFA (Multi-Factor Authentication) et 2FA (Two-Factor Authentication) varient :

L’utilisation de plusieurs facteurs pour vérifier l’identité d’une personne tout en cherchant à accéder à une ressource, un site Web ou une autre application est connue sous le nom d’authentification multifacteur ou MFA.

L’authentification multifacteur offre plus d’assurance que les utilisateurs sont bien ceux qu’ils prétendent être en exigeant plus d’une forme de confirmation d’identité, ce qui réduit le risque d’accès indésirable aux données sensibles. L’authentification multifacteur est donc définie comme toute combinaison de deux facteurs ou plus.

Tout en utilisant simplement deux facteurs, on parle de 2FA. La méthode la plus simple et la plus efficace pour ajouter une couche d’authentification sécurisée en plus des identifiants de connexion est l’authentification à deux facteurs (2FA).

Suite à la saisie de leurs informations d’identification, les utilisateurs doivent confirmer leur identité à l’aide d’un facteur différent, tel qu’un code obtenu par e-mail ou SMS, des questions de sécurité, etc. Même si quelqu’un vole le mot de passe d’un client de manière malveillante, ces protocoles empêchent les tentatives de connexion suspectes au système. .

Le type d’authentification utilisé dépend entièrement de la sensibilité des données et d’autres circonstances. Par exemple, la MFA est utilisée lorsque le système ou les données sont liés à la finance ou à la banque, mais une simple 2FA est utilisée lors de l’accès aux services de messagerie.

Inconvénient de l’AMF

L’adoption et l’utilisation de l’AMF n’ont aucun inconvénient autre que la facilité mentale. MFA n’a aucun inconvénient si vous pouvez gérer plusieurs entrées de mesure de sécurité. Les mesures MFA sont généralement nécessaires pour protéger vos données et sécuriser votre système.

MFA ne vous demandera constamment d’entrer des mesures de sécurité que si vous vous déconnectez de votre connexion initiale. Par conséquent, tant que vous êtes connecté au système, il n’y a aucune possibilité de désagrément.

Les exigences de connexion doivent trouver un équilibre entre sécurité et commodité pour garantir un accès sécurisé et fiable. Cependant, ils doivent être gérables pour éviter de causer des difficultés excessives aux utilisateurs.

Applications MFA

Authentification multifacteur Microsoft dans Azure AD

Azure Active Directory (AD) de Microsoft est une solution de gestion des identités qui permet aux entreprises de contrôler l’accès des utilisateurs aux applications et aux services. Azure AD dispose de fonctionnalités telles que l’authentification multifacteur (MFA).

Azure AD MFA de Microsoft est une couche de sécurité essentielle pour sécuriser les réseaux, les applications et les données d’entreprise. MFA exige que les utilisateurs se connectent avec au moins deux documents de vérification d’identité.

Il permet aux utilisateurs d’accéder à leurs comptes en utilisant à la fois quelque chose qu’ils connaissent (leur mot de passe) et quelque chose qu’ils possèdent (un code d’authentification). Avec les deux informations, les comptes d’utilisateurs sont accessibles grâce au degré de sécurité supplémentaire.

En exigeant une ou plusieurs formes d’authentification lorsqu’un utilisateur se connecte, Azure AD MFA de Microsoft donne aux comptes d’utilisateurs une couche de sécurité supplémentaire. Cela fournit une défense contre les accès non autorisés ainsi que contre les tentatives d’accès malveillantes. La MFA peut être configurée pour des comptes d’utilisateurs spécifiques ou en tant que politique générale pour tous les utilisateurs d’une entreprise.

En rendant l’authentification plus difficile pour les attaquants potentiels, cette méthode d’authentification réduit la possibilité qu’une personne non autorisée accède au compte d’un utilisateur.

Authentification multifacteur (MFA) d’Akamai

L’authentification multifacteur (MFA) d’Akamai est une solution d’authentification conviviale basée sur le cloud qui offre une expérience professionnelle et sécurisée.

Le MFA d’Akamai est un système basé sur le cloud avec des fonctionnalités simples et directes, telles que la distribution automatisée de mots de passe à usage unique (OTP), des possibilités multifactorielles et une interaction directe avec les applications.

La technologie MFA unique d’Akamai permet d’authentifier facilement les utilisateurs à l’aide de leur voix, de leur visage, de leurs empreintes digitales ou d’autres facteurs biométriques en fournissant des informations et un contrôle inégalés sur les identités des utilisateurs.

Les organisations peuvent facilement et rapidement mettre en place une solution d’authentification sécurisée avec Akamai MFA qui est personnalisée en fonction de leurs besoins uniques tout en offrant à leurs utilisateurs la facilité d’une expérience simplifiée. Sa plate-forme MFA est hautement personnalisable et extensible, ce qui permet de répondre facilement aux besoins de divers groupes d’utilisateurs.

Ces solutions MFA offrent aux entreprises des capacités d’authentification avancées qui aident à défendre leurs réseaux contre les menaces et les intrusions sophistiquées. Ses solutions MFA sont conçues pour garantir une conformité totale aux exigences de l’industrie, ce qui en fait l’une des solutions d’authentification les plus sécurisées du marché à l’heure actuelle.

La simplicité de la MFA d’Akamai en fait la solution idéale pour les entreprises de toutes tailles.

Authentification multifacteur Duo (MFA)

La protection des identités numériques contre d’éventuels agresseurs se simplifie grâce aux technologies émergentes. Duo MFA Security, un produit Cisco, est actuellement la principale solution MFA.

Duo est une plate-forme d’accès zéro confiance sécurisée basée sur SaaS pour les entreprises de toutes tailles qui offre une authentification à deux facteurs, une authentification unique et un accès à distance sécurisé.

Duo MFA ajoute une couche de protection à tout service ou site Web nécessitant une authentification. Il est conçu pour le cloud et une utilisation sur site.

Les utilisateurs doivent effectuer une étape supplémentaire pour obtenir un accès sécurisé à l’aide de la solution d’authentification multifacteur (MFA) de Duo.

Cette étape supplémentaire est intégrée à la procédure d’authentification de l’utilisateur et demande à l’utilisateur de démontrer son identité en fournissant quelque chose qu’il connaît (mot de passe ou code PIN), quelque chose qu’il possède (token ou smartphone) ou quelque chose qu’il est (empreinte digitale ou visage).

Les organisations peuvent renforcer la sécurité en protégeant les utilisateurs des informations d’identification erronées, des escroqueries par hameçonnage et d’autres actions indésirables à l’aide d’une solution MFA complète de Duo.

Authentification multifacteur Lastpass

De nombreux produits sont disponibles auprès de Lastpass Multifactor Authentication pour aider à protéger les données des utilisateurs. Votre compte LastPass bénéficie d’une sécurité supplémentaire, garantissant que vous seul pouvez accéder à vos données.

Grâce à l’authentification multifacteur, LastPass offre un moyen simple et sécurisé de protéger vos comptes en ligne. En confirmant leur identité avec un facteur supplémentaire, tel qu’un code ou une empreinte digitale, ce système d’authentification permet aux utilisateurs d’ajouter un degré de sécurité supplémentaire à leurs comptes.

De plus, il fournit une gestion des mots de passe afin que vous puissiez vous connecter à n’importe quel appareil sans mot de passe. Les applications cloud, les VPN et les points d’accès peuvent tous être sécurisés avec LastPass.

Les utilisateurs peuvent configurer rapidement la procédure d’authentification multifactorielle avec LastPass afin que leurs comptes soient toujours sécurisés. Cela donne aux consommateurs l’assurance que même si les pirates ou d’autres acteurs dangereux connaissent déjà leurs mots de passe, ils ne pourront pas accéder à leurs comptes.

Il devient plus difficile pour les parties non autorisées d’avoir accès lorsque de nombreux éléments d’authentification sont utilisés, tels que les mots de passe, la biométrie et les questions de sécurité. Les utilisateurs peuvent se sentir en sécurité en sachant que leurs données sont sécurisées et privées lorsqu’ils utilisent ces produits.

Il est simple à installer dans toutes les tailles d’entreprises grâce à ses principales fonctionnalités, telles que l’authentification adaptative, le déploiement simple, le contrôle centralisé et granulaire et l’automatisation du provisionnement des utilisateurs avec Microsoft AD, Google Workspace et Azure AD.

Derniers mots

Pour clarifier, ajouter plus d’éléments d’authentification au processus d’authentification est ce que MFA implique. Un sous-ensemble de MFA connu sous le nom de deux facteurs n’emploie que deux facteurs d’informations d’identification. Vous devez installer MFA dans votre organisation car l’utilisation d’un mot de passe comme seul facteur doit être plus sécurisée.

L’horloge tourne. Après avoir appris les distinctions entre 2FA et MFA et les dangers de l’utilisation de mots de passe à facteur unique pour accéder aux systèmes de l’entreprise, vous devez faire du renforcement de la sécurité votre priorité absolue pour protéger les données.

Ensuite, vous pouvez explorer les plates-formes d’authentification des utilisateurs.