Si vous pensez que l’installation accidentelle d’un malware sur votre PC est une mauvaise chose, attendez de découvrir un malware sans fichier, un intrus furtif qui ne laisse aucune trace sur votre disque de stockage.

Les logiciels malveillants traditionnels sont plus faciles à supprimer une fois détectés, car ils contiennent des fichiers visibles sur le lecteur de stockage que l’antivirus peut analyser et éliminer. Les logiciels malveillants sans fichier fonctionnent entièrement à partir de la mémoire du PC (RAM), il est donc beaucoup plus difficile de les détecter.

Dans cet article, je vais vous dire tout ce que vous devez savoir sur les logiciels malveillants sans fichier et comment vous en protéger.

Table des matières

Qu’est-ce qu’un logiciel malveillant sans fichier ?

SSUCv3H4sIAAAAAAAACpyRy24DIQxF95X6DyPWGYl5oumvRF0wQGZQCEQ8UlVR/r0Ghoh1d/jYvvY1z8+PpkErdZKhr+YZI4ilUsF5S700GjA+HdwKzYWtycMOM66B4NIbK6mq4Uo92zW9CYA 6KBXxKyWR89QHJ1ycfiBGvdhAI8O3RF7xnOOmJFISOiCF0KliLqyJFZTF/9WZH9/FDd2EZr9p4cqIFUrQbOScS9H1xwt7q63RwKWpXD0MoyoWDJXS3Uom9Va1Gb+ns5c2ZoL2Nq7w3hwpY+50Vf HEF9AUhe/UOSjnhVeDGHyyuVVztPHJwKGKOPxEDLuhX/A0TgvpOjL3hHRHQf69XYJOWqcIQcyuktfWZdwAXfoRzzPBLZlI344LJ+3S9VM7zcuwYrHgkWA4/OsPAAD//wMAPsDJtpgCAAA=

Un malware sans fichier est un morceau de code malveillant qui s’exécute à partir de la mémoire du système. Il recherche principalement les vulnérabilités des applications légitimes, puis les compromet pour s’exécuter. Dans de rares cas, il peut ouvrir ses propres processus malveillants pour exécuter des fonctions.

Étant donné que l’antivirus analyse généralement les fichiers/programmes téléchargés et installés, les logiciels malveillants sans fichier sont beaucoup plus difficiles à détecter car ils n’ont pas de fichier associé. Les fonctions malveillantes qu’il peut exécuter sont similaires à celles que la plupart des autres logiciels malveillants peuvent exécuter ; la principale différence réside dans la façon dont il réside dans le PC.

Comment les logiciels malveillants sans fichier infectent l’appareil ?

Comme la plupart des autres types de logiciels malveillants, les logiciels malveillants sans fichier se propagent principalement via des liens malveillants contenus dans des courriers indésirables, des sites Web malveillants ou des attaques d’ingénierie sociale. Cependant, son exécution diffère puisqu’il recherche des vulnérabilités dans les programmes du PC ou dans le système d’exploitation lui-même.

Les applications vulnérables courantes incluent Powershell, Windows Management Instrumentation (WMI), le navigateur et tous les plugins vulnérables installés. Il profite de la vulnérabilité pour injecter du code malveillant dans le programme légitime et exécuter des tâches conformément à son objectif.

Par exemple, un Powershell infecté peut exécuter des commandes de niveau administrateur pour voler des données ou chiffrer des données importantes.

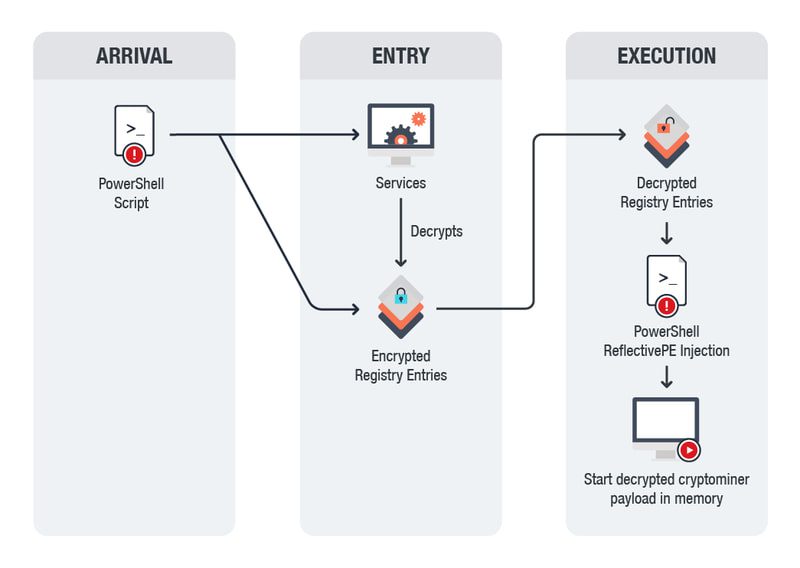

Source des images : TrendMicro

Source des images : TrendMicro

Il peut également utiliser le « processus creux » pour vider le contenu d’un processus légitime, puis le remplir de son code malveillant pour fonctionner sous son nom.

PowerGhost est un bon exemple d’attaque de malware sans fichier utilisant WMI et Powershell pour le cryptominage de PC d’entreprise sans détection.

Quelles menaces représentent les logiciels malveillants sans fichier ?

Comme je l’ai déjà dit, les logiciels malveillants sans fichier peuvent effectuer la plupart des tâches similaires aux logiciels malveillants résidant dans le stockage du PC. Tout dépend de l’objectif pour lequel le malware sans fichier a été codé et de la vulnérabilité dont il profite.

Les fonctions malveillantes courantes qu’il peut exécuter incluent le vol de données, le vol d’informations d’identification, le cryptage des données, la surveillance de l’activité, l’enregistrement de frappe, le crypto-minage, les attaques DDoS et la modification des paramètres de sécurité pour d’autres attaques.

Pour vous donner une meilleure idée, je liste ci-dessous les précédentes attaques de logiciels malveillants sans fichier à grande échelle :

PowerWare: Il s’agissait d’un type de ransomware qui utilisait Powershell pour exécuter furtivement des commandes afin de verrouiller des fichiers importants et essayer de faire croire qu’ils sont cryptés. Ensuite, il demande un paiement en cryptomonnaie.

PowerSniff: Il s’est propagé en profitant des paramètres de sécurité de Microsoft Word pour exécuter une macro envoyée sous forme de document. La macro a fouillé le PC et volé les informations d’identification.

TrickBot: Bien qu’il ne s’agisse pas d’un malware entièrement sans fichier, TricktBot a chargé ses modules en mémoire dans l’une de ses versions avancées. L’objectif principal du malware était de voler des informations d’identification financières.

Ransomware Netwalker: C’est un autre ransomware qui utilise des tactiques sans fichier, mais son cryptage est réel. Il a remplacé les processus Microsoft légitimes par du code malveillant pour se cacher et exécuter des commandes.

Comment détecter les logiciels malveillants sans fichier ?

Étant donné que les logiciels malveillants sans fichier sont avant tout sournois, il est très difficile de les détecter. Si vous pensez avoir cliqué sur un lien malveillant et que votre PC a été infecté, vous pouvez faire certaines choses pour deviner et adopter des mesures de protection.

Vous trouverez ci-dessous quelques indices courants à rechercher :

Comportement inhabituel du système : les logiciels malveillants sans fichier peuvent introduire des comportements inhabituels tels que l’ouverture et la fermeture de certaines applications, le blocage du PC, les pannes ou les redémarrages, etc.

Un ralentissement des performances : vous remarquerez peut-être une diminution soudaine des performances globales du système. Cela pourrait également entraîner des gels.

Activité réseau inhabituelle : outre des performances réseau plus lentes, vous remarquerez peut-être un trafic inhabituel vers un domaine auquel vous n’avez pas accès. Je recommande toujours GlassWire pour l’analyse de réseau.

Utilisation élevée du processeur d’un processus : ouvrez le Gestionnaire des tâches et voyez si un processus inhabituel utilise trop de ressources CPU. Un processus compromis utilise généralement une puissance CPU élevée même lorsqu’il n’est pas utilisé activement.

Modifications apportées à l’application antivirus : les logiciels malveillants sans fichier peuvent tenter de désactiver votre logiciel antivirus pour rendre le PC vulnérable à davantage de types d’attaques de logiciels malveillants.

En dehors de cela, vous devez également utiliser un antivirus doté de fonctionnalités de détection de comportement intégrées pour détecter les logiciels malveillants sans fichier. Ces applications antivirus peuvent détecter un comportement inhabituel dans les applications et les processus pour détecter s’ils sont infectés.

À cet effet, Kaspersky Antivirus a dédié protection contre les logiciels malveillants sans fichier des outils qui non seulement détectent les comportements inhabituels, mais analysent également les fonctions Windows sensibles telles que WMI ou le registre Windows pour rechercher du code malveillant. Kaspersky a également une longue histoire de découverte d’attaques de logiciels malveillants sans fichier populaires.

Que faire si votre appareil est infecté ?

Si vous pensez que votre PC a été infecté, il y a de fortes chances qu’il soit déjà trop tard. Si le malware avait l’intention de voler quelque chose, il l’a probablement déjà fait.

Cependant, votre première ligne de défense consiste à éteindre complètement le PC et à le redémarrer. La RAM étant une mémoire volatile, elle est complètement supprimée lorsque le PC s’éteint. Cela supprimera automatiquement le malware sans fichier, espérons-le, avant de causer des dommages.

Malheureusement, la plupart des logiciels malveillants sans fichier disposent de méthodes intégrées pour survivre à un redémarrage, comme le chargement du code dans une entrée de registre. Si possible, essayez de démarrer le PC en mode sans échec, puis suivez les méthodes ci-dessous :

#1. Analyser avec un antivirus

Encore une fois, vous aurez besoin d’une application antivirus dotée des outils nécessaires pour vous protéger contre les logiciels malveillants sans fichier. Kaspersky reste ma recommandation pour détecter les modifications apportées par les logiciels malveillants sans fichier. Cependant, vous pouvez également essayer Malwarebytes, qui dispose d’une détection de comportement basée sur l’IA pour les logiciels malveillants sans fichier.

#2. Utiliser la restauration du système

La restauration du système peut ramener le PC à un état antérieur dans le temps et réinitialiser toutes les modifications qui y ont été apportées. Puisqu’il est activé par défaut sur tous les PC Windows, il devrait également l’être sur votre PC, à moins que vous ne l’ayez désactivé vous-même.

Tapez simplement Récupération dans Windows Search pour ouvrir la restauration du système. Ici, vous verrez tous les points de restauration actuellement enregistrés auxquels revenir. Choisissez simplement celui avant l’infection par le logiciel malveillant pour corriger toutes les modifications.

#3. Réinitialiser le PC

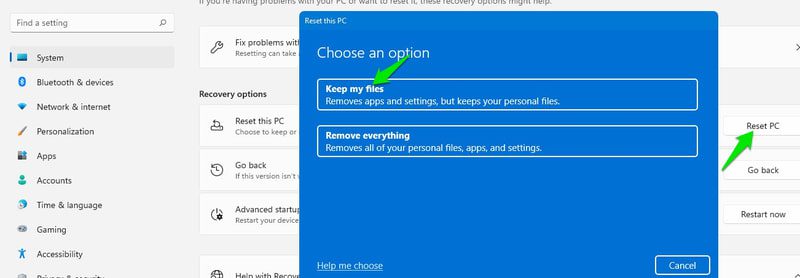

Si vous n’aviez pas de point de restauration, la réinitialisation du PC peut également réparer tous les dégâts tout en conservant les données locales. Cependant, une réinitialisation supprimera tous les programmes installés sur le PC, alors assurez-vous qu’ils ne contiennent aucune donnée importante enregistrée.

Dans les paramètres Windows, accédez à Système > Récupération, puis cliquez sur Réinitialiser le PC. Dans la fenêtre contextuelle, cliquez sur Conserver mes fichiers et suivez les instructions pour réinitialiser.

Comment se protéger contre les logiciels malveillants sans fichier ?

La plupart des mesures qui protègent contre les logiciels malveillants classiques protègent également contre les logiciels malveillants sans fichier. Assurez-vous simplement d’installer un antivirus avec détection de comportement et ne téléchargez pas et ne cliquez pas sur du contenu malveillant.

Cependant, il existe quelques mesures de protection qui sont plus importantes pour se protéger contre les logiciels malveillants sans fichier. Je les liste ci-dessous :

Gardez le système d’exploitation et les applications à jour

Les logiciels malveillants sans fichier dépendent fortement des vulnérabilités de sécurité des applications et du système d’exploitation. Vous devez vous assurer que votre système d’exploitation dispose des dernières mises à jour de sécurité et que toutes les applications sont à jour. Beaucoup de ces mises à jour contiennent des correctifs pour les vulnérabilités que les logiciels malveillants sans fichier peuvent exploiter.

Soyez prudent avec les extensions de navigateur

Les logiciels malveillants sans fichier peuvent également infecter les plugins de navigateur présentant des vulnérabilités. Assurez-vous de télécharger uniquement des extensions de navigateur fiables et réputées et de les maintenir à jour. En cas d’infection, il est recommandé de réinstaller les extensions pour s’assurer qu’elles n’en sont pas la cause.

Surveiller le réseau

Presque tous les logiciels malveillants sans fichier établissent des connexions réseau avec leurs propres serveurs pour effectuer leur travail. Un outil comme GlassWire peut non seulement vous aider à détecter les connexions suspectes, mais également les bloquer automatiquement, grâce au pare-feu intégré. Je vous recommanderai d’y configurer des notifications pour toujours recevoir une notification lorsqu’une connexion suspecte est détectée.

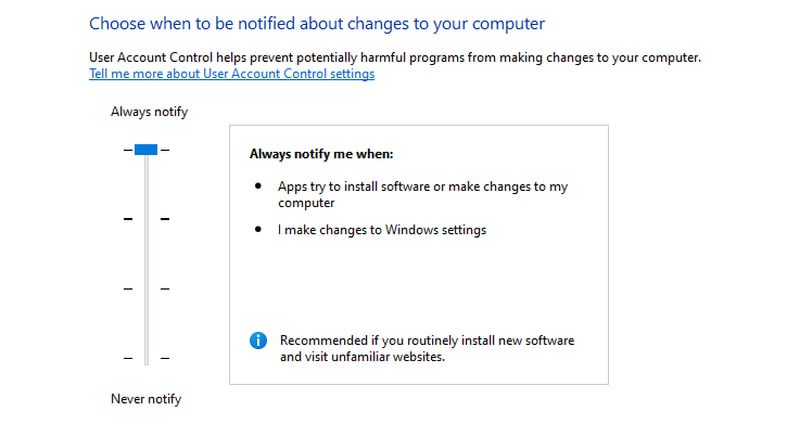

Augmenter la sécurité du contrôle de compte d’utilisateur (UAC)

Vous pouvez configurer Windows UAC pour qu’il vous avertisse toujours lorsqu’une modification du système est effectuée par vous ou par une application. Cela peut rendre les choses un peu ennuyeuses en raison de la notification à chaque modification, mais cela peut considérablement améliorer la sécurité contre les logiciels malveillants cachés tels que les logiciels malveillants sans fichier.

Recherchez UAC dans la recherche Windows et cliquez sur Modifier les paramètres de contrôle de compte d’utilisateur. Ici, placez la barre de sécurité en haut.

Appliquer la solution de sécurité des points finaux

Pour les entreprises, une solution de sécurité des points finaux peut protéger tous les PC d’un réseau en centralisant la sécurité. Même si un appareil est infecté, vos autres appareils sur le réseau resteront sécurisés et la solution de sécurité peut vous aider à réparer l’appareil infecté. Leurs mises à jour se font également en temps réel, de sorte que les vulnérabilités sont immédiatement corrigées une fois corrigées.

Grève de foule est une bonne solution à cet effet, offrant une protection basée sur l’IA contre les cyberattaques. Il possède également un scanner de mémoire dédié fonctionnalité pour la protection contre les logiciels malveillants sans fichier.

Pensées finales 🖥️🦠

Les logiciels malveillants sans fichier font en effet partie des attaques de logiciels malveillants les plus intelligentes. Parfois, les pirates les utilisent même dans le cadre de leur grande attaque pour obtenir un premier accès ou affaiblir le système. Honnêtement, la plupart de ces attaques peuvent facilement être évitées si nous gardons notre curiosité sous contrôle et ne cliquons pas sur tout ce dont nous avons des doutes.

Ensuite, vous pourrez également découvrir comment analyser et supprimer les logiciels malveillants des téléphones Android et iOS.