Comprendre et Contrer l’Hameçonnage

L’hameçonnage représente une stratégie employée par des individus malveillants pour subtiliser des informations confidentielles, telles que les identifiants d’accès, les coordonnées bancaires et autres données personnelles. Les fraudeurs se font fréquemment passer pour des entités légitimes ou des personnes de confiance, envoyant des courriels trompeurs conçus pour échapper aux mesures de sécurité traditionnelles.

Une étude menée par Stanford Research a révélé qu’environ 88% des violations de données réussies sont le résultat d’une erreur humaine, souvent initiée par un courriel d’hameçonnage. Ces attaques exploitent la vulnérabilité humaine, considérée comme le point faible des systèmes de sécurité des organisations.

Avec l’évolution des menaces, celles-ci deviennent plus complexes et plus difficiles à détecter ou à bloquer par les systèmes de protection habituels tels que les antivirus, les pare-feu et les filtres anti-spam.

Toutefois, les entreprises et les particuliers peuvent identifier et neutraliser ces menaces en utilisant des outils comme les antivirus, pare-feu, filtres anti-spam, et logiciels de simulation d’hameçonnage, tout en adoptant des pratiques en ligne sécurisées.

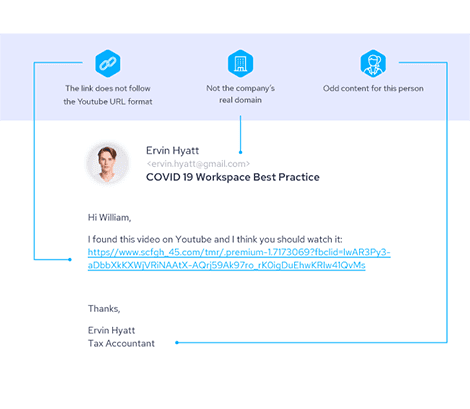

Reconnaître les Courriels d’Hameçonnage

Il est possible d’éviter les attaques d’hameçonnage en sachant les identifier et se protéger contre ces escroqueries. Avant d’ouvrir un lien dans un courriel suspect, vérifiez les points suivants :

- Assurez-vous de la cohérence et de la familiarité de l’expéditeur, de l’adresse électronique et des URL de domaine.

- Confirmez que le nom de domaine corresponde à celui prétendu par l’expéditeur. Vérifiez également que les liens soient pertinents pour le message et votre entreprise.

- Soyez vigilant face à un langage inhabituel, à des demandes urgentes et à des incohérences comme des fautes d’orthographe ou de grammaire.

- Les escrocs peuvent formuler des demandes suspectes, telles que la communication de données bancaires, de mots de passe ou d’autres informations confidentielles.

- Méfiez-vous des messages vous informant d’une expiration de mot de passe et vous demandant de le modifier.

Exemple typique d’email d’hameçonnage : uSecure

Ces éléments, parmi d’autres, sont des signaux d’alerte. Il est essentiel de faire preuve de prudence face à ce type de messages.

Comment se Protéger des Attaques d’Hameçonnage

Si les organisations sont responsables de la protection de leurs systèmes, données et utilisateurs, les employés ont également un rôle important à jouer.

Pour les organisations, les administrateurs peuvent :

- Installer des solutions de sécurité efficaces telles que les antivirus, filtres anti-spam, pare-feu et autres outils pour détecter et arrêter une multitude de menaces.

- Mettre en place une politique rigoureuse de gestion des mots de passe.

- Activer et appliquer l’authentification à multiples facteurs pour tous les utilisateurs.

- Organiser des formations régulières de sensibilisation à la sécurité.

Les utilisateurs peuvent également contribuer à réduire les attaques d’hameçonnage en adoptant des pratiques en ligne sécurisées, notamment :

- Vérifier systématiquement que les courriels contenant des liens ou des pièces jointes proviennent d’un expéditeur légitime et que le domaine corresponde à un émetteur de confiance.

- S’assurer que le contenu du message correspond au domaine de l’expéditeur et ne dévie pas du sujet habituel.

- Éviter de cliquer sur les liens et les messages provenant de sources inconnues ou suspectes.

- S’abstenir de communiquer des informations personnelles ou professionnelles, telles que les identifiants de connexion ou les coordonnées bancaires, lors de la visite de sites web suspects ou non sécurisés.

Exemple d’email d’hameçonnage : Ironscales

Les Logiciels de Simulation d’Hameçonnage

Un logiciel de simulation d’hameçonnage est un outil qui expose les utilisateurs à des attaques simulées imitant des scénarios réels. En complément des antivirus, pare-feu et autres outils de détection, ces simulations ainsi que la formation de sensibilisation à la sécurité constituent une couche de protection supplémentaire pour les entreprises et leurs utilisateurs.

La majorité de ces solutions proposent des supports de formation qui guident les utilisateurs dans l’identification et la gestion des tentatives d’hameçonnage.

Les simulateurs permettent aux administrateurs d’envoyer de faux courriels d’hameçonnage à leurs utilisateurs afin d’évaluer leur réaction face à de telles attaques. Cela permet d’évaluer le niveau de sensibilisation des utilisateurs, d’identifier les plus vulnérables et de proposer des formations ciblées.

Les bénéfices généraux de ces logiciels sont les suivants:

✅ Préparation et sensibilisation des utilisateurs

✅ Réduction des risques de violation de données

✅ Identification et correction des faiblesses par les équipes de sécurité

✅ Amélioration de la conformité aux diverses réglementations sur la protection des données

Bien qu’il existe de nombreux logiciels de simulation sur le marché, il peut être difficile de trouver celui qui convient le mieux à vos besoins. Voici quelques-uns des meilleurs logiciels pour vous aider dans votre choix.

Phished AI

Phished AI est une solution de simulation automatisée qui offre une formation de sensibilisation à la sécurité en profondeur. Elle aide les utilisateurs à identifier et à éviter de cliquer sur des liens ou des fichiers malveillants.

Principales caractéristiques :

- Permet de créer un score de risque comportemental pour chaque employé, facilitant ainsi des formations ciblées pour les plus vulnérables.

- Fournit des rapports détaillés, y compris le score de risque comportemental (BRS) et les tendances de chaque utilisateur.

- Utilise l’IA pour élaborer, personnaliser et proposer automatiquement des simulations et formations adaptées à chaque employé en fonction de son niveau de risque, des sources de données potentielles, etc. C’est un outil facile à configurer et à utiliser qui contribue à modifier les comportements des employés.

- Exploite des algorithmes d’intelligence artificielle avancés pour analyser des données provenant de diverses sources.

Cet outil, basé sur l’IA, offre une approche globale intégrant des informations sur les menaces, des rapports actifs, des simulations d’hameçonnage personnalisées et des campagnes de formation.

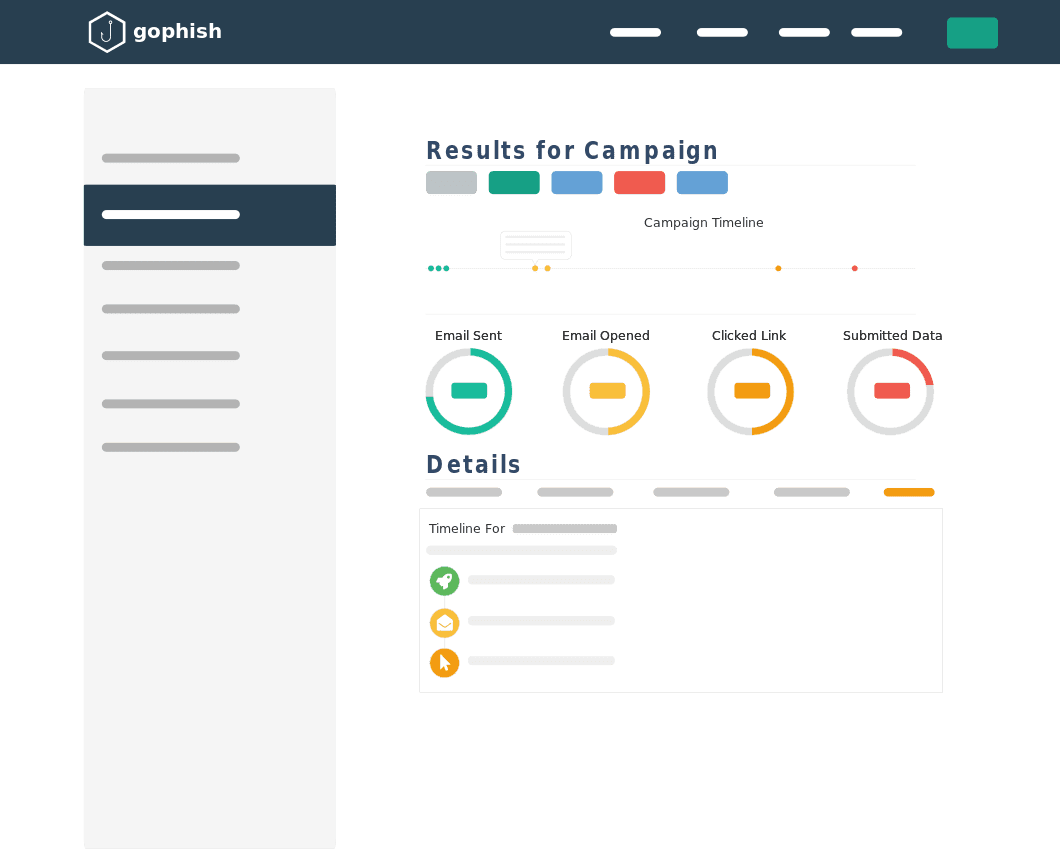

Gophish

Gophish est un outil open-source qui permet aux organisations d’évaluer et de gérer leur exposition aux attaques d’hameçonnage.

Principales caractéristiques :

- Fournit des résultats détaillés en temps réel, permettant de suivre les utilisateurs, les liens qu’ils ouvrent et les informations qu’ils saisissent.

- Permet de planifier des campagnes d’hameçonnage.

- Est compatible avec de nombreuses plateformes et fonctionne sur différentes versions de Linux, Mac OS et Windows.

- Offre une interface web intuitive permettant d’importer des courriels et des sites web, et de suivre les courriels.

- Fournit des résultats exploitables, puissants et utiles.

Cet outil open-source, facile à déployer et à utiliser, nécessite seulement trois étapes pour lancer une campagne de test d’hameçonnage.

SafeTitan

SafeTitan de TitanHQ est une solution de sensibilisation à la sécurité axée sur le comportement, avec un portail de gestion facile à utiliser. Il adopte une approche holistique pour automatiser les simulations d’hameçonnage, suivre le comportement des utilisateurs, et fournir une formation personnalisée là où des lacunes sont identifiées.

Principales caractéristiques :

- Simulation d’hameçonnage automatisée avec formation en temps réel pour modifier le comportement des utilisateurs vulnérables.

- Dispose d’une vaste bibliothèque de modèles, de modules de formation courts, de questionnaires, de vidéos et d’autres ressources personnalisables pour s’adapter aux spécificités de chaque utilisateur, sans nécessiter un investissement de temps important de la part des employés.

- Rapports efficaces et faciles à interpréter, permettant une meilleure prise de décision en matière de sécurité basée sur les données.

- Aide les entreprises à se conformer aux normes telles que le RGPD, HIPAA, ISO et PCI.

- Intégration transparente avec les outils de productivité comme G-Suite, Azure AD, Outlook, Teams, SSO, etc.

Cet outil propose une large gamme de campagnes de simulation d’hameçonnage automatisées, basées sur des milliers de modèles.

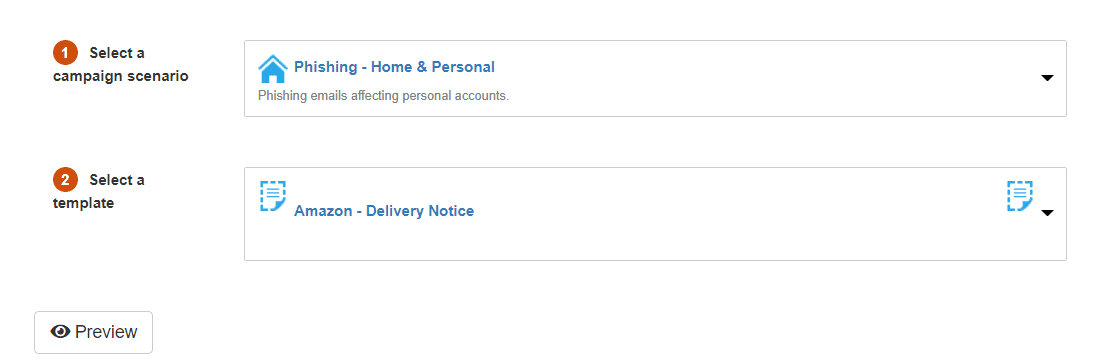

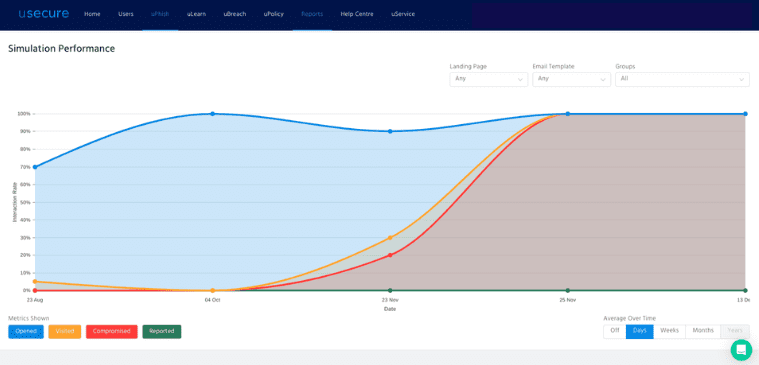

uPhish de usecure

uPhish est une solution efficace pour réaliser des simulations d’hameçonnage en quelques minutes. Elle permet de suivre la vitesse à laquelle les utilisateurs ouvrent des messages et des URL compromis, ainsi que la fréquence à laquelle ils sont affectés.

Source : uSecure

Source : uSecure

Principales caractéristiques :

- Bibliothèque de modèles prêts à l’emploi pour simuler les tentatives d’hameçonnage de sociétés connues et dignes de confiance.

- Automatisation des simulations d’hameçonnage régulières, permettant de surveiller et d’identifier en permanence les utilisateurs à risque.

- Rapports complets pour analyser et identifier les comportements à risque au niveau individuel et départemental.

- Possibilité d’exécuter des simulations d’hameçonnage en usurpant l’identité de membres du personnel internes.

- Identification des utilisateurs à risque, sensibilisation par le biais de micro-apprentissage, formation des utilisateurs vulnérables et suivi des résultats.

Cet outil de simulation automatisée est facile à installer et à configurer, et propose des supports de formation personnalisables de sensibilisation à la sécurité.

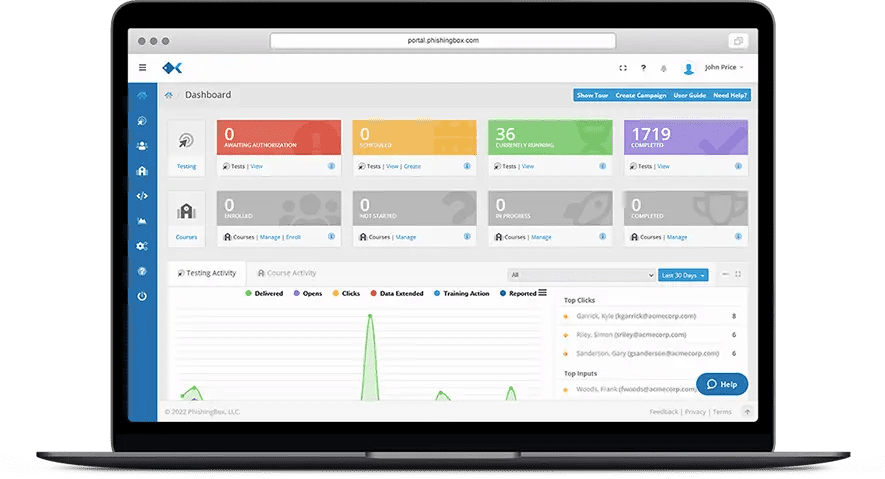

Phishing Box

Phishing Box est une suite logicielle permettant aux entreprises de réaliser des simulations d’hameçonnage et de former le personnel à la sensibilisation à la sécurité. Cette plateforme offre une formation efficace pour réduire les risques d’attaques d’hameçonnage.

Principales caractéristiques :

- Formation à la sensibilisation à la sécurité facile à utiliser grâce à une interface conviviale.

- Adaptée à la gestion de la formation à la sécurité en ligne pour les organisations de toutes tailles.

- S’intègre à des outils populaires comme Slack, Microsoft Teams, OKta et d’autres solutions de collaboration et d’amélioration de la productivité.

- Livrée avec une bibliothèque de modèles que vous pouvez personnaliser en fonction de la simulation désirée.

- Fournit une analyse approfondie des résultats et des rapports exploitables.

Ses processus automatisés et son flux de travail permettent d’économiser des ressources et du temps.

CanIPhish

Caniphish est une plateforme moderne de simulation et de formation à l’hameçonnage, en libre-service et basée sur le cloud. Elle dispose d’une vaste bibliothèque de courriels d’hameçonnage et de modèles de sites web. En plus de créer des tests performants, elle permet de suivre les campagnes de simulation et de formation en temps réel.

Principales caractéristiques :

- Interface simple d’utilisation avec des vidéos de présentation, des articles d’aide et d’autres ressources pour faciliter la création et le lancement de différentes campagnes.

- Attribution de courtes sessions de formation (micro-apprentissage) aux utilisateurs qui échouent aux simulations d’hameçonnage régulières.

- Permet de configurer facilement des campagnes et de simuler les tentatives d’hameçonnage les plus complexes.

- Disponible en version gratuite et avec des plans de paiement flexibles, incluant des options de paiement à l’utilisation.

- Test des utilisateurs, suivi de leurs performances et organisation de formations personnalisées pour les personnes encore vulnérables.

De plus, vous pouvez planifier des rapports afin de suivre les performances mensuelles de votre entreprise et évaluer l’évolution des taux, tels que les clics sur les courriels et liens d’hameçonnage.

Fortinet Fortfish

Fortinet Fortfish est un service cloud de simulation d’hameçonnage et de sensibilisation à la sécurité qui aide les organisations à évaluer la capacité de leurs utilisateurs à reconnaître les tentatives d’hameçonnage et autres menaces.

Principales caractéristiques :

- Permet de réaliser des simulations d’hameçonnage imitant des escroqueries réelles.

- Fournit des analyses approfondies permettant aux administrateurs d’identifier les utilisateurs vulnérables et de personnaliser la formation pour combler leurs faiblesses.

- Permet aux équipes de suivre les taux d’ouverture des courriels d’hameçonnage et de fournir des rapports visuels complets.

- Évaluation des résultats et classement selon le niveau de risque, facilitant ainsi l’identification des points à améliorer et des utilisateurs les plus à risque.

- Suivi de l’efficacité des campagnes de simulation et de formation en mesurant l’amélioration des performances des employés face aux simulations.

Hook Security

Hook Security est un logiciel de simulation et de formation à l’hameçonnage basé sur le cloud, facile à déployer. Avec des centaines de modèles, cet outil permet aux administrateurs de lancer rapidement et facilement diverses simulations d’hameçonnage régulières.

Principales caractéristiques :

- Fournit des supports de formation visuellement attrayants et faciles à comprendre, permettant aux administrateurs de former les employés à l’identification et à la gestion des menaces.

- Redirection automatique des utilisateurs à risque vers des sessions de formation personnalisées dès qu’ils échouent aux simulations d’hameçonnage.

- Plug-in Office 365 qui permet aux utilisateurs d’identifier, de marquer et de signaler les courriels d’hameçonnage suspects dans Outlook.

- Rapports détaillés, analyses de données et options de partage qui permettent aux administrateurs de prendre des décisions éclairées en matière de sécurité.

- Éditeur de modèles personnalisés permettant de créer ou de modifier les modèles existants.

Vous pouvez personnaliser les modèles pour imiter les tentatives d’hameçonnage réelles et former les employés à risque en temps réel.

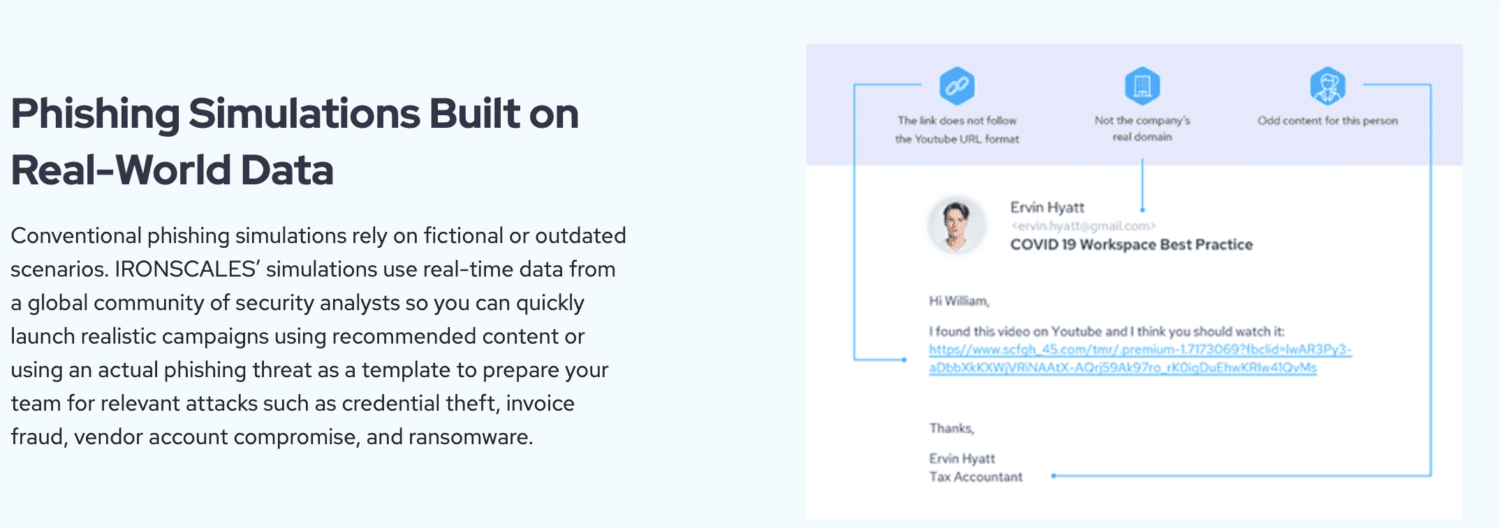

Ironscales

Ironscales est une plateforme automatisée de détection, de réponse et de prévention de l’hameçonnage, basée sur l’IA, disponible pour les serveurs, les ordinateurs de bureau et les appareils mobiles.

Principales caractéristiques :

- Plateforme conviviale permettant aux équipes informatiques de mener des campagnes de simulation d’hameçonnage.

- Intègre des solutions de formation à la sécurité tierces, telles que Cyber Maniacs, Ninjio et Habitu8, pour améliorer son efficacité et proposer des campagnes de sensibilisation plus complètes.

- Permet de lancer des simulations personnalisées grâce à une vaste bibliothèque de scénarios réels.

- Aide les équipes à détecter, résoudre et signaler les tentatives d’hameçonnage, les ransomwares, la compromission des courriels d’entreprises (BEC) et autres menaces.

- Offre une formation efficace permettant aux utilisateurs de détecter et de signaler les courriels d’hameçonnage et autres menaces.

Cet outil complet offre une visibilité approfondie de l’environnement de messagerie et permet de détecter et de mettre en quarantaine les courriels suspects dans toutes les boîtes aux lettres. Il dispose d’un plug-in Outlook qui permet aux utilisateurs de signaler les courriels suspects, en plus de ceux issus de la bibliothèque communautaire d’Ironscales.

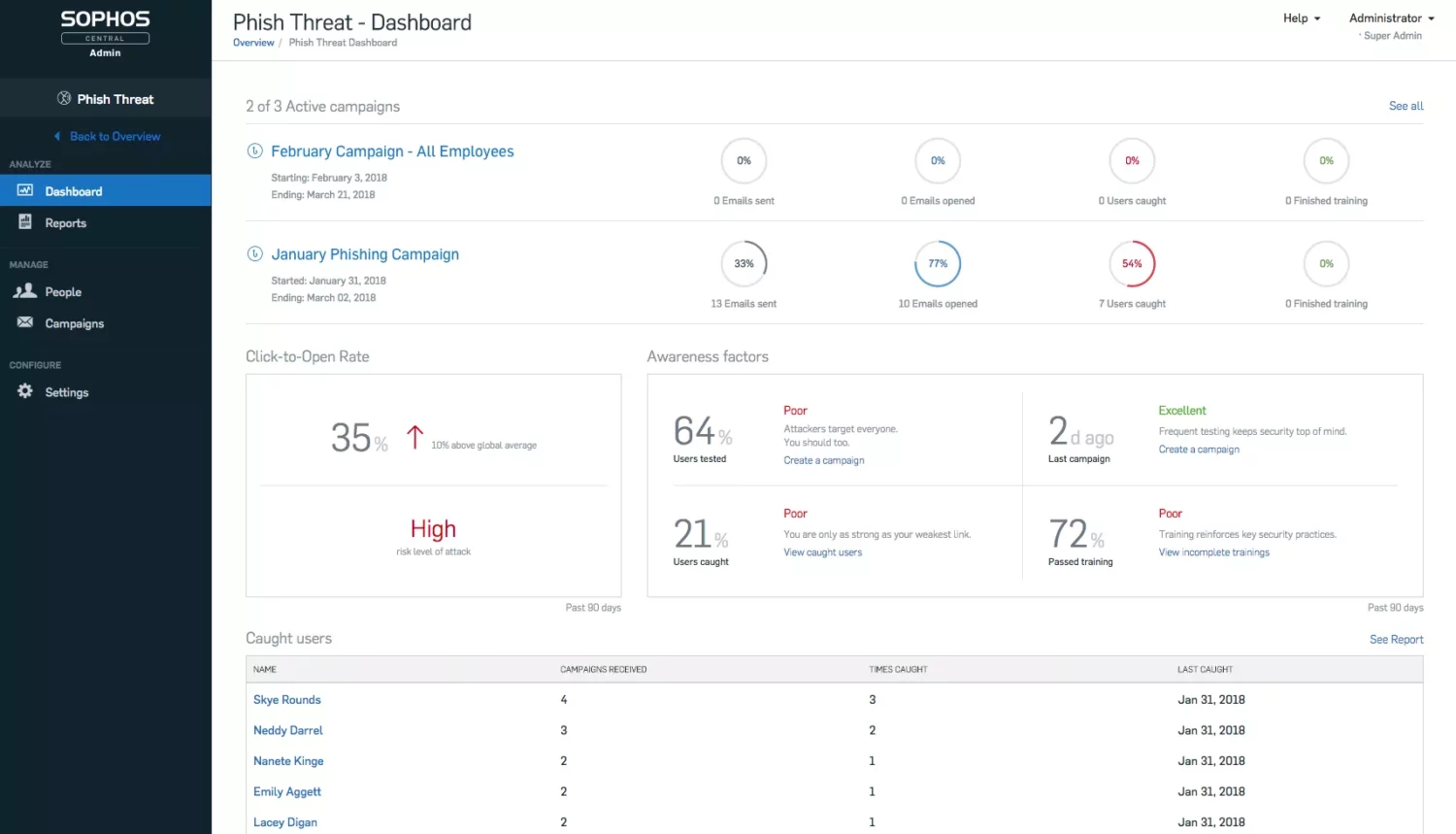

Sophos Phish Threat

Sophos Phish Threat est un outil avancé de simulation d’hameçonnage et de formation à la sensibilisation à la sécurité. Il offre un essai gratuit et représente une solution efficace pour réduire la surface d’attaque, sensibiliser les utilisateurs et neutraliser les menaces.

Principales caractéristiques :

- Test et formation des utilisateurs grâce à des simulations d’hameçonnage automatisées et à des programmes de formation.

- Fournit des analyses et des rapports complets et exploitables, permettant aux équipes de sécurité de prendre des décisions plus éclairées.

- Rapports détaillés avec un tableau de bord intuitif offrant différents résultats à la demande, tels que le nombre et les tendances d’utilisateurs à risque, la couverture de la formation, etc.

- Identification et formation des employés ayant un comportement à risque. Cet outil aide à identifier les utilisateurs ayant visité des URL bloquées et présentant des profils à haut risque.

- Extension de menace d’hameçonnage Microsoft Exchange et Office 365 pour permettre aux utilisateurs de signaler les attaques de manière standardisée.

Sophos utilise des technologies avancées de collecte de données pour surveiller des millions de fichiers, d’URL, de courriels et d’autres points de données afin de détecter les dernières menaces d’hameçonnage.

Conclusion

Les logiciels et outils de sécurité sont essentiels pour lutter contre les menaces. Cependant, ces outils ne suffisent pas à eux seuls et il est crucial de sensibiliser les utilisateurs à la sécurité, car ils sont souvent le maillon faible dans la lutte contre l’hameçonnage et autres menaces.

L’utilisation d’un logiciel de simulation d’hameçonnage constitue une couche de protection supplémentaire. Ce type de logiciel aide à préparer vos employés en leur apprenant à reconnaître et à éviter les courriels d’hameçonnage. De plus, les outils de simulation peuvent détecter de véritables tentatives d’hameçonnage et les mettre en quarantaine.

Enfin, étudiez les solutions de sécurité des courriels professionnels afin de vous protéger contre le spam et les attaques d’hameçonnage.