8 façons de réparer "Votre adresse IP a été bannie" en 2023

Les blocages d'adresses IP ne sont pas un phénomène récent, et il existe plusieurs approches pour les contourner.

Que vous ayez commis une action suspecte ou non, il est possible, voire probable, que vous ayez déjà été confronté à un bannissement d'IP.

En fait, le blocage d'IP est une fonctionnalité pratique et courante dans de nombreux outils de sécurité numérique. Par exemple, des plateformes comme Cloudflare permettent de bloquer les IP de régions entières, une pratique fréquemment adoptée par les administrateurs de sites web.

Si ce concept vous semble obscur, il est essentiel de comprendre ce qu'est une adresse IP. Considérez-les comme des adresses postales, mais dans le monde numérique d'Internet.

Chaque appareil connecté à Internet possède une adresse IP qui lui sert de moyen de communication avec les autres dispositifs.

Ainsi, lorsque votre ordinateur tente d'accéder à mon site web, qui contient une liste d'adresses IP bloquées, incluant la vôtre, un message tel que "Votre adresse IP est bloquée" ou "Accès refusé" s'affiche.

Ces avertissements peuvent également apparaître si votre fournisseur d'accès Internet (FAI) a bloqué une ressource spécifique que vous essayez de consulter.

Pourquoi mon adresse IP est-elle bloquée ?

Plusieurs raisons peuvent expliquer un blocage d'IP, au-delà des blocages innocents par un administrateur web ou des actions de votre FAI suivant les directives (ou pressions) gouvernementales.

Abus

Chaque service web que nous utilisons est régi par des conditions d'utilisation que la plupart d'entre nous ne prennent pas la peine de consulter. Dans la majorité des cas, les comportements des utilisateurs sont normaux et ne sont pas détectés par les systèmes de surveillance.

Cependant, cela devient problématique lorsqu'un utilisateur tente une exploitation ou manifeste des intentions malveillantes.

Par exemple, un utilisateur peut être frappé d'un blocage d'IP s'il cherche à obtenir un accès non autorisé à la console d'administration d'un site web.

De même, la création excessive de comptes utilisateurs avec la même adresse IP, dépassant les limites autorisées par la politique d'utilisation équitable du site, peut entraîner un blocage.

Ce ne sont que quelques exemples, parmi d'innombrables autres où un comportement déviant peut entraîner un tel blocage.

Piratages et IP partagée

Il arrive qu'un individu malintentionné utilise votre adresse IP pour mener des activités illégales. Cela peut résulter d'un piratage, où des logiciels malveillants actifs effectuent des opérations nuisibles sur votre appareil.

Dans ce cas, votre ordinateur peut envoyer des spams ou d'autres contenus malveillants, ce qui expose votre adresse IP et conduit à un blocage.

De plus, étant donné que la plupart des utilisateurs se voient attribuer des adresses IP partagées par leur FAI, nous pouvons être bannis à cause des actions d'une tierce personne.

Public cible et sécurité

Une pizzeria en ligne basée à New York n'a aucune raison d'autoriser l'accès aux personnes situées au Pakistan ou ailleurs. Chaque visiteur consomme des ressources, et si le propriétaire du site web n'en tire aucun profit, il n'est pas économiquement viable de permettre l'accès à un public non pertinent.

De plus, certains pays sont connus pour lancer des cyberattaques sur des sites web de pays rivaux.

Par conséquent, le blocage d'IP aide les administrateurs web à optimiser l'utilisation des ressources et à protéger leurs plateformes contre les attaques.

Maintenant que nous avons exploré les raisons du blocage d'IP, examinons les solutions.

Contrer les blocages d'IP

Bien que les blocages d'IP soient simples à mettre en œuvre, ils ne sont pas infaillibles. Voici plusieurs méthodes pour les contourner:

Proxys

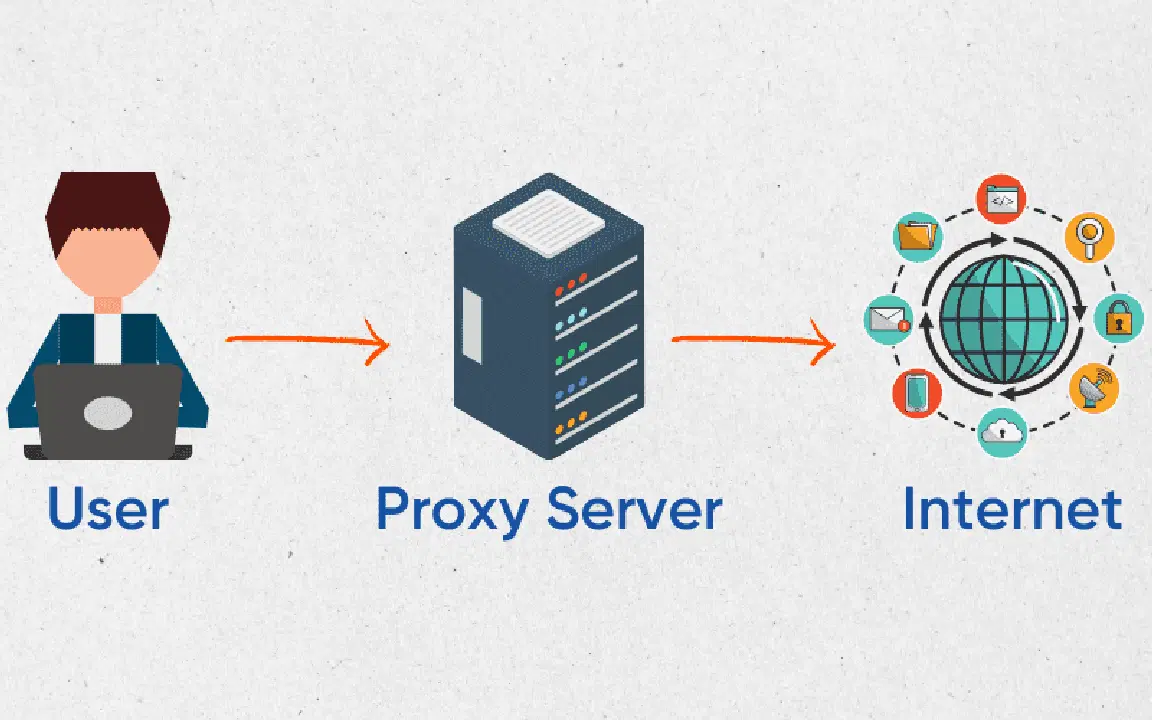

Un proxy web permet de masquer votre adresse IP. En quelques clics, il est possible de diffuser une identité totalement différente sur Internet.

Un serveur proxy agit comme un intermédiaire entre vous et le web. Votre activité en ligne est donc associée à l'adresse IP du serveur proxy, et non à votre adresse IP réelle.

Le moyen le plus simple d'utiliser un proxy est d'installer une extension de navigateur. Il existe des proxys gratuits, ou proxys publics, généralement utilisables avec des limitations de données. Cependant, la majorité des proxys gratuits présentent des risques pour la vie privée et il est fortement déconseillé de les utiliser.

Lime Proxy est un service de proxy que nous recommandons. Ils disposent de nombreux serveurs en Europe, en Amérique et en Asie. De plus, ils proposent un essai gratuit de trois jours pour que vous puissiez évaluer s'il convient à vos besoins.

VPN

Considérez les VPN comme des versions privées des proxys. Cependant, un VPN, en plus de masquer votre géolocalisation, chiffre le transfert de données. Autre différence majeure : un proxy ne couvre qu'une seule application (comme un navigateur), tandis qu'un VPN protège l'ensemble de l'appareil.

Cela signifie qu'un VPN couvre les navigateurs, les applications installées et toutes les requêtes sortantes.

De plus, de nombreux VPN intègrent des fonctionnalités conviviales telles que le "split tunneling", qui permet de spécifier les applications autorisées à sortir du tunnel de chiffrement.

De nombreux aspects avancés font des VPN les outils préférés des experts en sécurité. Cependant, le chiffrement peut entraîner des ralentissements, surtout avec des VPN de moindre qualité.

Néanmoins, ce n'est pas le cas avec des services comme NordVPN.

Pour utiliser un VPN, il suffit de télécharger l'application et de se connecter au serveur VPN de votre choix, souvent en un seul clic. Il existe aussi des méthodes plus techniques pour utiliser un VPN avec des fichiers de configuration, selon le système d'exploitation.

À lire : Proxy vs VPN : quelles sont les différences ?

Tor

Tor est un outil gratuit et open source pour assurer l'anonymat. Il s'agit d'un projet soutenu par la communauté et géré par des bénévoles qui agissent comme des relais à travers le monde. Chaque requête est transmise par trois relais avant d'atteindre sa destination.

Cela se fait via un navigateur spécial, le navigateur Tor, disponible pour Windows, MacOS, Linux et Android. Le seul inconvénient peut être la vitesse et le blocage complet de Tor par certains sites web.

Il est important de noter que Tor est très similaire à l'utilisation d'un proxy, et son utilisation ne protège pas le système d'exploitation. L'anonymat se limite au navigateur Tor lui-même.

Vidage du DNS

Le système de noms de domaine (DNS), l'annuaire d'Internet, permet de faire correspondre les noms de domaine (toptips.fr.com) aux adresses IP compréhensibles par les machines (145.42.79.57).

Pour ce processus, nos machines contactent le serveur DNS, qui permet au site web de se charger dans le navigateur. Ce processus a lieu la première fois, puis un appareil conserve localement des copies périodiquement renouvelées des enregistrements DNS pour réduire la latence.

Un changement à la source peut entraîner des avertissements d'accès refusé, en raison d'entrées DNS obsolètes. Il faut alors vider manuellement le DNS.

Ordinateur dans le cloud

C'est une solution coûteuse pour ce problème spécifique. Quoi qu'il en soit, vous pouvez vous abonner à un service de cloud computing qui offre une machine distante à utiliser.

Pour faire simple, un ordinateur dans le cloud est un ordinateur avec toutes les ressources standard (CPU, RAM, disque dur, etc.). Il vous faut uniquement une connexion Internet et un appareil secondaire (PC, smartphone, tablette, etc.) pour utiliser cet ordinateur situé ailleurs.

Chez Shells, les tarifs commencent à seulement 5 $ par mois. Il s'agit généralement d'une solution avancée principalement destinée aux entreprises afin de réduire leurs coûts d'infrastructure.

Cependant, rien ne vous empêche de l'utiliser à des fins personnelles.

Navigateur anti-détection

GoLogin est une solution haut de gamme qui ne concerne pas directement les blocages d'IP, mais plutôt l'anonymat en ligne en général.

GoLogin permet de gérer plusieurs profils à partir d'un seul navigateur web. Ces profils sont enregistrés dans le cloud et vous pouvez modifier divers paramètres pour obtenir des empreintes digitales de navigateur anonymes et renforcer votre confidentialité en ligne.

En ce qui concerne les blocages d'IP, il est nécessaire d'intégrer des proxys dans GoLogin. Vous pouvez utiliser des proxys publics ou en acheter des premium directement depuis leur interface.

Ainsi, bien que GoLogin puisse vous aider à lutter contre les blocages, ce navigateur est principalement conçu pour une navigation privée à 360 degrés en modifiant les empreintes digitales du navigateur, principalement utilisées pour le ciblage publicitaire.

Contacter l'administrateur

Si rien n'a fonctionné jusqu'à présent et que vous êtes certain de ne pas abuser du service, contactez l'administrateur du site web.

Cela peut être délicat puisque vous ne pouvez pas accéder au site. Il est conseillé de chercher sur les réseaux sociaux les profils associés au site, susceptibles d'être liés à une personne responsable.

Vous pouvez alors exposer votre problème, et ils pourraient envisager de vous débloquer.

Suppression des listes noires

Ces listes sont des bases de données d'adresses IP bloquées en raison de comportements inappropriés. Comme mentionné précédemment, la raison peut être un piratage ou le partage de la même adresse IP avec un utilisateur malveillant.

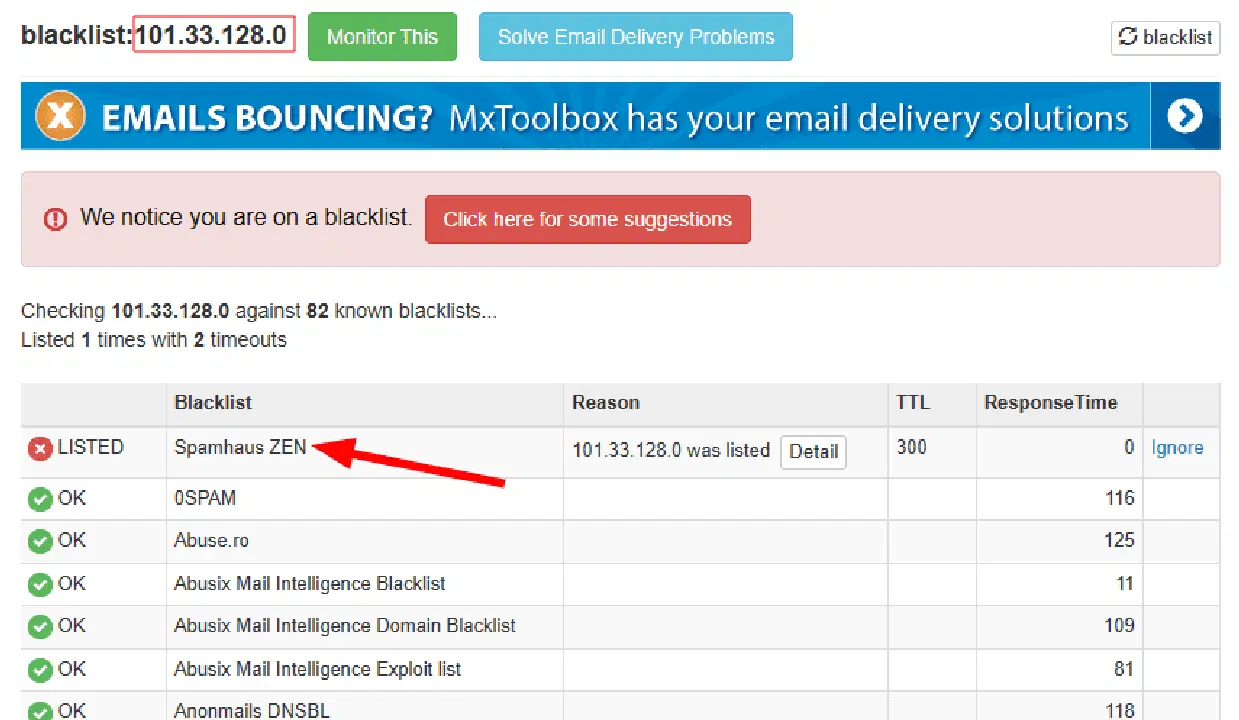

Vous pouvez vérifier si votre adresse IP est sur liste noire en la trouvant sur un site comme whatismyipaddress et en la saisissant dans un outil de vérification de liste noire.

Vous verrez également le nom de la liste noire, comme ceci:

En effectuant ce test avec une adresse IP chinoise au hasard, il est apparu qu'elle était répertoriée sur Spamhaus ZEN. Si le propriétaire de cette adresse souhaite être retiré de la liste, il doit rechercher sur Google la liste noire et trouver le site web associé, puis chercher une procédure de suppression.

Il est également possible de les contacter si la procédure de suppression n'est pas disponible.

Cependant, il s'agit d'une solution fastidieuse qui ne fonctionne pas toujours. La méthode la plus simple consiste à obtenir une nouvelle adresse IP auprès de votre FAI si vous en utilisez une dédiée.

Pour une adresse IP partagée, la plupart des FAI effectuent une rotation périodique. Éteignez votre routeur wifi durant la nuit, et vous aurez probablement une nouvelle adresse IP le lendemain matin. En effet, la majorité des FAI utilisent le protocole DHCP pour attribuer les adresses IP. Si vous vous déconnectez et vous reconnectez, il y a de fortes chances que vous ayez une adresse IP différente.

Cependant, la période de renouvellement d'IP peut varier. Certains utilisateurs de Comcast affirment avoir conservé la même adresse IP pendant des années, même après des coupures de courant. Si l'attente n'est pas une solution, essayez les autres méthodes mentionnées précédemment.

Débloquez votre adresse IP !

Les blocages d'IP ne sont généralement pas une source d'inquiétude. Vous pouvez simplement attendre, vous abonner à un VPN/proxy ou utiliser un ordinateur dans le cloud. De plus, contacter l'administrateur du site web ou vous faire retirer d'une liste noire sont toujours des options.

Cependant, un blocage d'IP peut aussi être le signe de la présence de logiciels malveillants sur votre ordinateur, qui attaquent activement d'autres systèmes. Dans ce cas, l'utilisation d'un bon antivirus résoudra le problème.

PS : Voici quelques applications de sécurité pour transformer votre PC Windows en un véritable coffre-fort.