La protection des logiciels contre le piratage est un défi constant. Bien qu’il soit possible de renforcer la sécurité d’un logiciel lors de sa conception, seul un développement continu et actif peut garantir sa résistance durable face aux tentatives de piratage. Cette réalité s’applique tant aux applications que nous utilisons sur nos ordinateurs et appareils mobiles, qu’aux systèmes d’exploitation qui les animent.

Les failles zero-day : un danger imminent

Les applications et les systèmes d’exploitation sont régulièrement l’objet de découvertes de failles de sécurité. Cependant, les exploits zero-day sont particulièrement préoccupants. Une faille zero-day est une vulnérabilité présente dans la version actuelle d’un logiciel, activement utilisée. Ce type de faille est alarmant car le logiciel concerné est déjà déployé sur un grand nombre de systèmes, les rendant potentiellement vulnérables. Il suffit qu’un pirate informatique identifie un système exécutant le logiciel affecté pour pouvoir exploiter la vulnérabilité.

La correction d’une vulnérabilité zero-day

Avant de pouvoir être corrigée, une vulnérabilité zero-day doit d’abord être détectée. Malheureusement, il est fréquent que ces vulnérabilités soient découvertes après avoir été exploitées, ce qui souligne leur dangerosité. Le fabricant du logiciel peut découvrir la faille par lui-même, mais il est plus courant qu’il en prenne conscience suite à une brèche de sécurité de plus ou moins grande ampleur.

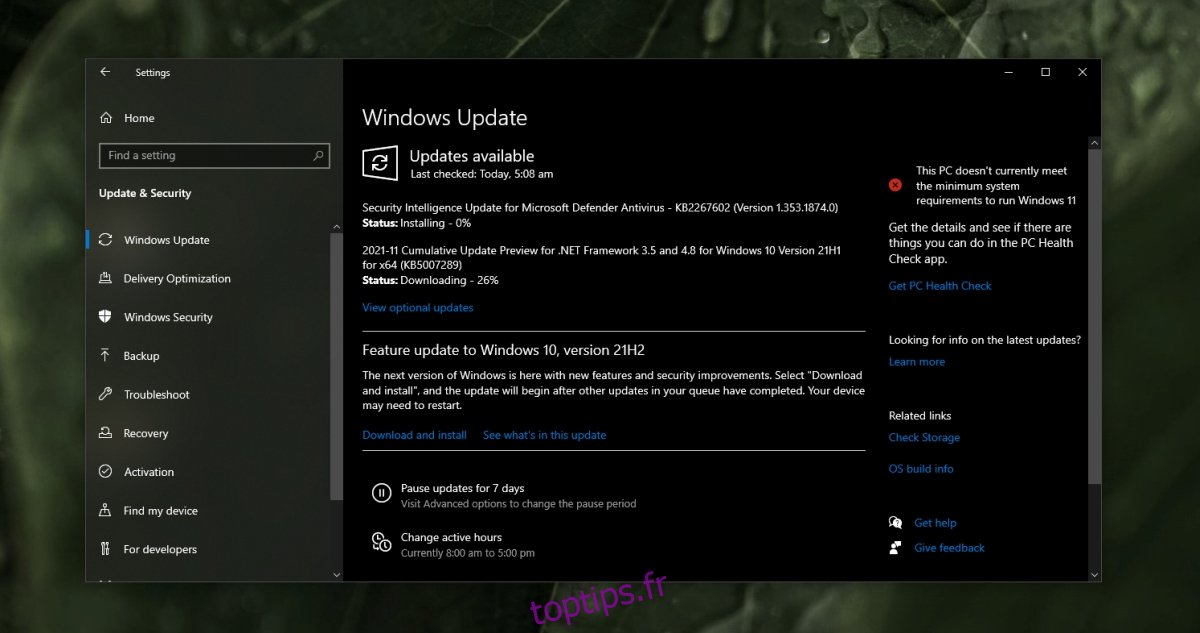

Une fois la vulnérabilité identifiée, un correctif doit être développé et diffusé. L’utilisateur doit donc patienter que le développeur de l’application ou du système d’exploitation corrige le problème et publie une mise à jour. L’installation de cette mise à jour est essentielle pour combler la faille de sécurité et protéger son système. En cas de négligence, la vulnérabilité persiste.

Les mesures à prendre

L’utilisateur final est souvent démuni face à une vulnérabilité zero-day. S’il s’agit d’une application dont on peut se passer, l’idéal est de cesser de l’utiliser jusqu’à la publication d’un correctif. En revanche, il est plus difficile de se passer d’un système d’exploitation. Dans ce cas, il faut être vigilant quant aux mises à jour disponibles et installer régulièrement les correctifs de sécurité dès qu’ils sont publiés.

Il est important de noter que, dans une telle situation, un antivirus peut ne pas être suffisant. Si l’application vulnérable peut être contenue par l’antivirus, celui-ci peut se révéler impuissant face à une vulnérabilité touchant le système d’exploitation.

Conclusion

Toute application peut être touchée par une vulnérabilité zero-day. Une fois exploitée, cette faille peut être utilisée pour accéder à d’autres applications. Par exemple, une faille zero-day dans un navigateur peut permettre à un pirate d’accéder aux fichiers stockés sur un disque dur. Il est donc primordial d’utiliser des applications à jour et faisant l’objet d’un développement actif. Ainsi, en cas de problème, la correction sera rapide et limitera les risques de perte de données.