Outils de numérisation à 10 ports pour une numérisation avancée par les administrateurs réseau

Détectez des milliers de ports en un clin d'œil ! Examinons comment les administrateurs réseau peuvent réaliser cette prouesse.

Comment déterminer les ports ouverts sur une adresse IP spécifique ou une série d'adresses au sein de votre réseau ?

L'inspection manuelle prendrait un temps considérable. Il est donc préférable d'utiliser des outils pour effectuer une analyse de ports rapide. J'avais déjà expliqué comment analyser les ports sur une adresse IP accessible via internet, et j'ai reçu des demandes concernant des outils d'analyse pour réseaux internes.

Diverses techniques d'analyse de ports existent, telles que TCP, FIN, ICMP, Idle, SYN, UDP, ACK, Windows, etc. Tous les scanners ne les proposent pas toutes, il est donc important de sélectionner celui qui répond le mieux à vos besoins.

Voici quelques outils performants.

Analyseur de Ports TCP

Comme son nom l'indique, cet outil se concentre exclusivement sur les ports TCP.

Analyseur de ports TCP exploite la méthode SYN et peut analyser jusqu'à 10 000 ports par seconde. Il est compatible uniquement avec Windows.

Nmap

Nmap (Network Mapper) est un outil de prédilection pour les administrateurs. Il peut être installé sur Windows, Linux, macOS ou compilé à partir du code source. Saviez-vous que Nmap est également un scanner de ports ?

Voici un exemple succinct.

Pour une analyse rapide des ports, utilisez la commande : nmap -F $ADRESSEIP

[[email protected] ~]# nmap -F xx.xx.xx.xx

Starting Nmap 5.51 ( http://nmap.org ) at 2019-03-19 07:36 UTC

Nmap scan report for xx.xx.xx.com (xx.xx.xx.xx)

Host is up (0.039s latency).

Not shown: 95 filtered ports

PORT STATE SERVICE

22/tcp closed ssh

80/tcp open http

443/tcp closed https

3389/tcp closed ms-term-serv

5656/tcp open abyss

Nmap done: 1 IP address (1 host up) scanned in 1.93 seconds

[[email protected] ~]#

Pour analyser les ports de manière séquentielle, la syntaxe -r est appropriée.

nmap -r $ADRESSEIP

Pour scanner une plage de ports spécifique, la syntaxe -p est utile. L'exemple ci-dessous analyse les ports de 80 à 444.

[[email protected] ~]# nmap -p80-444 xx.xx.xx.xx

Host is up (0.039s latency).

Not shown: 363 filtered ports

PORT STATE SERVICE

80/tcp open http

443/tcp closed https

Nmap done: 1 IP address (1 host up) scanned in 3.03 seconds

[[email protected] ~]#

Nmap est un outil open source très puissant. Si vous souhaitez approfondir vos connaissances, vous pouvez consulter ce cours sur le piratage éthique Nmap sur Udemy.

Netcat

Netcat est un outil de débogage réseau polyvalent avec une fonctionnalité d'analyse de port intégrée. Il peut être installé sur NetBSD, FreeBSD, Linux, macOS, etc.

Port Authority

Vous êtes souvent en déplacement ? Essayez Port Authority, un outil pratique pour explorer les périphériques réseau et analyser les adresses IP.

Comme vous le voyez, cet outil permet d'analyser des ports et plages de ports bien connus. Il est gratuit et peut également servir à :

- La détection d'IP

- L'analyse des empreintes SSH/HTTPS

- La recherche d'enregistrements DNS

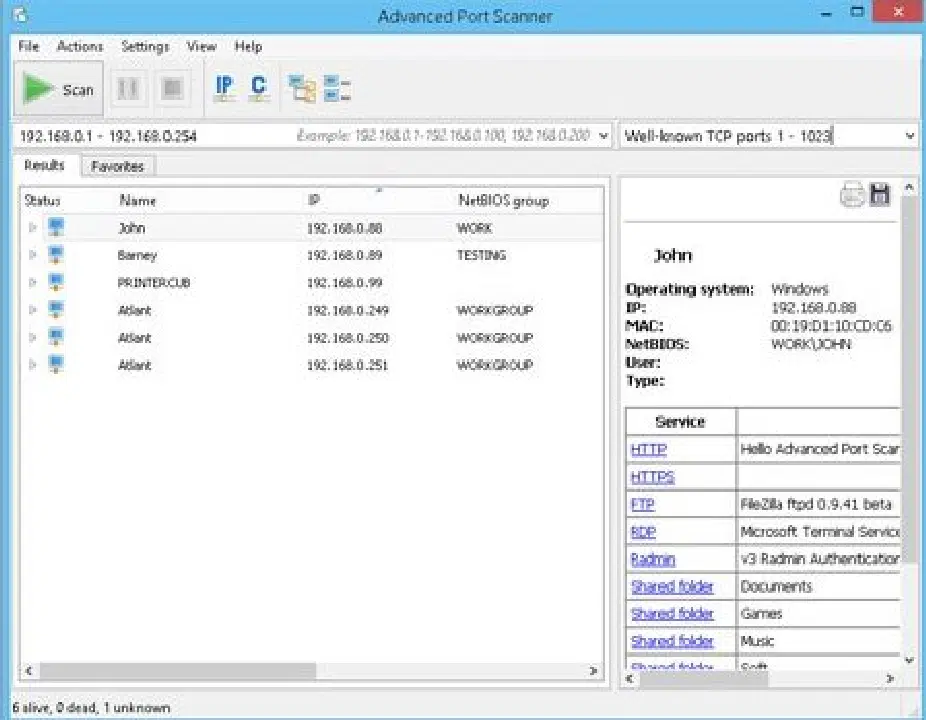

Advanced Port Scanner

Un outil gratuit pour vérifier les ports ouverts et les services qui y sont associés. Advanced Port Scanner est un scanner multithread, ce qui le rend très rapide.

Il permet également d'exécuter des commandes à distance via son interface graphique.

Network Scanner par MiTeC

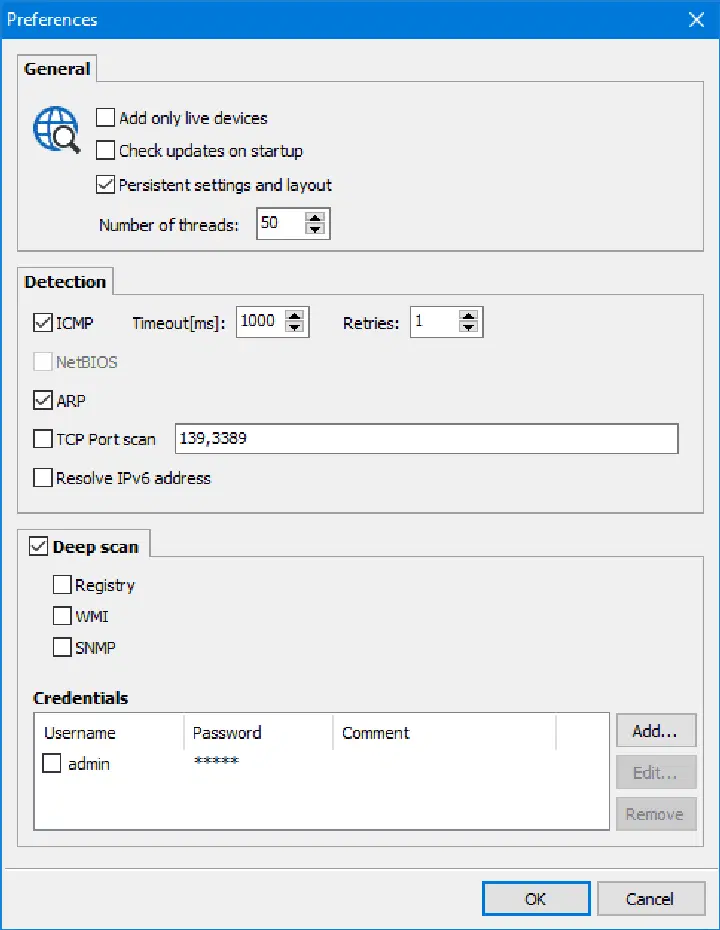

MiTeC propose un outil d'analyse polyvalent de pointe, pour analyser les IP, les ports, l'AD, NetBIOS, ICMP, SNMP. Il est disponible en téléchargement pour les principales versions de Windows (32 et 64 bits).

Il permet d'importer des listes de périphériques et d'exporter les données de résultats au format CSV. Il prend en charge l'analyse TCP et UDP, et inclut une fonction intégrée de vérification Whois.

PortQryUI

L'outil en ligne de commande Portqry de Microsoft est désormais disponible dans une interface graphique conviviale. PortQryUI propose les mêmes fonctionnalités que la ligne de commande, et fonctionne uniquement sous Windows.

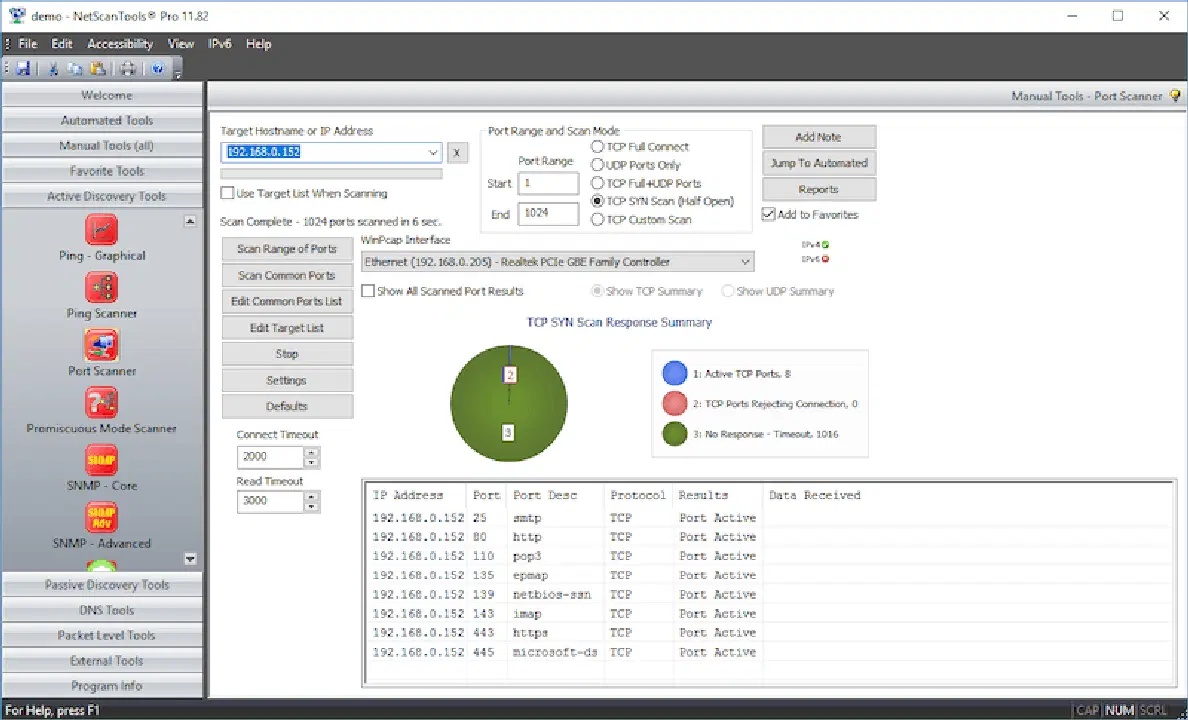

NetScanTools

NetScanTools est une boîte à outils premium regroupant plus de 50 outils pour DNS, Ping, SNMP, Discovery, Whois, ARP, Traceroute, etc.

Il prend en charge les cinq types d'analyses de ports suivants :

- Connexion TCP complète

- TCP SYN semi-ouvert

- UDP ICMP

- ICMP TCP/UDP

- Autre – une combinaison de SYN, URG, PSH, FIN, ACK, RST

Les résultats de l'analyse sont présentés dans un tableau de rapport clair.

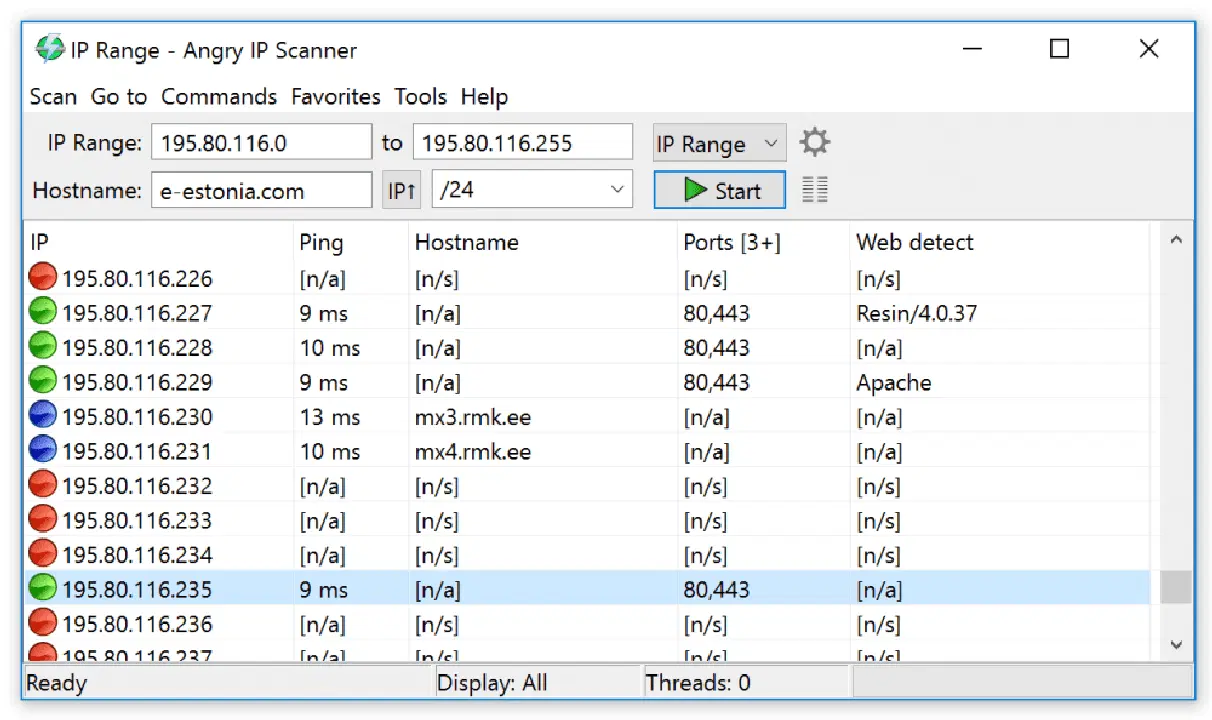

Angry IP Scanner

Angry IP Scanner est un outil d'analyse de réseau open source, disponible pour Linux, Windows et macOS X. Il permet d'analyser les adresses IP et les ports.

De plus, il peut extraire des informations NetBIOS, identifier des adresses IP préférées, détecter des serveurs Web, etc.

Les résultats de l'analyse peuvent être enregistrés aux formats CSV, TXT, XML, ou sous forme de listes de ports IP.

MASSCAN

C'est un scanner de port TCP qui fonctionne de manière similaire à Nmap. MASSCAN se vante d'être capable de scanner l'intégralité d'internet en seulement 5 minutes.

Bien qu'il soit principalement conçu pour Linux, il peut aussi fonctionner sur Windows, Mac, FreeBSD, etc.

Consultez leur dépôt GitHub pour de plus amples informations.

Conclusion

J'espère que les outils listés ci-dessus vous aideront dans l'analyse des ports sur un réseau interne ou une adresse IP publique. La plupart sont GRATUITS, donc n'hésitez pas à les essayer pour trouver celui qui vous convient le mieux.