Isolement du navigateur expliqué en 5 minutes ou moins

Les cybercriminels exploitent les navigateurs web comme porte d'entrée pour s'introduire dans les ordinateurs personnels ou les réseaux d'entreprises. Ils créent des sites web malveillants, capables d'implanter des logiciels nuisibles et de causer des dommages considérables. L'isolation du navigateur offre une barrière de protection pour votre navigation, bloquant ainsi ces attaques courantes.

Mais qu'est-ce que l'isolation du navigateur, comment fonctionne-t-elle, et quels avantages concrets apporte-t-elle ? C'est ce que nous allons éclaircir.

Qu'est-ce que l'isolation du navigateur ?

L'isolation du navigateur, aussi appelée isolation web, est une méthode de sécurisation qui confine votre activité de navigation dans un espace étanche, tel qu'une machine virtuelle, un environnement sandbox, ou le cloud. Elle agit comme un bouclier contre les risques inhérents à la navigation en ligne.

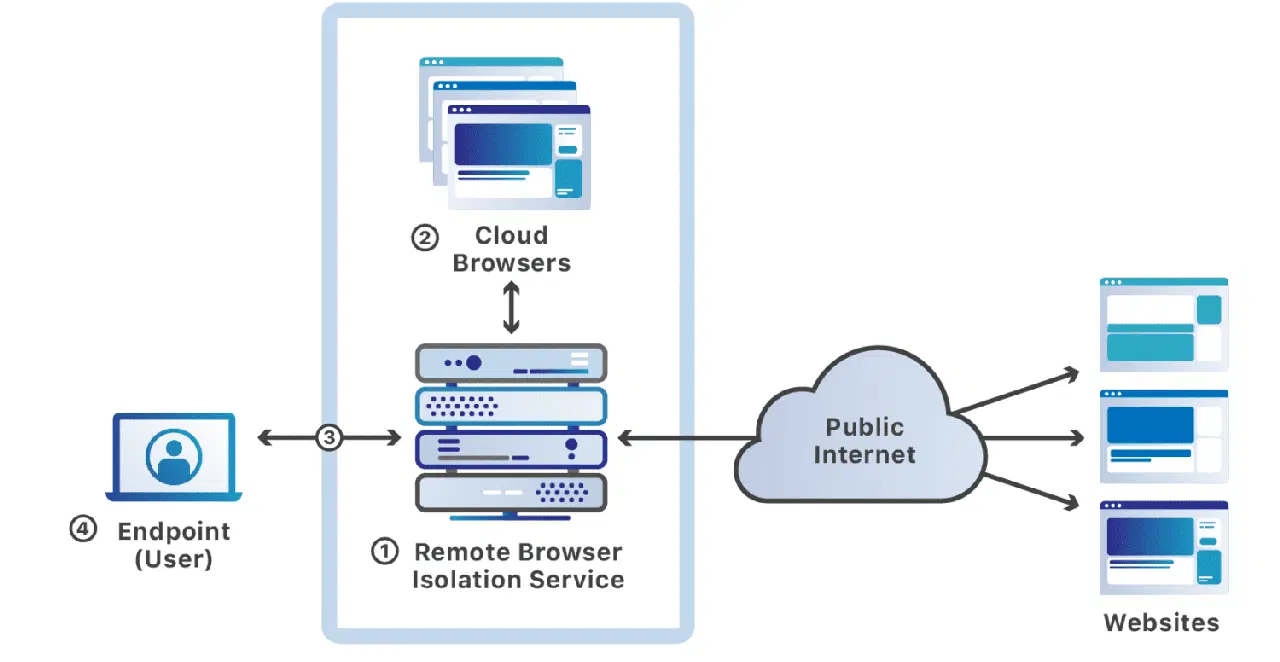

Image : Cloud Flare

Lorsque vous entrez l'adresse d'un site, votre navigateur charge le contenu et le code du serveur et l'exécute. Cela peut paraître anodin, mais c'est loin de l'être.

Un acteur malveillant peut concevoir un site ou une application web piégée avec du code malveillant, et vous en envoyer le lien par hameçonnage. En cliquant sur le lien, le code nuisible est automatiquement téléchargé, contaminant votre appareil ou réseau.

L'isolation du navigateur crée une protection supplémentaire en confinant votre navigation dans un environnement isolé.

Comment fonctionne l'isolation du navigateur

L'isolation du navigateur fonctionne en limitant l'activité de navigation à un environnement spécifique. Votre navigateur fonctionne dans son propre espace, sans interagir avec le système d'exploitation de votre appareil.

Si un logiciel malveillant est rencontré, il ne sort pas de cet environnement isolé, préservant ainsi votre appareil.

L'isolation web peut fonctionner de diverses manières, mais le processus typique inclut :

- L'activité de navigation est détachée de votre système et exécutée dans un environnement virtuel ou sur le cloud.

- L'environnement du navigateur est automatiquement supprimé après chaque session, éliminant tout code ou contenu malveillant qui aurait pu être rencontré.

- Quand vous relancez le navigateur virtuel sécurisé, il est vierge, sans trace de logiciels nuisibles.

L'isolation du navigateur permet aux utilisateurs de naviguer normalement tout en protégeant leur appareil et leur réseau des menaces en ligne.

L'utilisateur ne constate aucune différence, comme si le navigateur s'exécutait directement sur son ordinateur.

Les différents types d'isolation du navigateur

Voici les trois principales techniques d'isolation du navigateur.

#1. Isolation distante du navigateur

Image : Cloud Flare

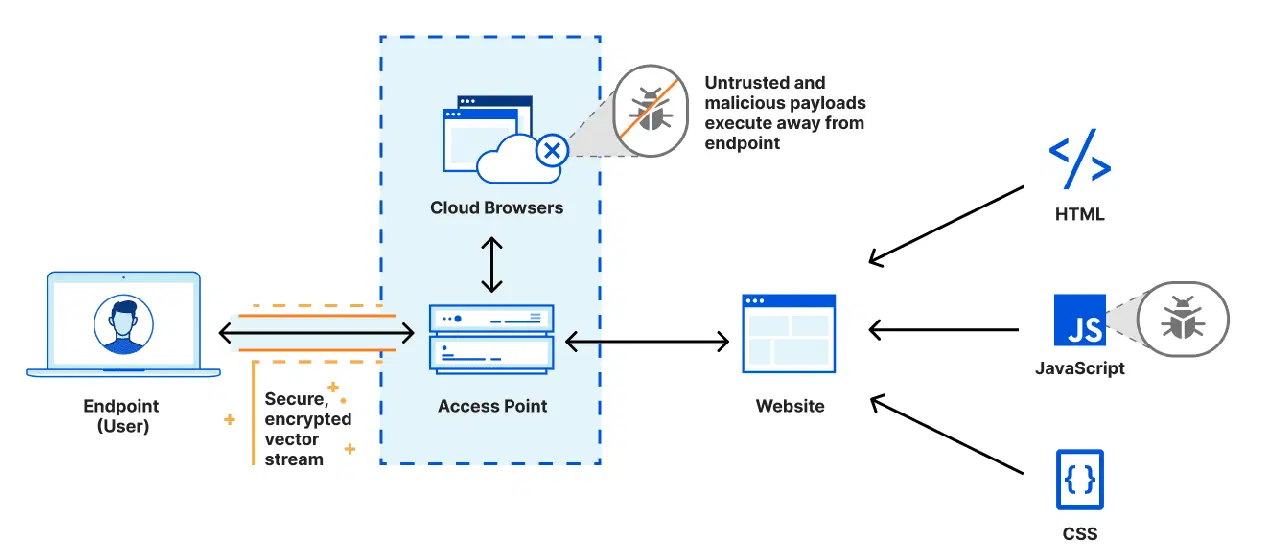

Image : Cloud Flare

Dans l'isolation distante (RBI), la session de navigation est hébergée sur un serveur distant, séparé de l'appareil et du réseau de l'utilisateur.

Le RBI charge les pages et exécute le code JavaScript sur un serveur cloud, ce qui protège le réseau interne d'une entreprise des contenus malveillants, téléchargements dangereux et autres menaces web.

Comment fonctionne l'isolation distante concrètement ?

Les méthodes de fonctionnement principales sont :

- Le fournisseur envoie des images ou des vidéos de l'activité de navigation aux utilisateurs. C'est la "diffusion de pixels". Les utilisateurs ne reçoivent que des pixels, pas de code, ce qui empêche l'exécution de code malveillant sur leurs appareils.

- Les fournisseurs ouvrent et réécrivent les pages web pour supprimer le contenu malveillant avant de les envoyer. C'est la technique de mise en miroir DOM.

#2. Isolation du navigateur sur site

L'isolation sur site protège les utilisateurs de la même manière que l'isolation distante, mais l'activité de navigation est hébergée sur les serveurs de l'entreprise.

L'inconvénient est que l'entreprise doit gérer ses propres serveurs, ce qui peut être coûteux.

De plus, l'isolation a lieu généralement à l'intérieur du pare-feu de l'entreprise. Les appareils des utilisateurs sont protégés du JavaScript malveillant, mais le réseau interne reste potentiellement vulnérable.

L'isolation distante ou basée sur le cloud est donc souvent préférable.

#3. Isolation du navigateur côté client

Avec l'isolation côté client, les pages et applications web se chargent et le code JavaScript s'exécute sur l'appareil de l'utilisateur, mais dans un environnement isolé (sandboxing ou virtualisation).

L'isolation empêche le téléchargement de code nuisible, mais l'isolation côté client charge le contenu potentiellement dangereux sur l'appareil, même dans une machine virtuelle. Cela présente toujours un risque. C'est pourquoi les entreprises évitent généralement l'isolation côté client.

Pourquoi un environnement de navigateur isolé est-il nécessaire ?

La plupart des navigateurs web exécutent automatiquement tout code JavaScript associé aux pages. Les pirates peuvent exploiter le JavaScript malveillant pour infiltrer les systèmes et les réseaux.

Voici les menaces que l'isolation du navigateur peut atténuer :

#2. Attaques par téléchargement furtif

Les pirates exploitent les failles des navigateurs pour installer du code malveillant. Des sites diffusant des publicités nuisibles peuvent aussi télécharger du code sur les systèmes des utilisateurs. L'isolation du navigateur, quant à elle, isole le code malveillant dans un environnement distinct (serveur distant), loin de l'appareil local.

#3. Détournement de clic

Le détournement de clic consiste à faire croire à l'utilisateur qu'il clique sur une chose, alors qu'il en clique sur une autre. Les pirates détournent ainsi le trafic vers des sites frauduleux, génèrent des revenus publicitaires fictifs, ou téléchargent des logiciels malveillants.

Les navigateurs virtuels bloquent souvent la majorité du code nuisible diffusé par les publicités et sites tiers.

#4. Publicité malveillante

Les pirates injectent du code malveillant dans les réseaux publicitaires. Lorsque les publicités malveillantes sont affichées, le code s'exécute, infectant les appareils. L'isolation du navigateur empêche l'exécution de code local, assurant la protection des appareils.

L'exécution du code se fait dans un environnement isolé, souvent sur le cloud, protégeant les appareils locaux.

#5. Scripts intersites

Les pirates injectent du code malveillant dans des sites web populaires pour installer des logiciels nuisibles sur les appareils des visiteurs.

L'isolation du navigateur assure la sécurité de votre appareil, car l'exécution du code a lieu dans un environnement isolé, sur le cloud, loin de votre appareil.

#6. Attaques de redirection par hameçonnage

Les pirates conçoivent des sites d'hameçonnage pour installer des logiciels malveillants, voler des identifiants et extorquer de l'argent.

Vous pensez être sur un site légitime, mais il s'agit d'un site créé par un acteur malveillant.

Les fournisseurs d'isolation du navigateur réputés intègrent une technologie de sécurité web de pointe pour bloquer les sites d'hameçonnage "zéro jour", vous empêchant de les visiter.

#7. Attaques du type "navigateur sur le chemin"

Les cybercriminels peuvent espionner les sessions de navigation, modifier le contenu et usurper l'identité des utilisateurs via une attaque de navigateur sur le chemin. L'isolation du navigateur réduit les dommages en empêchant l'accès aux ressources de l'entreprise depuis le navigateur.

Avantages de l'isolation du navigateur

Voici les principaux avantages de l'implémentation de l'isolation du navigateur dans votre entreprise.

Protection contre les attaques web

Séparer les sessions de navigation de votre appareil prévient les attaques web telles que logiciels malveillants, téléchargements furtifs et détournement de clic.

Gain de temps pour les administrateurs informatiques

Les administrateurs informatiques mettent traditionnellement en liste noire les sites malveillants et surveillent les alertes lorsque les utilisateurs accèdent à des sites dangereux.

L'isolation du navigateur soulage cette charge. Le code malveillant ne pouvant quitter l'environnement isolé, il n'est plus nécessaire d'utiliser des solutions de filtrage web.

Amélioration de la productivité

Parfois, les organisations restreignent l'accès au web pour des raisons de sécurité. Les employés ne peuvent pas télécharger de PDF ou autres documents, à cause du risque de logiciels malveillants cachés.

Les restrictions d'accès au web peuvent nuire à la productivité. Avec l'isolation du navigateur, les employés peuvent naviguer en toute sécurité sans restriction, améliorant ainsi leur efficacité.

Protection contre le hameçonnage

L'isolation du navigateur protège contre les attaques de hameçonnage. Les emails sont ouverts sur un serveur distant, les pièces jointes malveillantes ou code nuisible n'atteignent pas les appareils locaux.

Les principaux fournisseurs d'isolation utilisent des technologies de pointe pour bloquer les sites et emails de phishing.

Analyse du comportement

L'isolation du navigateur permet de recueillir des données sur les activités web des employés. Cela permet d'identifier les menaces internes et d'implémenter des mesures correctives.

Réduction des solutions de sécurité des terminaux complexes

L'isolation du navigateur, avec les sessions de navigation sur le cloud ou un environnement virtuel, empêche les logiciels malveillants et autres menaces d'atteindre les appareils des utilisateurs.

Les entreprises n'ont donc plus besoin de solutions de sécurité des terminaux aussi complexes.

Comment choisir le meilleur outil d'isolation du navigateur

Lorsque vous choisissez une solution, assurez-vous qu'elle possède ces fonctionnalités :

- Intégration avec les messageries populaires pour la protection contre l'hameçonnage. Tous les liens de vos emails doivent s'ouvrir dans un environnement isolé sur le cloud, empêchant le téléchargement de code malveillant.

- Configuration des pages web en lecture seule pour les pages suspectes ou inconnues, pour éviter le vol d'identifiants.

- Contrôle et gestion des politiques de navigation de l'entreprise, en fonction de l'emplacement de l'utilisateur, de la catégorie d'URL, etc.

- Architecture zéro confiance et expérience de navigation rapide.

La solution doit permettre de désactiver ou activer le téléchargement et le téléversement.

Quelques solutions réputées sont Apozy, Silo, Kasm Workspaces, Seraphic Web Security et Puffin Cloud Isolation.

Isolation du navigateur et architecture de sécurité Zero Trust

Le modèle Zero Trust est une approche de sécurité qui se focalise sur la vérification systématique, sans faire confiance à personne.

Il faut considérer que les utilisateurs, applications et le trafic web ne sont pas dignes de confiance par défaut. Un site visité 500 fois en toute sécurité peut infecter le système la 501e fois.

Pour mettre en œuvre le principe Zero Trust, il faut vérifier chaque site web à chaque chargement pour détecter un contenu malveillant. L'isolation du navigateur y contribue.

L'isolation du navigateur empêche les attaques web en confinant l'activité de navigation dans un environnement isolé, sans dépendre du comportement prudent des employés.

Défis de la technologie d'isolation du navigateur

L'isolation du navigateur renforce la cybersécurité, mais il faut tenir compte de certains inconvénients en termes d'informatique et d'expérience utilisateur.

Protection inadéquate

Avec la mise en miroir DOM, certains types de contenu malveillant sont filtrés avant l'envoi des pages web aux utilisateurs.

Cependant, des pages de phishing sophistiquées peuvent dissimuler du contenu malveillant, comme d'autres types de contenu autorisés par le fournisseur d'isolation. Cela peut rendre les appareils vulnérables aux attaques web.

Support limité de certains sites web

Quand une solution d'isolation supprime du contenu malveillant (technique de mise en miroir DOM), cela peut casser certaines pages web, qui ne s'affichent plus correctement ou pas du tout.

Les propriétaires de sites web modifient souvent leurs sites, ce qui peut perturber la fonctionnalité de reconstruction DOM.

Lenteur due à la latence

Avec l'isolation distante, tout le trafic web des employés transite par le système cloud. Il peut y avoir une latence, ce qui dégrade l'expérience utilisateur.

Budget insuffisant

L'isolation distante implique le routage et l'analyse du trafic web sur le cloud. La diffusion de pixels chiffrés nécessite beaucoup de bande passante et de puissance de traitement. Le déploiement de ces solutions pour tous les employés peut s'avérer coûteux pour de nombreuses entreprises.

Conclusion

Les navigateurs web sont indispensables pour accéder au web. Mais les navigateurs traditionnels n'offrent pas une protection optimale contre le phishing, les logiciels malveillants, le détournement de clic, etc. L'utilisation de l'isolation du navigateur s'avère donc nécessaire pour protéger vos données et systèmes.

Même si vous n'êtes pas dans un cadre professionnel, vous pouvez bénéficier des mêmes avantages de sécurité en utilisant l'isolation du navigateur. Après tout, les pirates ne font pas de discrimination lorsqu'il s'agit de cibler des individus.

Vous pouvez également consulter le guide ultime pour sécuriser Google Chrome.