Comment scanner les ports ouverts sur un PC Linux avec Zenmap

Exposer des ports réseau vulnérables est une pratique risquée, même en utilisant un système d'exploitation robuste tel que Linux. Ces ports ouverts représentent une porte d'entrée pour les intrusions malveillantes, permettant à des individus non autorisés d'accéder à votre machine Linux. Il est donc crucial de surveiller l'état de vos ports, qu'ils concernent votre ordinateur ou d'autres équipements de votre réseau. L'analyse régulière de ces ports permet d'identifier et de fermer ceux qui ne sont pas indispensables.

Analyse des ports actifs

Pour l'analyse des ports, Zenmap est un outil de référence. Cette interface graphique, largement reconnue pour Nmap sous Linux, est un standard dans le domaine de la sécurité informatique. Sa facilité d'installation sur la plupart des distributions Linux courantes en fait un choix populaire. En effet, il est souvent disponible dans les dépôts de logiciels de la distribution utilisée.

Pour procéder à son installation, ouvrez un terminal et suivez les instructions correspondantes à votre système d'exploitation.

Ubuntu

Sur Ubuntu, l'installation de la dernière version de Zenmap est généralement simple, étant donné que Canonical la propose dans ses sources de logiciels principales. Vous pouvez l'installer via le "Centre de logiciels Ubuntu" en recherchant "Zenmap" et en cliquant sur "Installer". Une alternative est d'utiliser la commande suivante dans un terminal :

sudo apt install zenmap

Debian

Debian propose une version de Zenmap facilement installable via ses sources de logiciels. Cependant, il faut noter que cette version peut être antérieure à la dernière version disponible. Si vous avez besoin d'une version plus récente, les backports Debian peuvent être une solution à considérer.

sudo apt install zenmap

Arch Linux

Dans le cas d'Arch Linux, le paquet "Zenmap" n'est pas disponible dans les dépôts officiels. Les utilisateurs souhaitant utiliser l'interface graphique pour Nmap devront installer le paquet nmap via Pacman. Cette action installera également Zenmap.

sudo pacman -S nmap

Fedora

Fedora Linux ne contient pas de paquet "Zenmap". Par conséquent, les utilisateurs de Fedora voulant utiliser Zenmap devront installer nmap-frontend. Vous pouvez utiliser l'outil DNF dans le terminal pour installer le logiciel.

sudo dnf install -y nmap-frontend

OpenSUSE

OpenSUSE distribue Zenmap via le référentiel de logiciels "OSS all". Il est donc essentiel de vérifier que ce référentiel est activé sur votre système. Une fois cette vérification faite, le gestionnaire de paquets Zypper permettra l'installation.

sudo zypper in zenmap

Linux générique

Il est possible que Zenmap soit présent dans les sources de logiciels de votre distribution. Effectuez une recherche pour "zenmap" et installez-le. Une autre possibilité est de compiler le programme à partir des sources. Suivez ces étapes :

Étape 1 : Téléchargez le code source de Zenmap avec wget.

wget https://nmap.org/dist/nmap-7.70.tar.bz2

Étape 2 : Décompressez l'archive Tar.

bzip2 -cd nmap-*.tar.bz2 | tar xvf -

Étape 3 : Naviguez dans le répertoire du code source.

cd nmap-*

Étape 4 : Configurez, compilez et installez le programme.

./configure make sudo make install

Comment utiliser Zenmap

Zenmap est un outil d'une grande puissance, permettant d'identifier les ports ouverts sur pratiquement n'importe quelle machine, à condition de connaître son adresse IP. L'objectif ici étant d'améliorer la sécurité, il est essentiel d'utiliser cet outil à des fins légitimes.

Pour lancer une analyse, il est nécessaire d'exécuter Zenmap en tant que superutilisateur (root). Sans cela, certaines fonctionnalités cruciales ne seront pas accessibles. Ouvrez un terminal et entrez la commande suivante pour démarrer l'application avec les privilèges root :

sudo zenmap

Une fois l'application lancée, vous êtes prêt à analyser les ports. Entrez l'adresse IP cible dans la section "Cible". Il est ensuite nécessaire de choisir le type d'analyse à effectuer. Généralement, l'analyse des ports est un processus qui peut être long. Si votre objectif est simplement d'avoir une idée générale des ports potentiellement ouverts, l'option "Rapide" est un bon choix.

Pour démarrer une analyse rapide, sélectionnez "Rapide" dans le menu déroulant du profil.

Une fois le profil sélectionné, cliquez sur le bouton "Scan".

Les analyses rapides dans Zenmap s'exécutent rapidement et permettent de trouver les ouvertures via l'analyse des ports courants. Consultez les résultats de l'analyse des ports dans l'onglet "Ports / Hôtes".

Vous avez aussi la possibilité de réaliser une analyse approfondie des ports sur un réseau en choisissant l'option "Analyse intense" dans le menu déroulant du profil.

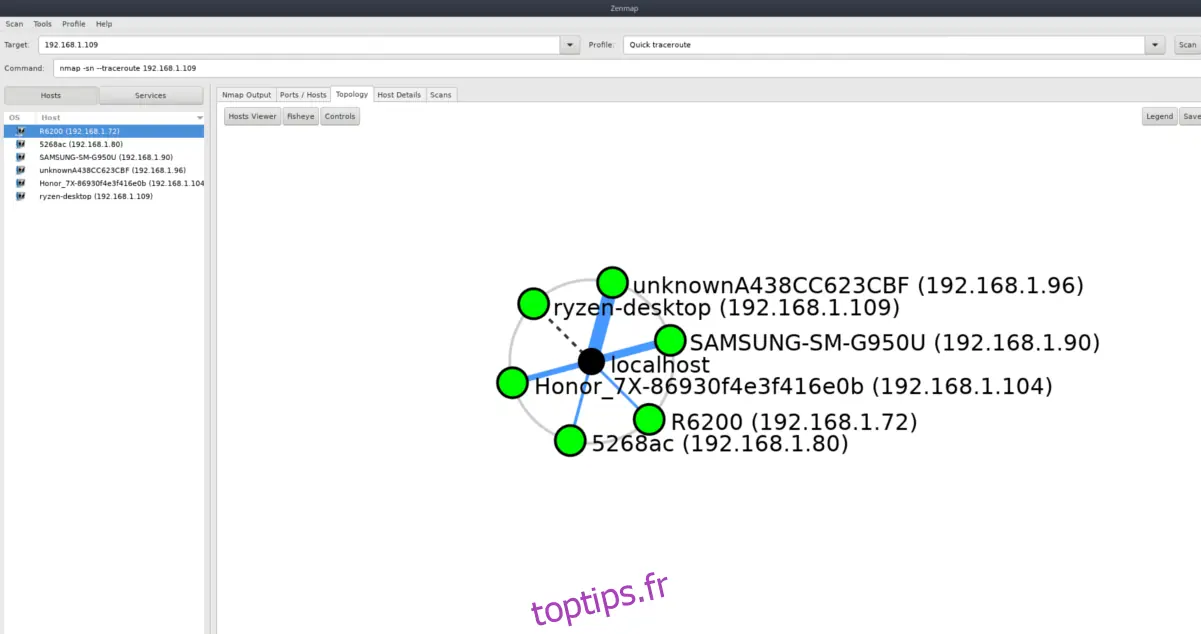

Traceroute

Les fonctionnalités de Zenmap ne se limitent pas à l'analyse des ports. C'est aussi un excellent outil graphique pour réaliser des traceroutes. De plus, chaque traceroute réalisé est mis en évidence dans l'onglet Topologie.

Pour effectuer un traceroute, saisissez une adresse IP ou un nom d'hôte dans la section cible. Choisissez ensuite "Traceroute rapide" dans le menu profil puis cliquez sur "Scan".

Laissez Zenmap effectuer le traceroute. Une fois terminé, accédez à l'onglet "Topologie".

Dans cet onglet, Zenmap affiche une représentation des différents équipements réseaux détectés. Sélectionnez l'équipement sur lequel vous avez fait le traceroute, faites un clic droit, puis choisissez "Traceroute" pour voir les sauts effectués par l'équipement. Les lignes bleues montrent les chemins utilisés par l'équipement réseau.