Comment configurer les clés d'accès sur votre compte Google

Les mots de passe, longtemps considérés comme la pierre angulaire de la sécurité de nos comptes en ligne, suscitent désormais des interrogations quant à leur efficacité réelle.

Nos mots de passe sont souvent des combinaisons d'éléments personnels tels que des noms d'animaux, des dates marquantes ou des événements importants, des informations qui peuvent être facilement récupérées à partir de nos profils sur les réseaux sociaux.

De plus, la nécessité d'utiliser des mots de passe différents pour chaque compte, afin d'éviter des compromissions en cas de fuite, complexifie encore davantage la gestion et la mémorisation de ces précieux sésames.

Source des images : blog.google

Un article de blog de Google a annoncé "Le début de la fin du mot de passe". En effet, une tendance se dessine vers l'abandon progressif des mots de passe. Des géants de la technologie comme Google, Apple et Microsoft mènent cette transition en proposant des alternatives plus robustes et sécurisées.

Cet article explore en détail les clés d'accès, leur fonctionnement et leurs avantages, et vous guidera pas à pas dans la configuration de cette nouvelle méthode d'authentification sur votre compte Google.

Que sont les clés d'accès ?

Les clés d'accès représentent une approche novatrice pour l'authentification, plus sûre et efficace que les mots de passe traditionnels. Elles éliminent la nécessité de se souvenir de mots de passe et de noms d'utilisateur. Cette nouvelle méthode remplace le système d'authentification conventionnel, souvent vulnérable au piratage, à l'hameçonnage et aux violations de données, par un mécanisme beaucoup plus sécurisé.

Contrairement aux mots de passe, les clés d'accès n'exigent pas de mémorisation. Elles exploitent des méthodes telles que les codes PIN, les schémas de déverrouillage ou les capteurs biométriques (reconnaissance d'empreinte digitale ou faciale) pour vérifier votre identité avant d'autoriser l'accès à votre compte. Pour utiliser cette technologie, les utilisateurs doivent disposer d'appareils compatibles.

Malgré les recommandations des experts en sécurité préconisant l'utilisation de mots de passe complexes et uniques pour chaque compte, de nombreux utilisateurs continuent d'utiliser des mots de passe faibles et les mêmes identifiants pour plusieurs plateformes. Cette habitude augmente les vulnérabilités associées aux systèmes d'authentification basés sur les mots de passe.

C'est dans ce contexte que le World Wide Web Consortium (W3C) et la FIDO Alliance, organisation pionnière dans la réduction de l'utilisation des mots de passe, ont développé les clés d'accès.

Le développement de cette nouvelle technologie résulte des failles de sécurité inhérentes aux mots de passe. Ces vulnérabilités ont conduit à l'adoption de l'authentification à deux facteurs, qui devait agir comme une deuxième barrière de protection avant qu'un utilisateur ne puisse accéder à son compte, ainsi que le recours aux gestionnaires de mots de passe, outils censés aider les utilisateurs à gérer leurs multiples identifiants.

Comment fonctionnent les clés d'accès ?

Les clés d'accès exploitent une API d'authentification web, WebAuthn. Cette méthode repose sur la cryptographie à clé publique, où une paire de clés (publique et privée) est utilisée pour confirmer que l'utilisateur est bien le propriétaire du compte.

Alors que l'accès à un compte avec un mot de passe traditionnel est possible pour quiconque le connaît, indépendamment du lieu, les clés d'accès mettent en place un contrôle d'identité plus rigoureux.

La clé publique est stockée sur le site web ou l'application où vous avez créé la clé d'accès. La clé privée, quant à elle, est stockée de manière sécurisée sur l'appareil utilisé lors de la création de la clé d'accès, et n'est accessible que depuis cet appareil.

La clé privée n'est stockée sur aucune plateforme cloud, ce qui la rend plus difficile à pirater, renforçant ainsi la sécurité de la clé d'accès. Imaginons que vous souhaitez vous connecter à votre compte Google avec une clé d'accès :

Votre clé d'accès, souvenez-vous, est constituée de deux clés. Google, qui détient votre clé publique, envoie un défi chiffré à votre appareil.

Dès réception de ce défi chiffré, vous devez déverrouiller votre téléphone (par code PIN, schéma ou reconnaissance faciale), ce qui va permettre de signer le défi avec votre clé privée et de le transmettre à Google.

Google vérifie alors cette signature avec une copie de la clé publique. Si les deux clés correspondent, le défi chiffré est déchiffré, et Google est assuré de votre identité. Le fonctionnement de la clé d'accès est donc similaire à l'authentification à deux facteurs, mais avec une sécurité accrue.

Pourquoi les clés d'accès sont-elles meilleures ?

Plus sûres et plus robustes que les mots de passe

Les clés d'accès exploitent la cryptographie à clé publique, une méthode d'authentification plus sûre. Elles résistent mieux à l'hameçonnage et aux autres types d'attaques que les mots de passe. Votre clé privée n'est jamais partagée sur le cloud, garantissant que vous seul avez accès à votre compte.

Pratiques

Contrairement aux mots de passe, qui demandent une mémorisation précise des majuscules et des caractères spéciaux, les clés d'accès s'appuient sur des capteurs biométriques pour confirmer votre identité. Ces capteurs gèrent l'envoi et l'authentification de votre identité, vous libérant ainsi de la crainte d'oublier vos mots de passe.

Aucune violation possible

Bien que la vérification de votre identité nécessite à la fois la clé publique et la clé privée, et que la clé publique soit accessible publiquement sur le cloud du site web, elle ne peut être rétro-ingénierisée pour accéder à votre clé privée. Votre compte demeure donc impénétrable, même en cas de violation.

Une meilleure expérience utilisateur

Comme mentionné précédemment, les clés d'accès éliminent la nécessité de mémoriser constamment tous vos mots de passe. De plus, elles suppriment le risque d'oubli et de perte d'accès à votre compte. Ces avantages rendent l'authentification plus conviviale et transparente.

Configuration de la clé d'accès sur votre compte Google

Google a annoncé l'intégration des clés d'accès lors de la journée mondiale du mot de passe en 2022. Aujourd'hui, les utilisateurs ont la possibilité d'activer cette fonctionnalité pour remplacer l'authentification basée sur le mot de passe. Voici un guide pas à pas pour activer les clés d'accès sur votre compte Google existant :

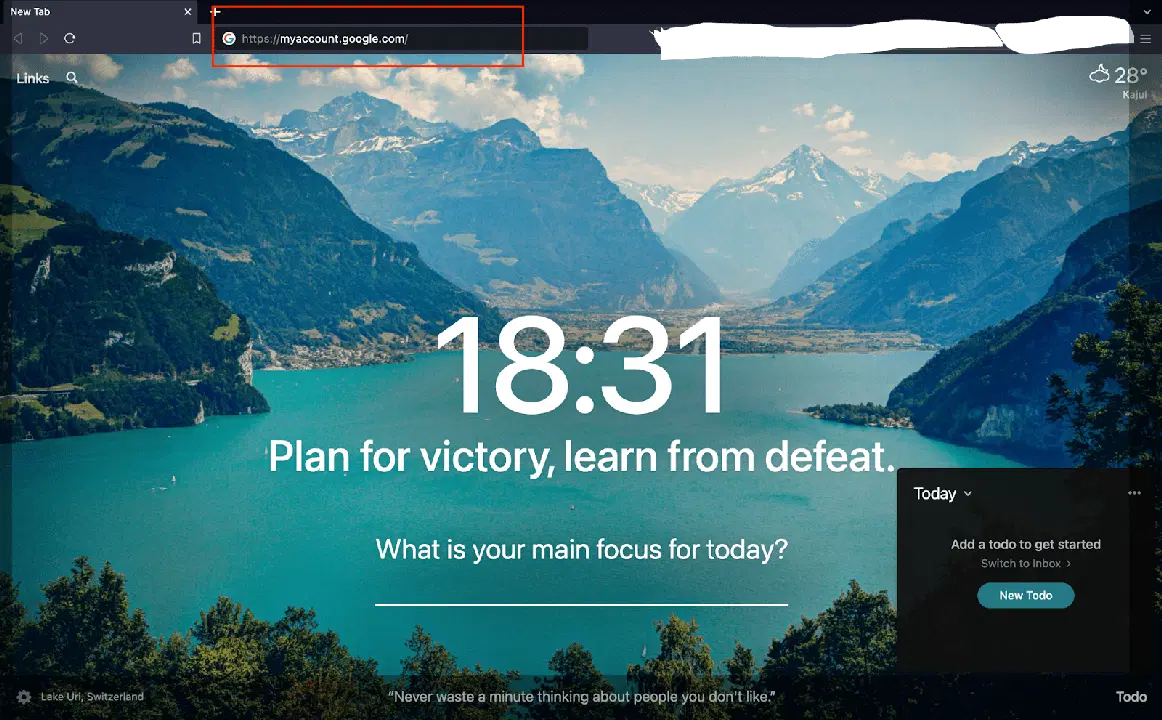

- Allez sur moncompte.google.com ou cliquez sur l'image de votre compte dans le coin droit de la page de recherche de votre navigateur.

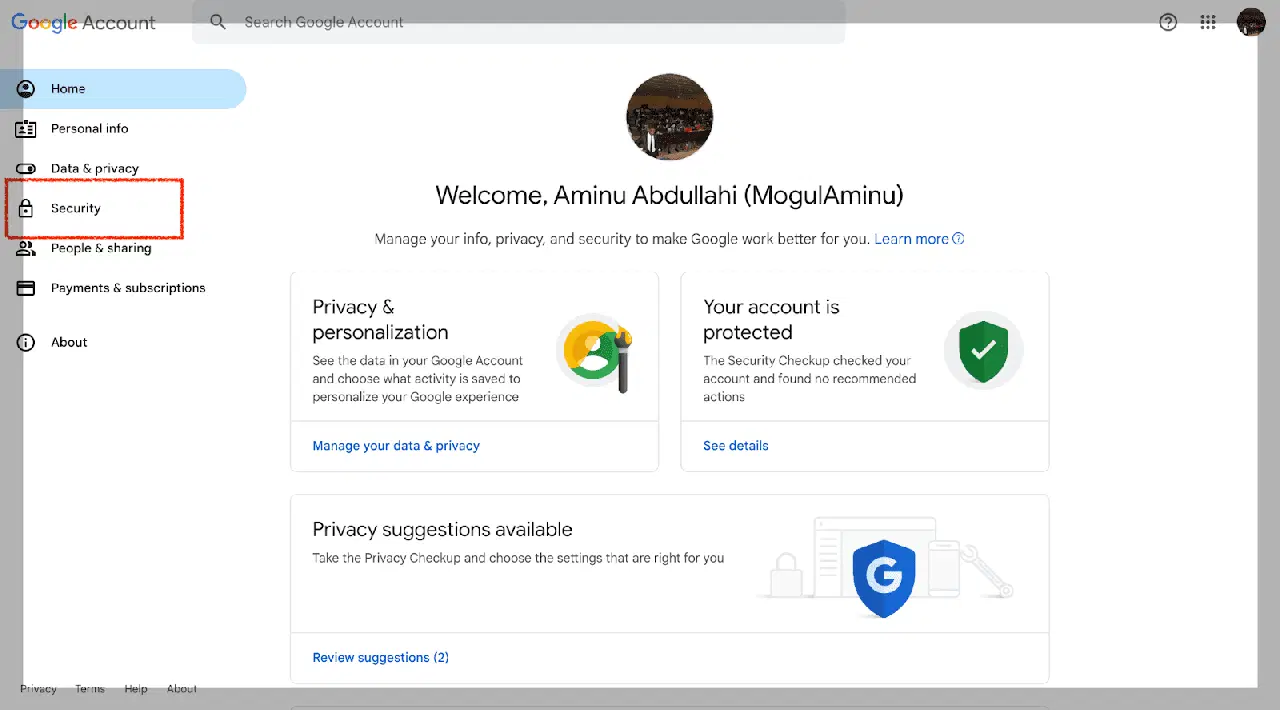

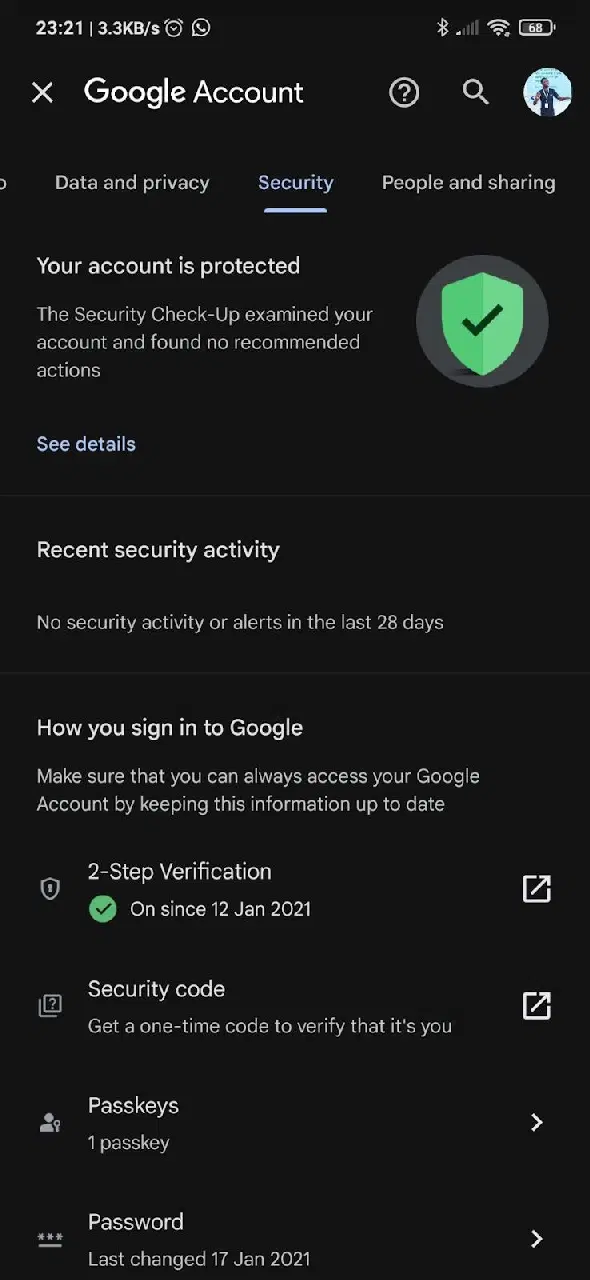

- Dans le menu de gauche, cliquez sur "Sécurité".

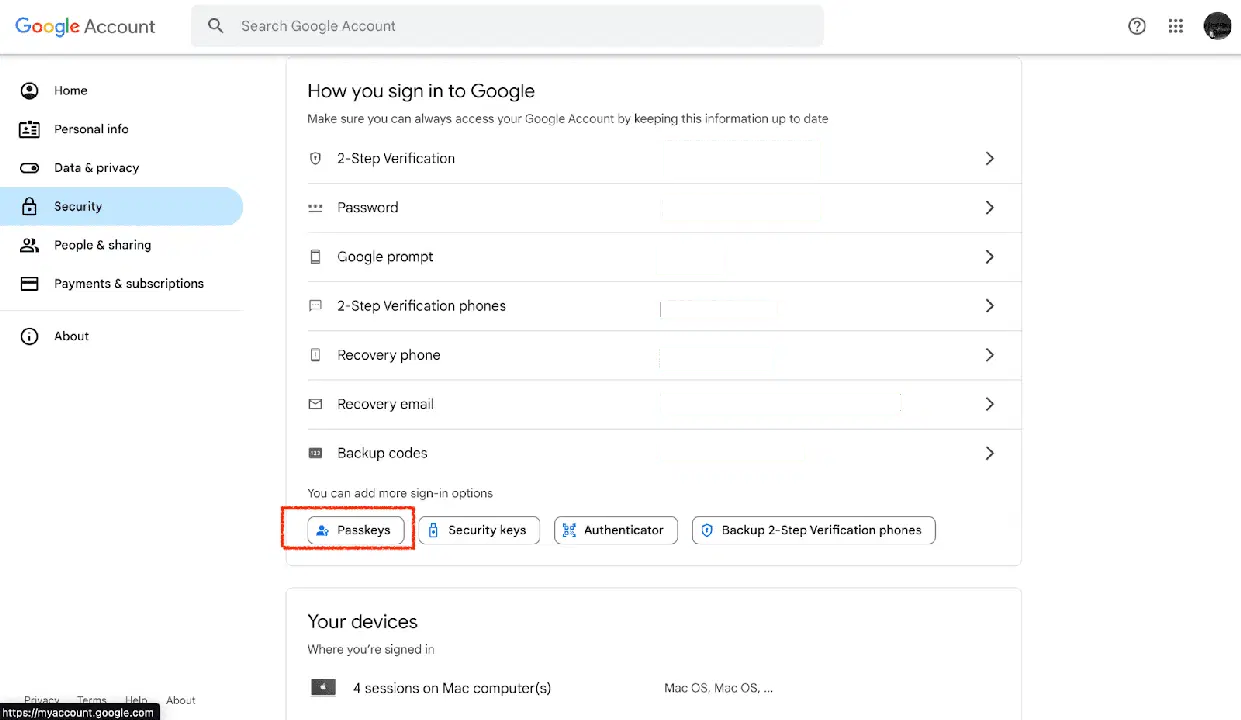

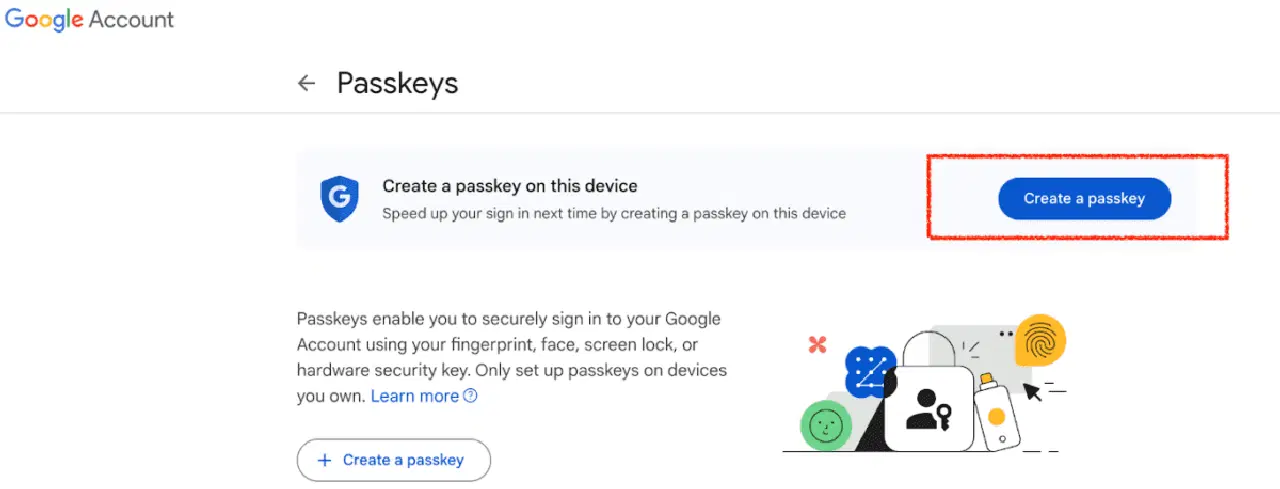

- Dans la section "Comment vous connecter à Google", cliquez sur "Clés d'accès".

- Sélectionnez "Utiliser les clés d'accès" ou cliquez sur le bouton de création d'une clé d'accès. Suivez les instructions pour finaliser la configuration sur votre appareil.

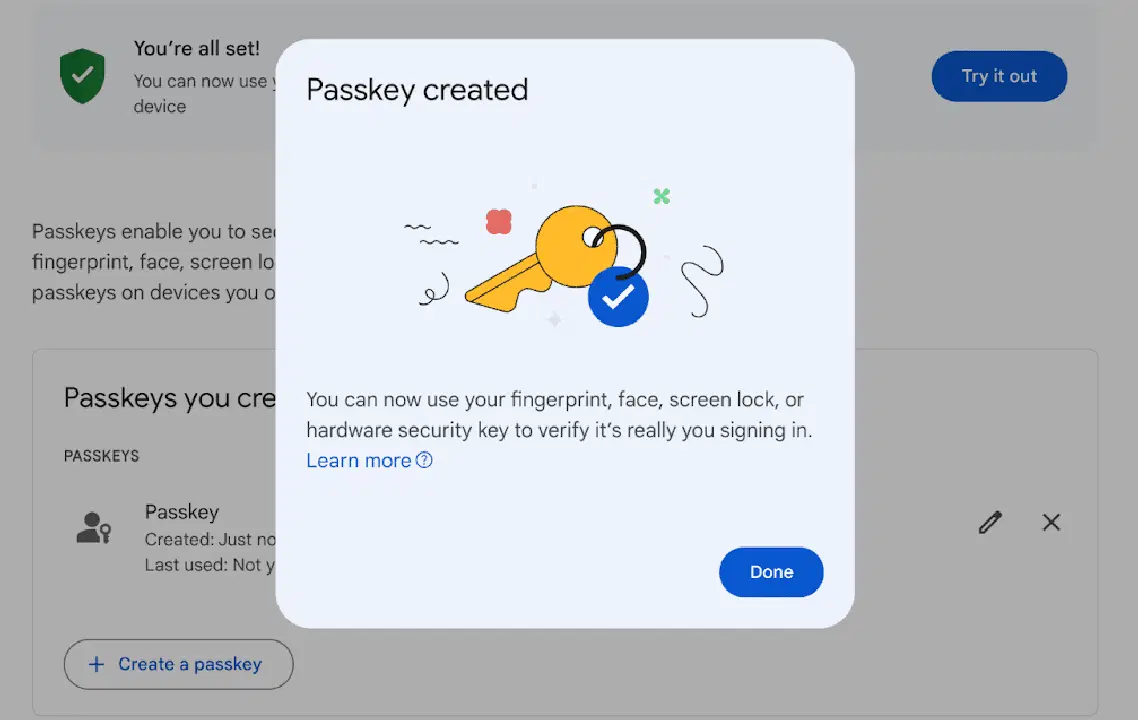

- La configuration est terminée !

Félicitations, vous avez activé les clés d'accès et vous n'avez plus besoin de mot de passe pour vous connecter !

Activer les clés d'accès sur mobile (Android)

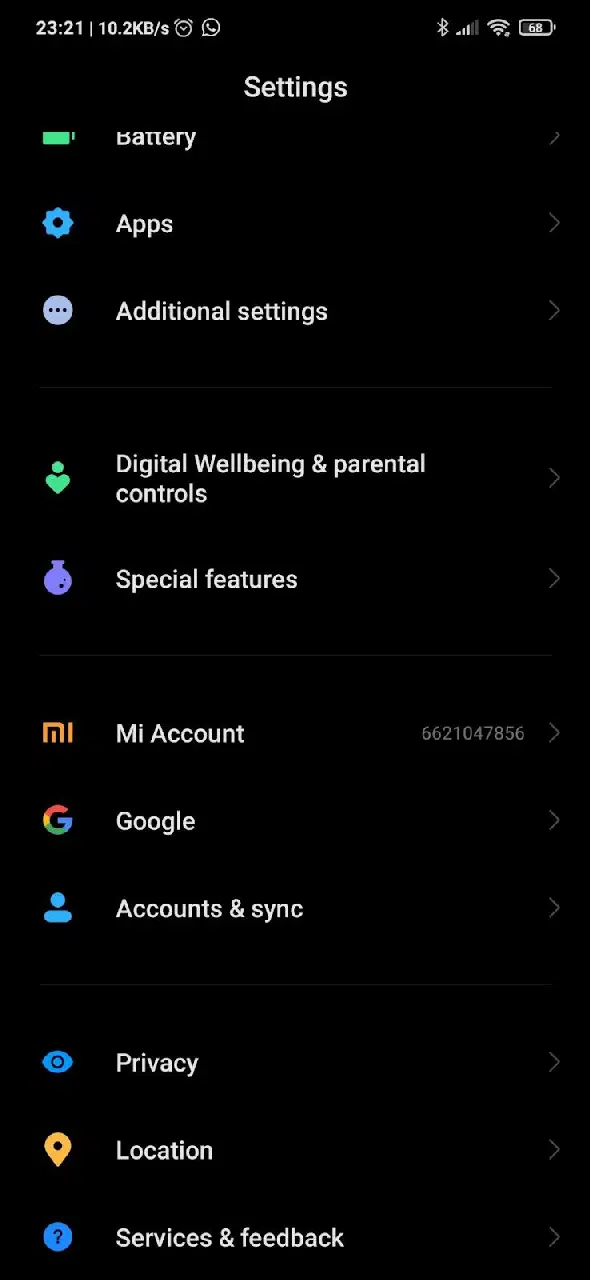

- Ouvrez les "Paramètres" de votre appareil.

- Appuyez sur "Google".

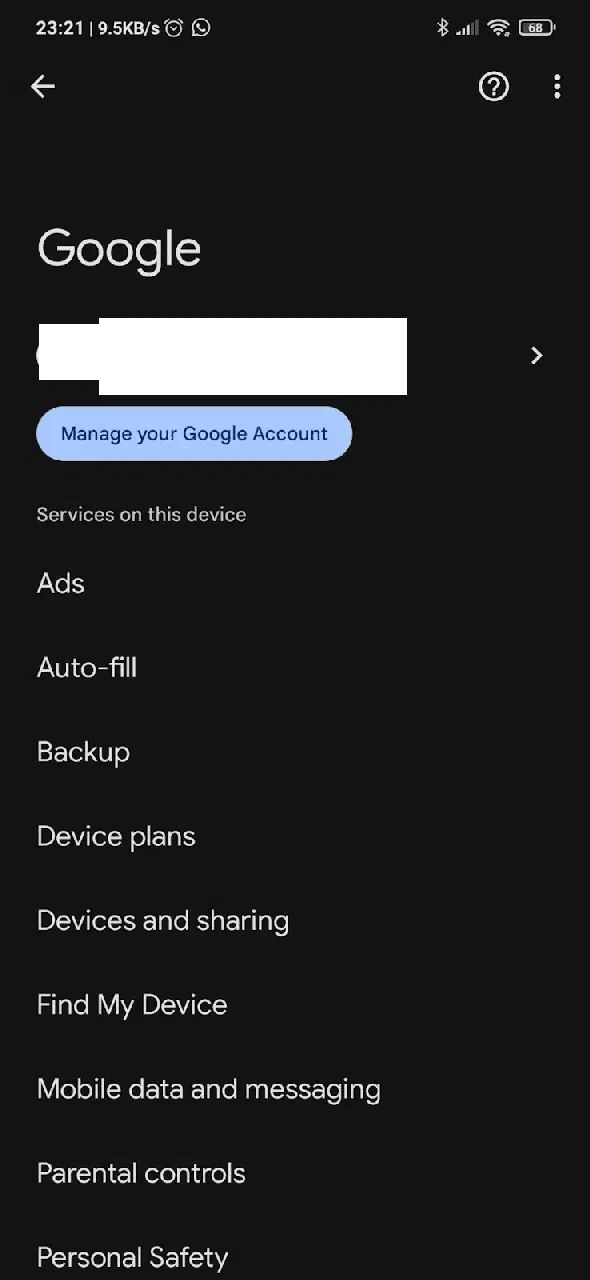

- Appuyez sur "Gérer votre compte Google".

- Allez dans "Sécurité".

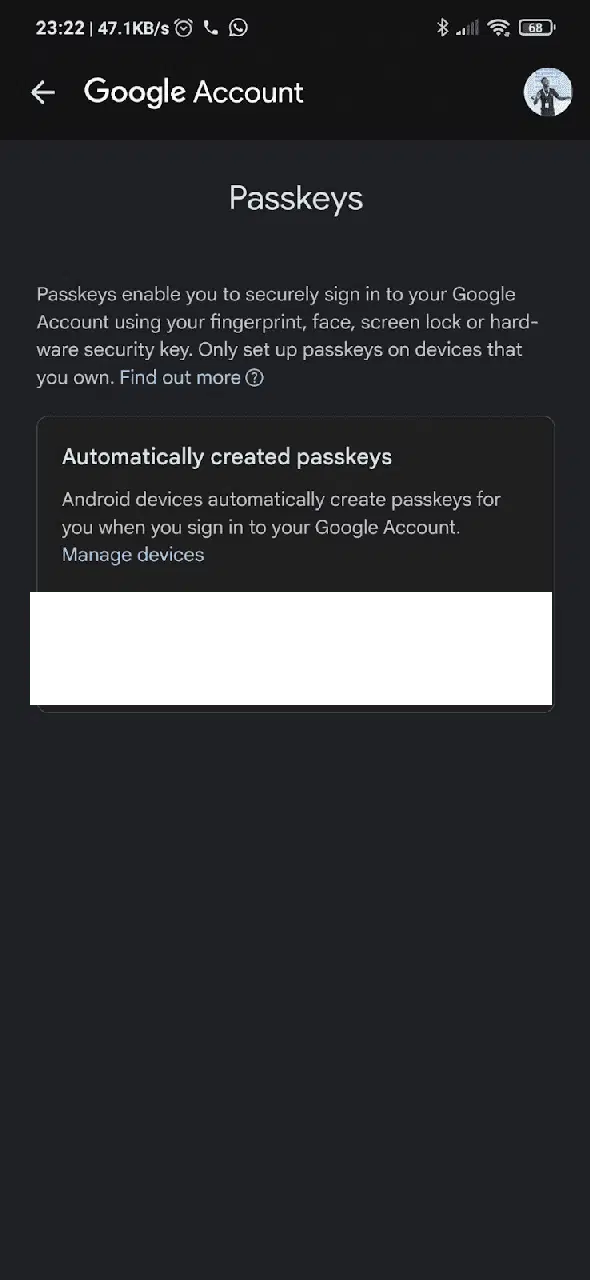

- Faites défiler vers le bas jusqu'à la section "Clés d'accès" et appuyez dessus.

- Appuyez sur "Utiliser les clés d'accès" et suivez les instructions.

- Vous êtes prêt à utiliser les clés d'accès !

Le mot de passe est-il mort ?

L'adoption de cette nouvelle technologie prendra du temps. Il faut donc s'attendre à ce que les mots de passe restent largement utilisés dans un avenir proche. Cependant, à mesure que de plus en plus d'entreprises embrasseront cette tendance sans mot de passe et que les clés d'accès se démocratiseront, les mots de passe finiront probablement par disparaître.

Conclusion

Les clés d'accès constituent une avancée technologique prometteuse. Le principe est simple : la clé publique, accessible à tous, est le verrou qui ne peut être déverrouillé que par la clé privée, gardée secrète par son propriétaire. Les avantages du système sans mot de passe et des clés d'accès devraient largement compenser ses inconvénients à long terme.

Avec l'adoption croissante de cette méthode d'authentification par les entreprises, un nombre grandissant de personnes y adhèreront, une fois que les bénéfices seront pleinement perçus.

Vous pouvez également découvrir comment implémenter l'authentification par clés d'accès/FIDO dans vos propres applications.