12 plates-formes d'authentification des utilisateurs [Auth0, Firebase Alternatives]

L'identification des utilisateurs est une nécessité fondamentale pour toute entreprise opérant en ligne. Examinons quelques-uns des outils et alternatives de Firebase les plus performants dans ce domaine.

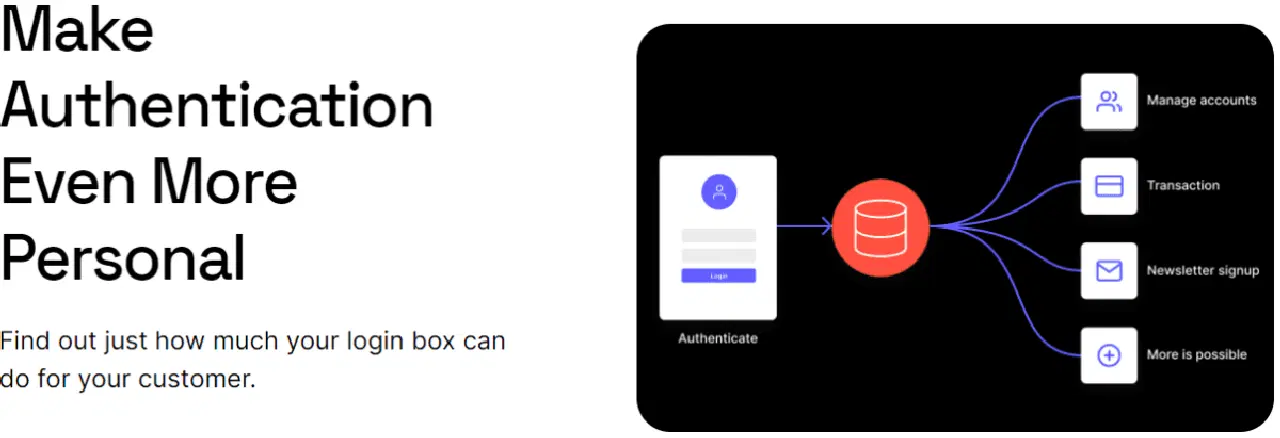

L'authentification des utilisateurs représente une méthode efficace pour garantir un accès légitime à vos actifs numériques, qu'il s'agisse de votre site web ou de votre application. Elle renforce la sécurité et permet une expérience utilisateur personnalisée.

Lors de la mise en œuvre de ce processus, un entrepreneur se retrouve souvent face à un obstacle :

Pourquoi opter pour l'authentification utilisateur par un tiers ?

Si votre entreprise est de grande envergure et dispose de l'infrastructure requise pour garantir la sécurité et la conformité des données, l'utilisation d'une solution tierce n'est probablement pas nécessaire.

Cependant, la situation est différente si :

- Ce domaine ne relève pas de votre expertise.

- Vous êtes une jeune entreprise ou vous ne pouvez pas assumer les coûts financiers engendrés.

- Vous ne pouvez pas garantir une gestion et une sécurité des données optimales.

- Une violation de données pourrait mettre en péril votre organisation.

Par conséquent, si vous n'êtes pas une chaîne de pizzerias, il y a de fortes chances que vous ne réussissiez pas à créer une pizza parfaite.

Puisque les données utilisateurs sont bien plus importantes qu'une simple pizza ratée, examinons différentes plateformes d'authentification utilisateur. Alors que beaucoup pensent immédiatement à Auth0 ou Firebase, il existe plusieurs autres alternatives.

Stytch

Stytch se positionne comme un fervent défenseur de l'authentification sans mot de passe. L'entreprise se focalise sur l'amélioration de l'expérience utilisateur et la simplification de la vie des développeurs en adoptant cette approche.

L'authentification sans mot de passe fonctionne de manière similaire à Slack. Les utilisateurs peuvent se connecter via des services tiers ou via un lien reçu par e-mail, sans jamais utiliser de mot de passe traditionnel. Stytch les appelle des "liens magiques".

Vous pouvez déployer Stytch rapidement à l'aide de leurs SDK ou utiliser leur API directe pour intégrer la méthode d'authentification de votre choix. Plusieurs options sont disponibles, telles que les connexions sociales, les codes d'accès par SMS/WhatsApp/Email, les liens magiques par email ou encore les applications TOTP.

Stytch propose une tarification flexible qui s'ajuste en fonction de votre base d'utilisateurs actifs, ainsi qu'un crédit gratuit de 100 $ pour les nouveaux utilisateurs.

Ory

Ory offre un contrôle complet de l'expérience utilisateur grâce à sa gestion "headless" de l'authentification.

Un plan gratuit est disponible, ainsi qu'un plan cloud pour l'utilisation d'un domaine personnalisé. De plus, Ory permet de créer des schémas d'identité personnalisés pour établir des systèmes d'authentification et d'inscription d'utilisateurs sur mesure.

La plateforme prend également en charge la création d'applications à page unique en utilisant des technologies comme React, Next.js, Gatsby et AngularJS. Les développeurs peuvent tester et valider le système avec Ory sans avoir à écrire de code.

Ory se positionne comme une plateforme complète d'authentification et d'autorisation, avec une gestion de l'identité et des permissions. Il s'agit d'un réseau "zero trust" compatible avec OAuth2 et OpenID Connect.

Ory intègre également l'authentification à deux facteurs (2FA) compatible FIDO 2 et une interface en ligne de commande simple d'utilisation pour les développeurs. Enfin, vous pouvez commencer par un plan gratuit et évoluer vers un plan payant si nécessaire.

Supabase

Supabase se présente comme une alternative open source à Firebase.

Comme Stytch, Supabase offre plusieurs méthodes pour accueillir vos utilisateurs : mot de passe et email, liens magiques, connexions sociales, ou authentification par téléphone. De plus, vous pouvez intégrer des protocoles d'authentification tiers tels que OAuth en quelques clics.

Grâce à des bibliothèques React, vous pouvez rapidement commencer à utiliser les widgets d'authentification pré-construits de Supabase. La plateforme s'intègre également avec des APIs REST et temps réel, avec une prise en charge de GraphQL à venir dans les mises à jour futures.

Supabase offre également des mécanismes de gestion et d'autorisation des utilisateurs pour appliquer des règles d'accès précises.

Enfin, Supabase propose des plans d'abonnement gratuits, payants et à l'usage pour couvrir tous les cas d'utilisation possibles.

Okta

Okta est un autre acteur majeur dans le domaine de la sécurité sans mot de passe. Cependant, Okta permet également l'utilisation de mots de passe renforcés.

En plus de définir les exigences relatives aux mots de passe, vous pouvez également activer l'authentification multi-facteurs (MFA). De plus, l'authentification cloud d'Okta permet aux utilisateurs de se connecter via la biométrie ou des notifications push.

Un Syslog en temps réel avec des recherches avancées est également disponible pour identifier rapidement les problèmes et faciliter le dépannage.

Okta met l'accent sur le profilage progressif, ce qui signifie un minimum d'informations demandées lors de l'inscription. L'objectif est de minimiser les désagréments pour l'utilisateur, d'augmenter les inscriptions et de compléter progressivement le profil utilisateur.

Okta offre une excellente sécurité des API en intégrant des protocoles d'identité comme OAuth. La plateforme fournit un point unique pour toutes les politiques d'autorisation des API, facilitant ainsi l'intégration de la sécurité et du développement.

Enfin, Okta permet des intégrations B2B faciles avec des frameworks de sécurité tels que OpenID Connect et SAML, ainsi qu'une prise en charge simplifiée de l'intégration avec Active Directory et LDAP.

PingIdentity

PingIdentity se présente comme un module d'authentification centralisé et intelligent pour toutes vos implémentations cloud, internes et SaaS.

La plateforme permet de déployer une authentification adaptative basée sur le comportement des utilisateurs et l'évaluation des risques.

PingIdentity prend en charge plusieurs sources d'authentification simultanément pour s'adapter aux politiques de sécurité spécifiques selon l'application.

La plateforme prend en charge la MFA et diverses règles d'authentification. De plus, PingIdentity autorise l'authentification unique (SSO) initiée par IdP et SP, ainsi que le SSO pour les applications API, mobiles et SaaS.

Enfin, l'intégration avec des applications tierces comme Office 365, G Suite ou les outils Atlassian est simplifiée.

Keycloak

Keycloak est une plateforme open source de gestion des identités et des accès utilisateurs.

Vous pouvez intégrer Keycloak à vos applications pour offrir une expérience de connexion et de déconnexion unique. De plus, les connexions sociales peuvent être activées sans modification du code. Keycloak permet également l'authentification des utilisateurs via OpenID Connect ou SAML 2.0.

Keycloak prend en charge la connexion aux serveurs LDAP ou Active Directory existants et les utilise comme base de données utilisateur centrale. Sa console de gestion de compte permet aux utilisateurs de gérer leur profil, de modifier leurs mots de passe ou de configurer la 2FA.

La console d'administration permet de contrôler toutes les fonctionnalités, y compris le courtage d'identité, la création d'applications, la définition d'un contrôle d'accès granulaire, etc.

Keycloak étant open source, vous pouvez modifier le code et le déployer sans avoir à vous soucier d'un verrouillage propriétaire.

Frontegg

Malgré son nom un peu original, Frontegg se présente comme une solution d'authentification et de gestion des utilisateurs conviviale pour toutes les organisations.

Vous pouvez déployer son SSO pour intégrer des IDP d'entreprise via SAML et OpenID Connect. Frontegg est également doté de connexions sociales et d'une authentification multi-facteurs.

De plus, la plateforme prend en charge des fonctionnalités avancées telles que Google Captcha et l'authentification sans mot de passe via des liens magiques. Les utilisateurs peuvent également gérer leurs propres équipes en définissant des profils et des permissions. Le profil utilisateur inclut des journaux d'audit qui permettent aux clients de surveiller et de contrôler leur activité de connexion.

Vous pouvez également autoriser vos utilisateurs à activer des notifications de webhooks pour générer et gérer des jetons d'authentification API.

Frontegg intègre des attributs avancés, tels que la MFA forcée, le verrouillage des utilisateurs, l'historique des modifications de mot de passe ou encore le blocage d'IP. La plateforme peut aussi être utilisée pour l'autorisation machine-to-machine et permet d'activer des domaines personnalisés pour l'authentification intersites.

Frontegg propose une offre gratuite intéressante, mais certaines fonctionnalités avancées sont réservées aux clients payants.

Authress

Avec sa longue liste de fonctionnalités, Authress se positionne comme une excellente alternative à Firebase pour l'authentification des utilisateurs.

Authress met l'accent sur son API d'autorisation et son intégration avec vos solutions d'identité existantes. La plateforme permet de définir des contrôles d'accès précis et de les regrouper par rôles d'utilisateur.

De plus, Authress offre l'authentification machine-to-machine et des intégrations d'entreprise illimitées. La plateforme prend également en charge le SSO et un nombre illimité de connexions sociales pour l'authentification de votre application.

Authress propose des journaux d'utilisation complets et un nombre illimité d'utilisateurs, ainsi que la prise en charge de l'import/export. La plateforme vous permet également d'utiliser votre propre image de marque avec un domaine personnalisé.

Bien qu'il n'y ait pas d'abonnement gratuit permanent, vos 1000 premiers appels d'API sont gratuits avec les plans standard et entreprise.

Auth0

Auth0 est une plateforme d'authentification utilisateur de référence et une alternative solide à Firebase.

La plateforme offre une connexion universelle pour toutes vos applications, ce qui facilite la vie des utilisateurs. C'est comme avoir le SSO entre plusieurs applications. L'utilisateur n'a ainsi pas à se reconnecter à chaque application et bénéficie d'une connexion automatique via le SSO.

Un tableau de bord centralisé permet de contrôler les fonctionnalités, telles que les connexions sociales, la détection des problèmes ou encore la MFA. Des domaines personnalisés peuvent également être utilisés pour une image de marque cohérente.

Auth0 offre des liens magiques sans mot de passe pour une meilleure expérience utilisateur. La plateforme propose des abonnements flexibles pour différents cas d'utilisation, y compris un plan gratuit.

Firebase

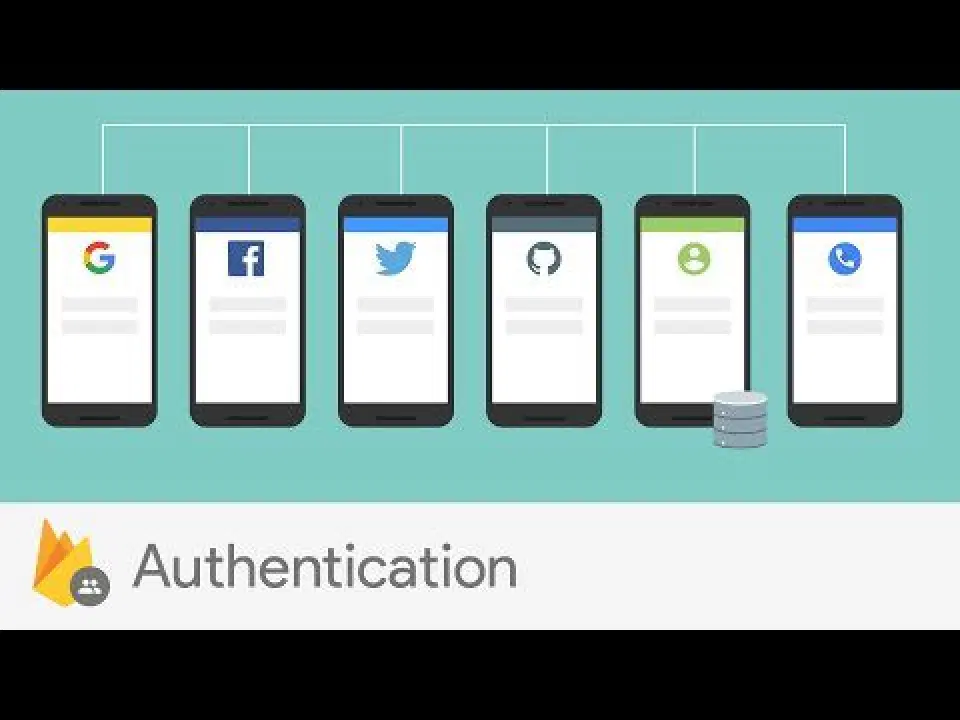

Firebase est la suite de produits de Google qui inclut une plateforme d'authentification utilisateur.

L'authentification Firebase est disponible via mot de passe, numéro de téléphone ou connexions sociales. La plateforme propose des modèles et des SDK prédéfinis pour une mise en route facile. Un plan gratuit est également disponible pour commencer l'authentification d'application avec des limites généreuses, après quoi la facturation à l'usage est appliquée.

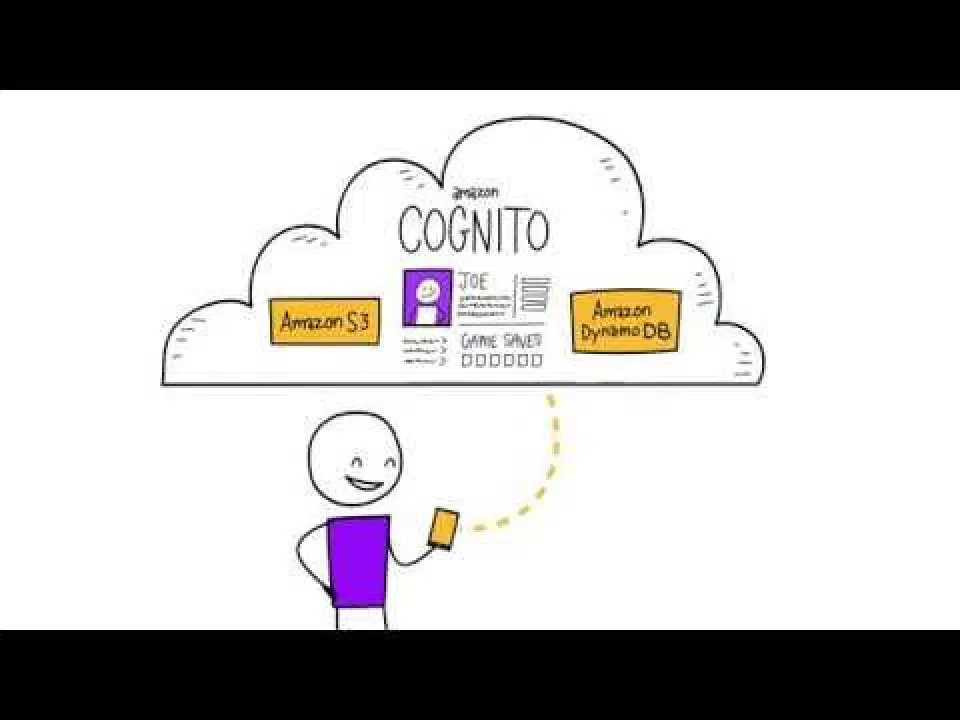

Amazon Cognito

Cognito est la solution d'authentification d'applications cloud d'Amazon. Il s'agit d'un déploiement "low-code" qui peut être utilisé avec des mots de passe classiques ou des identifiants tiers tels que Google ou Facebook.

Cognito offre une interface utilisateur flexible et personnalisable selon les cas d'utilisation. La plateforme intègre des fonctionnalités d'authentification utilisateur avancées telles que le mode adaptatif basé sur les risques.

Cognito dispose d'un plan gratuit très attractif, après quoi la facturation se fait à l'usage en fonction de la consommation des crédits gratuits.

OneLogin

OneLogin de OneIdentity est une autre alternative à Firebase dotée de fonctionnalités avancées.

OneLogin intègre la MFA, le SSO et Vigilance AI, une solution adaptative qui utilise le machine learning pour se protéger contre les menaces avancées.

Vous pouvez également utiliser les APIs simples de OneLogin pour une expérience utilisateur personnalisée. L'authentification par facteur intelligent permet aux utilisateurs de s'authentifier via des codes SMS ou des appels téléphoniques automatisés.

Vous pouvez commencer à utiliser OneLogin avec un essai gratuit pour évaluer leur assistance et leurs services.

Conclusion

Les plateformes d'authentification utilisateur tierces sont une évidence pour les jeunes entreprises et les organisations de taille moyenne.

Créer et maintenir vos propres solutions internes n'en vaut tout simplement pas la peine, compte tenu des efforts et des risques encourus. Même pour les grandes entreprises, il est préférable de confier cette tâche à des experts plutôt que de la gérer soi-même avec des risques d'erreurs.

Lors du choix de votre solution, il est préférable d'éviter les verrous propriétaires. Opter pour une authentification d'application open source peut s'avérer très avantageux à long terme, même si elle semble parfois manquer de certaines fonctionnalités.

À ce propos, découvrez comment configurer l'authentification sans mot de passe pour un référentiel privé GitHub.