10 façons rapides de rechercher une fuite de données et comment y mettre fin

Les compromissions de données représentent un danger considérable pour votre stabilité personnelle et financière. Cependant, des mesures proactives de réponse et de protection de vos informations peuvent minimiser les dommages potentiels.

Identifier si vous avez été victime d'une fuite de données n'est pas toujours évident, mais des techniques rapides permettent de déceler une telle situation.

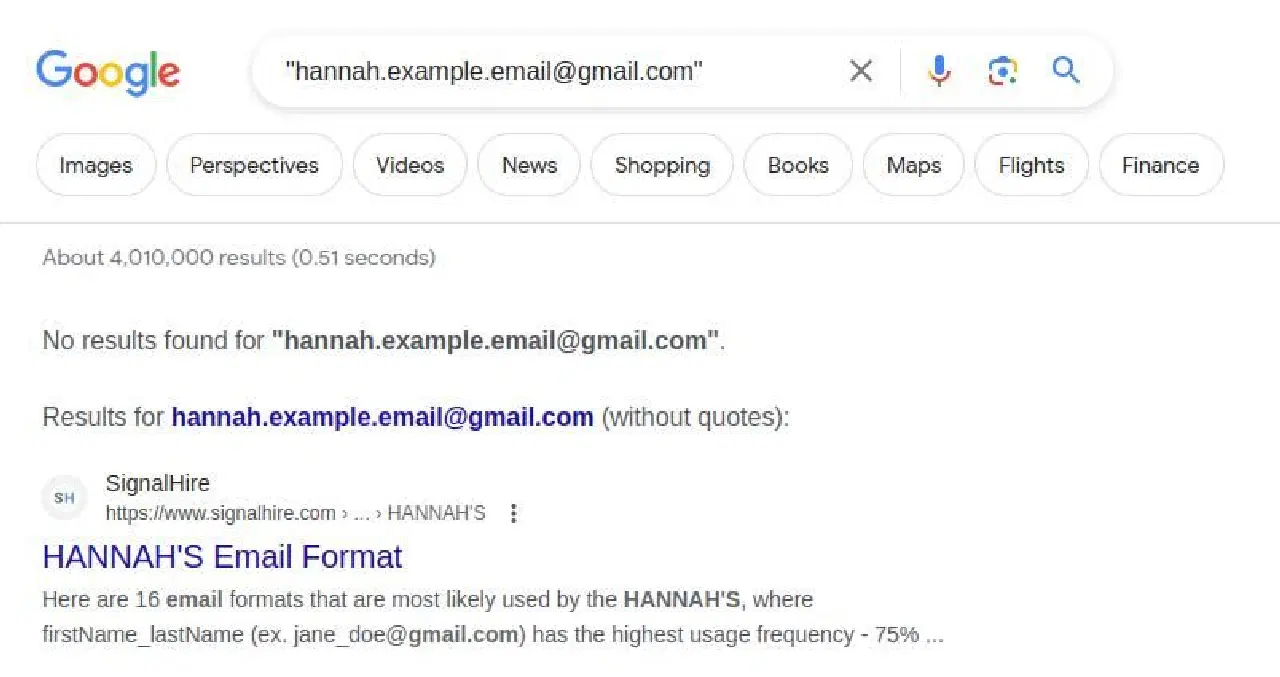

1. Effectuez une recherche de votre adresse e-mail sur Google

La méthode la plus simple pour vérifier une exposition potentielle de vos données consiste à soumettre votre adresse e-mail à une recherche sur Google. L'encadrement de votre adresse par des guillemets lors de la recherche garantit que seuls les résultats correspondant exactement à cette adresse seront affichés. Si votre e-mail est visible sur le Web, vous pouvez mener une enquête et, si nécessaire, demander le retrait de vos informations personnelles.

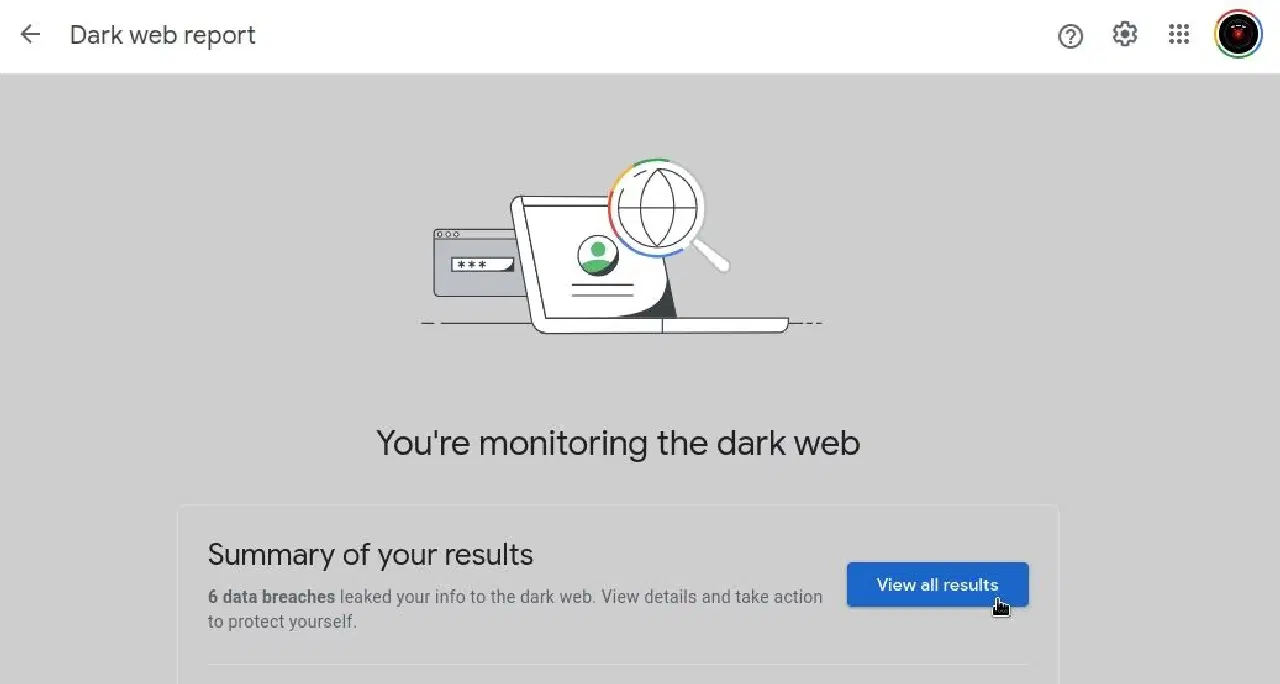

2. Activez la surveillance du Dark Web de Google

Il est important de noter que Google n'indexe pas toutes les pages du web, et les zones du web où les données volées sont échangées ou partagées échappent souvent à l'indexation. Pour examiner si vos informations personnelles sont apparues sur des sites non indexés publiquement par Google, vous pouvez utiliser la version gratuite de l'outil Rapport sur le Dark Web de Google.

L'efficacité de la surveillance du dark web peut être remise en question, mais comme il s'agit d'un service gratuit, il peut être pertinent de l'essayer.

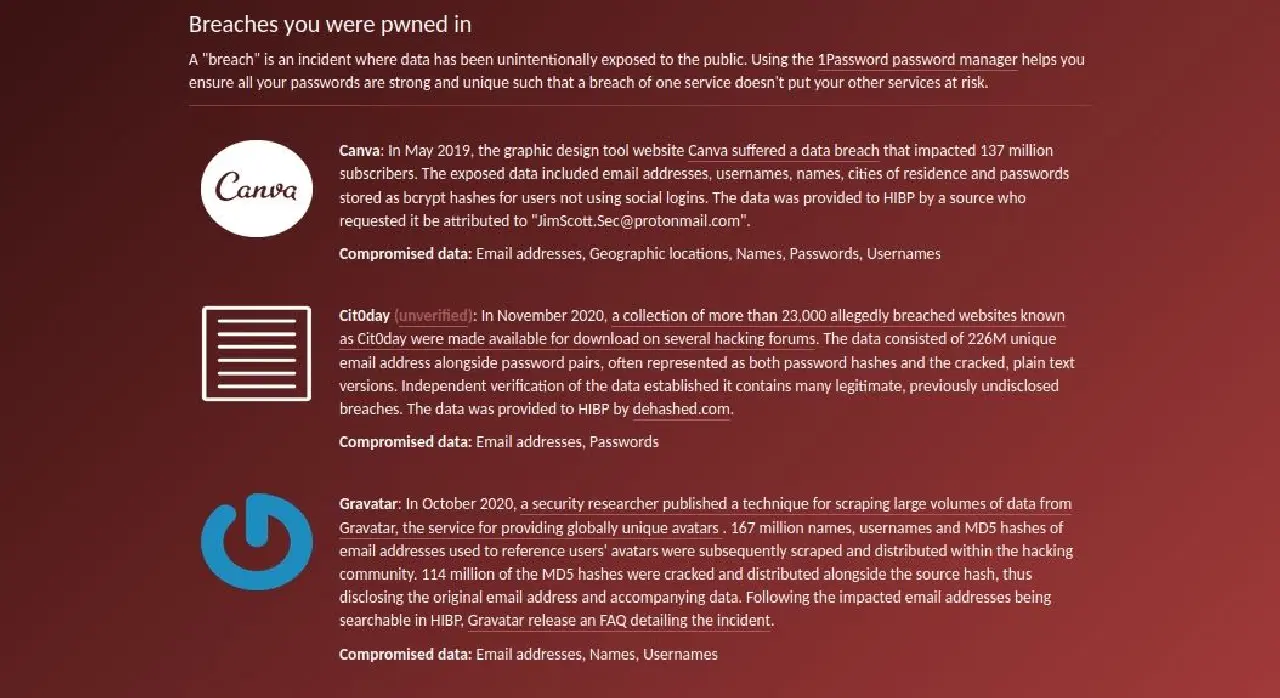

3. Contrôlez les fuites d'e-mails et de mots de passe

Bien que l'outil de surveillance du dark web de Google soit efficace, il ne détecte pas toutes les fuites potentielles. Vous pouvez acquérir une vision globale de la vulnérabilité de vos données personnelles en vérifiant si votre adresse e-mail ou vos mots de passe ont été divulgués lors de violations de données, en utilisant le site HaveIBeenPwned.

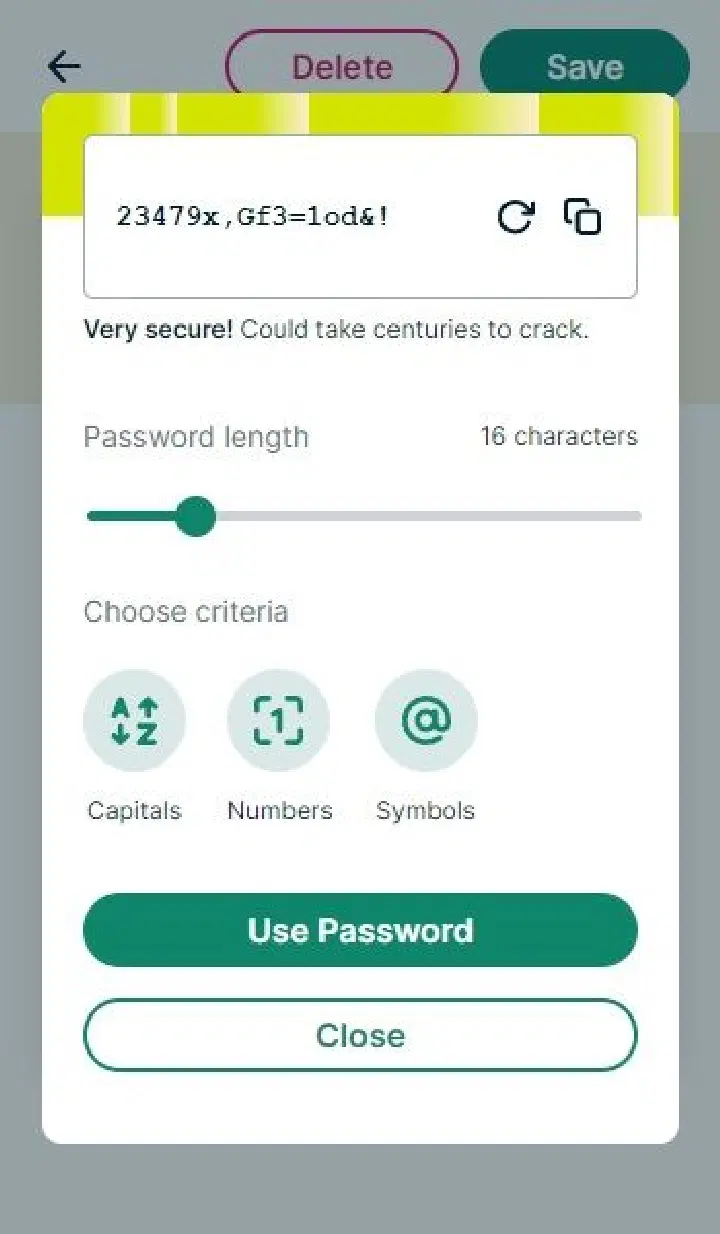

4. Optez pour un gestionnaire de mots de passe

Après avoir vérifié vos mots de passe, il est crucial d'utiliser un gestionnaire de mots de passe. Si l'un de vos mots de passe associé à votre numéro de téléphone ou votre adresse e-mail est présent sur le dark web, les cybercriminels pourraient tenter d'utiliser cette combinaison pour accéder à de nombreux sites web. Si vous avez réutilisé ce mot de passe sur plusieurs plateformes, vous risquez de perdre l'accès à plusieurs comptes.

Il est essentiel de suivre l'usage de vos mots de passe, particulièrement lors de l'accès à des sites sensibles. L'utilisation d'un mot de passe unique par site réduit les risques de piratage, notamment pour votre compte bancaire ou d'assurance. N'oubliez pas de changer vos mots de passe si vous suspectez une compromission.

5. Surveillez votre activité de connexion

Au-delà de la protection de vos comptes, vous pouvez limiter les conséquences d'une violation en contrôlant votre activité de connexion. Il est possible de configurer des alertes de sécurité pour les connexions via Gmail, ainsi que sur les réseaux sociaux et de nombreux autres sites.

Idéalement, tentez de vous connecter depuis un nouvel appareil sur un réseau Wi-Fi différent (par exemple, via le partage de connexion de votre téléphone). Si, après avoir ajusté vos paramètres de sécurité, vous ne recevez pas d'e-mail ou de notification concernant cette tentative, vérifiez les paramètres de votre dossier spam.

6. Soyez attentif à vos dossiers indésirables

Même si vous gérez efficacement les paramètres de votre dossier de courrier indésirable, certains e-mails importants peuvent s'y retrouver par erreur. Il est primordial d'examiner régulièrement vos dossiers indésirables afin de vous assurer qu'aucun message crucial n'y est dissimulé. Vous pouvez également utiliser des termes de recherche, tels que "dans : all « capital one »" dans Gmail, pour identifier des e-mails spécifiques.

Ne négligez pas une augmentation inattendue de la quantité de spam, car de nombreux pirates utilisent une technique appelée "spam bombing" pour dissimuler leurs activités.

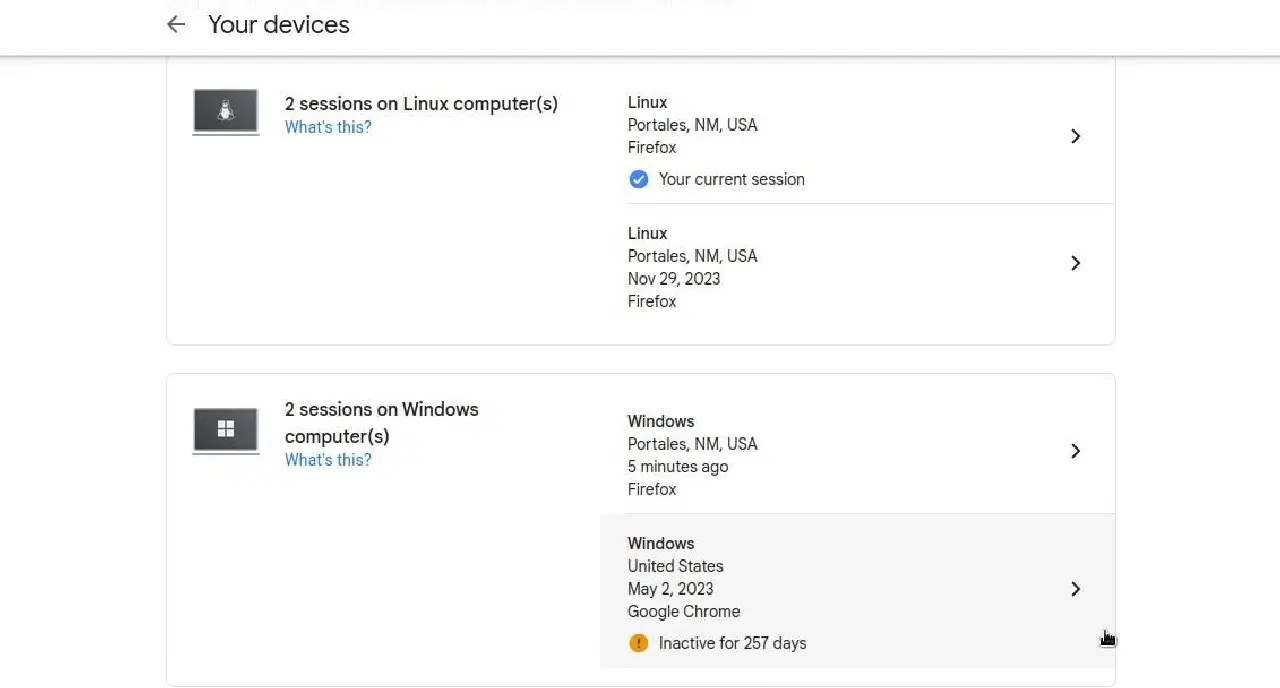

7. Examinez les appareils connectés

Bien que les alertes de sécurité vous avertissent des nouvelles violations, elles ne couvrent pas les connexions non autorisées déjà existantes. Il est essentiel de contrôler régulièrement les appareils connectés à vos comptes et de supprimer ceux que vous ne reconnaissez pas.

Recherchez sur votre réseau Wi-Fi les appareils suspects et supprimez toutes les sessions que vous ne reconnaissez pas sur votre compte Google. Il est également recommandé de vérifier vos comptes de réseaux sociaux, tels que Facebook et Instagram, car des pirates pourraient tenter d'y dénicher des données sensibles (par exemple, des informations de carte de crédit).

8. Suivez les transactions de vos comptes bancaires et de cartes

Les cybercriminels cherchant à voler des informations financières sensibles, ils ciblent souvent vos comptes de réseaux sociaux et vos e-mails. Une surveillance régulière de vos paiements par carte et de vos comptes bancaires vous aidera à déterminer si vous avez été victime d'une violation.

Contestez immédiatement toute transaction ou transfert que vous n'avez pas initié. La détection précoce de ces activités frauduleuses vous donnera la possibilité de commander une nouvelle carte de crédit ou de débit, de changer vos mots de passe et de mettre fin à toute session que vous ne reconnaissez pas.

9. Vérifiez les baisses soudaines de votre cote de crédit

Les pirates informatiques cherchent souvent à agir discrètement en utilisant vos données personnelles pour ouvrir une nouvelle carte de crédit. Cette activité entraîne généralement une baisse inattendue de votre cote de crédit. Si vous remarquez des demandes de renseignements que vous n'avez pas initiées, ou si vous constatez une augmentation soudaine et inexpliquée de votre utilisation du crédit, il est crucial d'agir immédiatement.

Plusieurs actions sont nécessaires pour vous remettre d'une usurpation d'identité, notamment le dépôt d'une plainte auprès de la police et un appel à votre banque. Parallèlement, il est important de se renseigner sur les méthodes de fraude à la carte de crédit et d'éviter les comportements qui mettent en péril vos informations financières.

10. Informez-vous sur l'actualité des violations de données

Il est essentiel de rester informé de l'actualité en matière de violations de données. L'abonnement aux notifications de HaveIBeenPwned est une excellente initiative, tout comme l'activation des alertes par e-mail d'un organisme de surveillance du crédit comme Experian. De nombreux sites web spécialisés dans la couverture de l'actualité des violations de données proposent également des newsletters auxquelles vous pouvez vous abonner pour recevoir des informations directement dans votre boîte de réception.