10 bases les plus importantes de la cybersécurité personnelle que vous devez connaître

La protection individuelle contre les menaces informatiques est devenue essentielle dans notre ère de digitalisation croissante. Que ce soit pour les entreprises ou les particuliers, il est impératif de sécuriser son identité, ses comptes et ses données financières.

L'essor du télétravail, exacerbé par la pandémie de COVID-19, a coïncidé avec une augmentation significative des cyberattaques et des intrusions. Pourtant, un grand nombre de personnes et d'organisations ne sont pas suffisamment préparés à faire face à ces risques.

Cet article vise à renforcer votre aptitude à vous protéger contre les techniques sophistiquées des pirates, grâce à des conseils fondamentaux en matière de cybersécurité personnelle.

Explorons ces conseils essentiels...

#1. La conscience de soi : un rôle et une précaution primordiaux

Bien que les développeurs de logiciels s'efforcent de protéger les utilisateurs, la cybersécurité personnelle s'apparente à la serrure de votre porte d'entrée. De même qu'il est de votre responsabilité de verrouiller votre domicile, il en va de même pour la protection de vos données numériques. La cybersécurité est donc un effort collectif.

Il est crucial de maintenir une vigilance constante. Une grande partie des problèmes de cybersécurité découlent d'un manque de connaissances concernant les dernières menaces et les logiciels malveillants. Souvent, des attaques réussissent en raison de l'ignorance ou de la négligence de règles de sécurité basiques.

#2. Comprendre l'identité numérique et la nature du cyberespace

Dans le monde numérique, vous possédez de multiples identités, distinctes de votre identité réelle. Pour vous identifier comme le propriétaire d'un appareil ou d'un compte, vous devez fournir des informations d'identification. Il est donc primordial de les protéger avec la plus grande attention. Ces informations sont, en quelque sorte, l'équivalent numérique de votre visage, de votre voix ou de votre carte d'identité.

Si des cybercriminels accèdent à vos identifiants, comme votre nom d'utilisateur et votre mot de passe, vous devenez une cible potentielle. Ils pourraient alors consulter vos messages privés, vos photos sur les réseaux sociaux, ou même vos données bancaires et votre argent.

#3. Activer les mises à jour de sécurité automatiques

Tous vos logiciels, qu'il s'agisse de votre système d'exploitation (Windows, Android, Mac, etc.) ou de vos extensions de navigateur, doivent être configurés pour se mettre à jour automatiquement.

Les mises à jour logicielles apportent non seulement de nouvelles fonctionnalités, mais corrigent également les bugs et les vulnérabilités que les pirates exploitent pour leurs attaques.

En gardant tous vos logiciels à jour, vous avez déjà fait un grand pas vers une utilisation sécurisée de l'informatique et d'Internet. Cette pratique simple réduit considérablement les risques de cyberattaques.

Il est également crucial de mettre à jour régulièrement vos antivirus et pare-feu. Bien que cela soit courant pour les ordinateurs, il est désormais recommandé d'appliquer cette mesure aux smartphones également. Bien que l'installation d'un antivirus ne soit pas encore obligatoire sur les téléphones comme c'est le cas sur Windows.

Ces mises à jour permettent à vos logiciels de protection de rester informés des dernières menaces. Ainsi, ils peuvent protéger vos appareils contre de nouveaux virus ou fichiers malveillants, et préserver vos données contre le vol ou les dommages.

L'utilisation d'un antivirus est essentielle, tant pour les particuliers que pour les entreprises.

#4. Évitez de cliquer sur des liens inconnus et de partager des informations sensibles

Cliquer sur des liens sans vérifier la légitimité du site, ou télécharger des pièces jointes d'expéditeurs inconnus, peut introduire des logiciels malveillants dans votre appareil. Une URL infectée peut par exemple déclencher l'installation d'un ransomware qui bloque l'accès à vos données, à moins que vous ne payiez une rançon.

Il est également conseillé d'installer des extensions de navigateur bloquant le téléchargement automatique de scripts ou de Java. Le contenu Flash peut aussi héberger du code malveillant.

En matière de partage, ne divulguez jamais votre mot de passe ou des informations sensibles. Si vous utilisez l'authentification multifacteur, combinant par exemple la reconnaissance faciale, les empreintes digitales et un code SMS à usage unique, ne communiquez jamais ce code SMS.

Par exemple, certains cybercriminels pourraient vous demander ce code en prétextant vouloir vous ajouter à un groupe WhatsApp. Ne le faites jamais.

De manière générale, les experts déconseillent de partager trop d'informations personnelles en ligne. Limitez ce que vous publiez sur les réseaux sociaux et vérifiez les paramètres de confidentialité, en particulier sur Facebook.

#5. Évitez les mots de passe faciles à deviner

Un mot de passe facile à retenir est souvent facile à deviner !

Les pirates utilisent des logiciels capables de tester des millions de mots de passe, y compris les plus courants. Évitez notamment ceux figurant dans le top 200 des mots de passe les plus utilisés. N'utilisez pas non plus votre nom, votre date de naissance ou des informations personnelles ; les pirates pourraient effectuer des recherches pour les trouver.

Comment créer un mot de passe à la fois facile à retenir pour vous et difficile à deviner pour les pirates ? Choisissez une phrase ou une citation, prenez la première lettre de chaque mot et modifiez le résultat en ajoutant des chiffres et des symboles. Cette méthode permet d'obtenir un mot de passe complexe, mais mémorisable.

Votre mot de passe doit également être long. Il est par ailleurs conseillé d'utiliser un mot de passe différent pour chaque compte. Un gestionnaire de mots de passe peut vous y aider. Il vous permettra de mémoriser un seul mot de passe principal pour accéder à tous les autres.

#6. Soyez conscient des techniques d'ingénierie sociale

L'ingénierie sociale est souvent utilisée en marketing ou en politique. Dans le monde numérique, elle sert à tromper ou à pirater. En gagnant votre confiance, les cybercriminels vous incitent à divulguer des informations personnelles. Cette pratique est devenue plus aisée grâce aux smartphones.

Les cyberattaques sur smartphones ont considérablement augmenté récemment.

Les techniques d'ingénierie sociale exploitent le comportement humain, et non des failles technologiques. Bien qu'elles existaient avant l'informatique, les ordinateurs et les smartphones ont rendu ces techniques plus accessibles. Il ne faut cependant pas craindre la technologie si on la comprend.

Pour vous prémunir contre l'ingénierie sociale, soyez attentif à certains signaux. Par exemple, un email vous demandant de réagir d'urgence dans les 24 heures pour récupérer un héritage, et vous incitant à donner votre mot de passe. Ou bien une tentative d'abus d'autorité, comme une personne se faisant passer pour la police ou votre patron pour obtenir votre mot de passe. Dans tous les cas, ne communiquez jamais vos mots de passe.

#7. Installez toujours vos applications depuis une source légitime

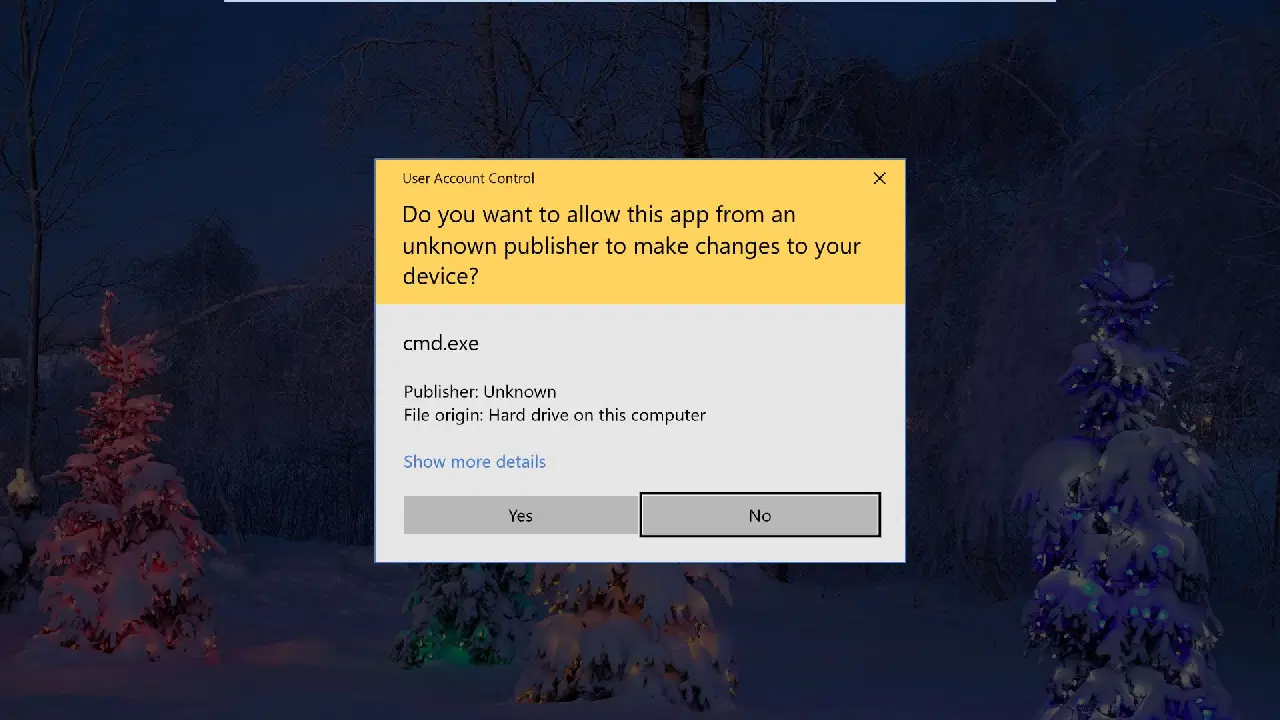

Téléchargez vos applications et logiciels depuis les sites web des éditeurs. Évitez les versions modifiées ou "crackées". Lorsque vous lancez un fichier d'installation (.exe), Windows affiche un message indiquant le nom de l'éditeur du logiciel.

Si le message est bleu et que le nom de l'éditeur est connu, il n'y a généralement pas de problème. Mais si l'éditeur est inconnu et que le message est jaune, n'installez pas ce logiciel car il pourrait contenir des logiciels malveillants qui endommageraient vos données.

Sur votre smartphone, installez les applications uniquement depuis les boutiques officielles comme Google Play, Samsung Store ou App Store. Évitez d'activer l'installation d'applications provenant de sources inconnues.

#8. Vérifiez l'adresse email et le nom de domaine des liens

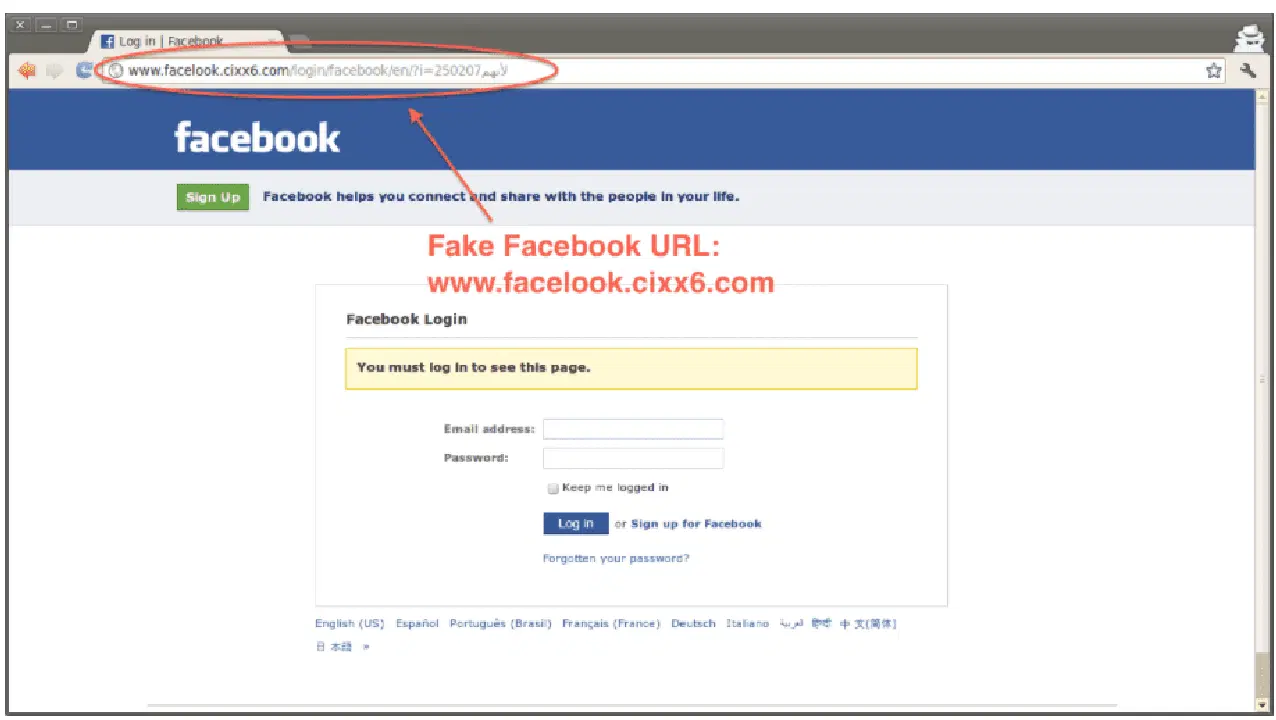

Lorsque vous recevez un email ou ouvrez une URL, vérifiez l'adresse email de l'expéditeur et le nom de domaine du lien. Par exemple, un site web peut sembler être celui de Facebook. Cependant, en examinant le nom de domaine dans la barre d'adresse, vous pourriez voir quelque chose comme "facebook.example.com", ce qui n'est pas le domaine officiel de Facebook. Une autre possibilité est une légère altération, par exemple "facebok.com", une lettre ayant été modifiée.

Ces faux domaines ou adresses email sont destinés à vous tromper et à vous hameçonner. Si vous entrez votre nom d'utilisateur et votre mot de passe sur un faux site Facebook, un pirate les récupérera et piratera votre compte. De même, un faux email peut vous demander de l'argent ou des informations sensibles, en se faisant passer pour une équipe de sécurité de Google ou Paypal. Soyez donc vigilant en vérifiant l'adresse de l'expéditeur.

Crédit image : prophethacker.com

Crédit image : prophethacker.com

#9. Distinguer la sauvegarde et la synchronisation cloud

La sauvegarde est une procédure essentielle, même avant l'arrivée d'Internet. Elle permet de sécuriser une copie de vos données sensibles ou même de tout votre système et logiciels sur un disque externe ou dans le cloud. Vous pourrez ainsi restaurer vos données en cas de dommage, de piratage, ou de panne de l'appareil.

Il existe de nombreux logiciels et matériels de sauvegarde. La sauvegarde automatique est la plus pratique. Certaines solutions fonctionnent localement, stockant vos données sur un disque externe. Elles ne nécessitent pas une connexion internet rapide.

D'autres solutions envoient vos données dans le cloud. Il est important de noter que la synchronisation cloud n'est pas une sauvegarde. La synchronisation crée un miroir de vos fichiers et données. Ainsi, si un fichier est modifié ou supprimé sur votre appareil, il le sera également dans le cloud. Cependant, certains services cloud permettent de restaurer les fichiers.

#10. Apprendre à utiliser le Wi-Fi en toute sécurité

Les gens ont tendance à apprécier le Wi-Fi public gratuit.

Sachez cependant que c'est un environnement propice aux pirates, qui peuvent voler vos informations sensibles ou même accéder à votre smartphone ou ordinateur portable. Vous pouvez l'utiliser pour visionner des vidéos ou naviguer sur Internet, mais évitez d'y saisir des informations de connexion à vos comptes.

Dans certains cas, votre smartphone peut être connecté à votre routeur Wi-Fi domestique même lorsque vous êtes loin de chez vous. Soyez vigilant, il pourrait s'agir d'un faux réseau Wi-Fi, imitant le nom et le mot de passe de votre réseau domestique, dans le but de pirater votre smartphone. Il est impossible de se connecter à son propre routeur Wi-Fi sur de longues distances.

Conclusion

Vous avez maintenant une meilleure compréhension des bases de la cybersécurité personnelle. En restant vigilant et en mettant régulièrement à jour vos outils de sécurité et vos connaissances, vous vous protégerez efficacement.